Unsere E-Mail Konten sind viel anfälliger als wir denken. Und selbst in diesem Sinne ist eine große Anzahl von Menschen Tag für Tag Opfer von Angriffen, die durch die vielfältigen Schwachstellen der E-Mail selbst ausgeführt werden. Einer der Angriffe ist auf Englisch als bekannt E-Mail-Spoofing und es ist eine der meisten Fortsetzungen, die es gibt, besonders wenn es sich um Datendiebstahl handelt. Als nächstes werden wir detailliert erklären, was passiert, wenn wir einen Angriff dieser Art haben und wie wir uns effektiv schützen können.

Naivität ist allgemein eines der Merkmale des Menschen. Cyberkriminelle nutzen dies in hohem Maße. Dies bedeutet jedoch nicht, dass genau diejenigen, die angreifen, Roboter oder ähnliches sind. Sie denken und schauen ein wenig weiter darüber nach, wie sich Menschen in bestimmten Situationen verhalten. Ein klassisches Beispiel für die Anwendung dieser Art von E-Mail-Angriff ist eine gefälschte E-Mail. Was vom „Präsidenten des Unternehmens“ kommt, für das Sie arbeiten, sieht anscheinend alles legitim aus, einschließlich der Absenderadresse.

Der Inhalt der E-Mail sollte Ihnen bereits fremd erscheinen. Nun, es wird Sie mit äußerster Dringlichkeit auffordern, eine Überweisung eines bestimmten Geldbetrags auf Ihr vermeintliches Unternehmenskonto vorzunehmen, um die Kosten für die Operation eines Verwandten zu bezahlen. Denken Sie daran, dass dies nur ein Beispiel ist und die Situation von jeder Art sein kann. Selbst die Situationen, die am ausgefallensten erscheinen, werden von den Opfern gutgeschrieben. Folglich geben sie dieser angeblich dringenden Überweisungsanforderung nach. Ohne große Runden kann eine einfache E-Mail also Geld von Hunderten oder Tausenden von Menschen abheben.

E-Mail-Spoofing und seine Beziehung zu Phishing

Es ist gut zu wissen, dass Spoofing-E-Mails wie eine Brücke sind, die die Ausführung von ermöglicht Walfang Anschläge. Es zeichnet sich dadurch aus, dass E-Mail-Nachrichten mit Inhalten oder Anweisungen gesendet werden, um Aktionen für böswillige Zwecke auszuführen. Der Hauptunterschied besteht darin, dass der Cyberkriminelle seine ursprüngliche E-Mail-Adresse mit der des Spoofing-Opfers maskiert. Es ist zum Beispiel so, als würde Ihr Google Mail-Konto gehackt, ohne dass Sie es merken. Sie senden und empfangen E-Mails mit offensichtlicher Normalität.

Phishing verwendet jedoch nicht nur Spoofing-E-Mails, um Geldtransfers anzufordern, diese Technik würde auch Folgendes bewirken:

- Dass das Opfer unter mutmaßlichen Umständen der Dringlichkeit oder des Zugangs zu einem gefälschten Bankportal persönliche oder finanzielle Informationen bereitstellt, „um Daten zu bestätigen“.

- Verwendung von Informationen in Bezug auf geistiges Eigentum oder klassifizierte oder eingeschränkte Zugangsinformationen.

- Laden Sie schädliche Dateien herunter, die Malware, Ransomware und / oder bösartigen Code enthalten, um potenzielle Botnets zu bilden, die Angriffe wie DDoS auslösen.

- Klicken Sie auf Links in Anzeigen, Bannern und Fotos, die zu irreführenden Portalen weiterleiten.

Mehr als einer wird denken, dass es leicht zu erkennen ist, dass diese Arten von Nachrichten immer schlecht enden, dh in Angriffen. Die Situation ist jedoch kompliziert, wenn der Absender zu zeigen scheint, dass dies völlig legitim ist. Basierend auf der Tatsache, dass das Opfer erkennt, dass der Absender legitim ist, wird das Opfer alles tun, was der Nachrichteninhalt anzeigt.

Die Wichtigkeit, diese Art von Angriff zu verhindern

Wie wir bereits erklärt haben, ist Spoofing-E-Mail in Unternehmen stark vertreten. Wir müssen uns jedoch daran erinnern, dass ein großer Teil der Arbeitnehmer ihre Tätigkeiten von zu Hause aus ausübt. Das heißt, es gibt viel mehr Möglichkeiten. Dies gilt umso mehr, wenn sich der Mitarbeiter nicht streng von seinen Vorgesetzten oder den Netzwerkadministratoren kontrolliert fühlt. Es ist jedoch wichtig, bei jeder empfangenen E-Mail-Nachricht vorsichtig zu sein, insbesondere wenn Sie täglich mit Hunderten von Nachrichten arbeiten. Die Routine führt oft dazu, dass bestimmte Aktivitäten sofort ausgeführt werden und bei geringster Nachlässigkeit Probleme auftreten.

Wenn Sie eine E-Mail mit potenziellen Inhalten erhalten, nehmen Sie sich ein paar Minuten Zeit und beachten Sie Folgendes:

- Der Betreff der Nachricht: Wenn das Thema ein gewisses Gefühl der Dringlichkeit vermittelt oder impliziert oder wenn es bereits stark übertrieben ist, müssen Sie zögern.

- Der Inhalt: praktisch die gleichen Kriterien wie beim Thema. Texte wie "Sie müssen sich so schnell wie möglich in Ihr Konto einloggen, um Ihre Daten zu bestätigen" sind keine Anzeichen für etwas Gutes. Das Beste, was Sie tun können, ist, es zu ignorieren und die Nachricht so schnell wie möglich zu löschen.

- Der Absender der Nachricht: Wir wissen, dass wir beim Empfang einer Nachricht sehen können, wer der Absender ist. Im Allgemeinen achten wir auf den Namen. Die E-Mail-Adresse muss jedoch auch ein Schwerpunkt sein. Später werden wir ein Beispiel sehen.

Identifizieren eines potenziellen E-Mail-Spoofing

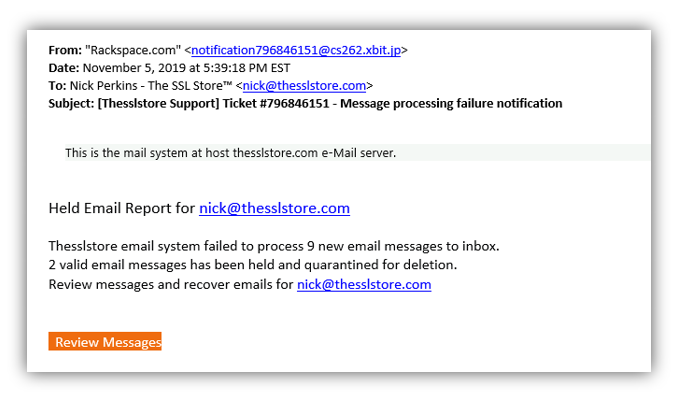

Wenn wir uns den Absender ansehen "Von" wir sehen, dass es heißt "Rackspace.com" . Die E-Mail entspricht jedoch nicht der betreffenden Rackspace-Domain. Es entspricht vielmehr jedem anderen. Hier ist ein wichtiges Detail: Nicht genau die Namen des Absenders entsprechen der E-Mail. Jeder kann sich als Präsident einer Organisation mit einem Namen wie „Tim Cook - Apple CEO “und meine E-Mail-Adresse ist weit verbreitet Google Mail .

Kommen wir nun zum Inhalt. Ohne zu viel zu beachten, bemerken wir, dass der Inhalt scheint legitim zu sein . Da dies darauf hinweist, dass beim Empfang von Nachrichten einige Fehler aufgetreten sind und viele andere in Quarantäne gegangen sind. Es ist sogar möglich, einen Link anzuzeigen, über den Sie diese Nachrichten überprüfen können. Ist der Inhalt jedoch wirklich sinnvoll? Wenn ich Nachrichten habe, die ich anscheinend nicht empfangen konnte, sollte ich keine alternative Möglichkeit haben, sie anzuzeigen. Es sei denn, ich habe Probleme mit dem E-Mail-Client wie Outlook. In diesem Fall kann ich alle meine Nachrichten vom Webclient empfangen. Vor Nachrichten dieses Typs ist es ratsam, sie zu melden und / oder sich an den Support Ihrer Organisation zu wenden, wenn der Fall zutrifft.

Wie bereits erwähnt, kann uns die Angelegenheit auch dabei helfen, potenzielle schädliche Nachrichten zu identifizieren. Das Beispiel oben zeigt, dass es sich um eine angebliche Antwort von einer Ticketnummer handelt, die an das Support-Team gesendet wurde. Aber was ist, wenn ich nie ein Ticket eingereicht habe? Wenn Sie solche Nachrichten erhalten, sollten Sie diese Fälle auch melden und den Support kontaktieren, damit er geeignete Maßnahmen ergreifen kann.

In diesem Artikel haben wir das Thema angesprochen E-Mail-Verschlüsselung . Das Hauptziel dieser Schutzalternative besteht darin, sicherzustellen, dass der Inhalt der Nachrichten auf dem Weg nicht geändert wird. Es garantiert auch, dass der Absender der Nachricht wirklich der ist, für den er sich ausgibt. Methoden wie S / MIME und PGP werden am häufigsten verwendet, um jede der von uns gesendeten und empfangenen E-Mails zu schützen.