Les pirates sont parfois de véritables génies qui utilisent leurs capacités pour le bien ou le mal, mais dans d'autres, ce sont simplement des criminels médiocres qui utilisent des techniques si embarrassantes qu'il est parfois difficile de croire qu'il y a des victimes qui profitent de leurs tactiques et créent que votre PC a été piraté.

Il est vrai qu'aucun d'entre nous n'est à l'abri de tomber dans le piège d'un véritable hacker qui vole des données sensibles et peut nous demander une rançon pour les récupérer, mais à d'autres occasions, comme au poker, ils vont complètement bluffer et ils vont même pas être des hackers, mais des escrocs merdiques qui utilisent la peur pour essayer d'amener quelqu'un à leur payer de l'argent .

"J'ai piraté votre PC"

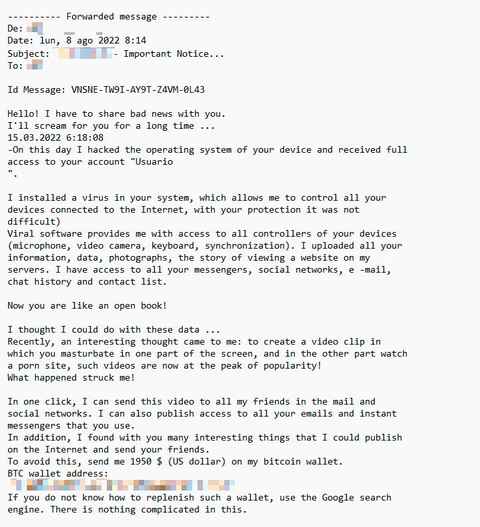

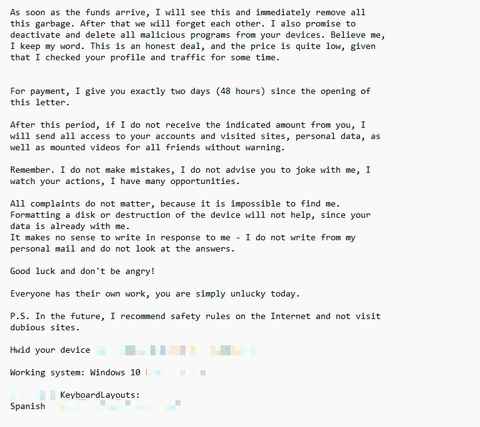

L'Internet Sécurité Office met en garde contre une fraude email campagne dans laquelle les victimes sont extorquées pour payer une somme d'argent en utilisant des crypto-monnaies . La raison de ce paiement de rançon est le piratage présumé de l'ordinateur de la victime et la menace d'exposer des données personnelles sensibles qui pourraient nuire à la réputation de la victime et causer des dommages d'un coût supérieur au paiement demandé.

Comme le démontre la grossièreté de la prétendue preuve du piratage, il y a presque 100 % de probabilité que votre ordinateur n'ait pas été infecté et qu'il ne l'ait pas été. avoir vos contacts , il n'y a pas non plus de vidéo intime, c'est l'excuse qu'ils utilisent pour vous faire peur et que vous accédez à leurs demandes de paiement.

"J'ai installé un virus dans votre système qui me permet de contrôler tous vos appareils connectés à Internet, ce qui n'était pas difficile avec votre protection. Un logiciel viral me permet de contrôler vos appareils (micro, caméra vidéo, clavier, synchronisation). J'ai téléchargé toutes vos informations, données, photographies, historique des sites Web visités sur mon serveur. J'ai accès à toutes vos applications de messagerie, réseaux sociaux, e-mails, historique de chat et liste de contacts.

«J'ai eu une idée, une vidéo avec toi en train de te masturber d'un côté de l'écran et de l'autre une vidéo ap**n vidéo. Ces vidéos sont très populaires et en un clic je peux les envoyer à vos contacts».

Bien sûr, vous feriez mieux de jeter un coup d'œil pour voir si votre ordinateur a vraiment pu être compromis par un type de logiciel malveillant et, si c'est le cas, de le désinfecter avec une solution de sécurité informatique.

Si dans le corps de l'e-mail vous voyez que un mot de passe valide est partagé , prenez les mesures nécessaires pour le restaurer, mais ne pensez pas que le prétendu hack a plus de crédibilité. Ce mot de passe peut avoir été exposé lors d'une fuite massive et collecté par des tiers pour tenter d'extorquer le travail d'un autre pirate.

Conseils pour éviter ces fraudes et escroqueries

En plus de se méfier de ces emails et des preuves merdiques qu'ils nous présentent pour tenter de légitimer le piratage, l'OSI partage une série de recommandations pour augmenter la sécurité de vos comptes et de vos équipements et évitez de tomber dans le piège de ces fraudes et escroqueries en leur donnant moins de crédibilité.

- Si vous recevez des e-mails que vous n'avez pas demandés ou qui proviennent d'inconnus, ne les ouvrez pas et supprimez-les.

- Gardez tous vos appareils et antivirus à jour.

- En aucun cas, n'envoyez les données de vos contacts, ni ne transférez le courrier ; De cette façon, vous contribuerez à empêcher la propagation de la fraude.

- Améliorez la sécurité de vos mots de passe et n'utilisez pas le même pour tous les services en ligne que vous utilisez.

- En cas de doute, consultez directement les forces et organes de sécurité de l'État, l'Office de la sécurité Internet ou l'INCIBE.

Dans le cas où vous avez accepté de faire du chantage et que vous avez déjà effectué un certain type de paiement pour sauver vos données prétendument compromises, collectez toutes les preuves dont vous disposez (captures d'écran, e-mails, messages, etc.) et contacter les forces et organes de sécurité de l'État pour porter plainte.