Wenn wir im Internet surfen, hinterlassen wir eine Spur in Form von IP. Die IP ist unsere Kennung im Internet, wir könnten sagen, sie ist wie unser Nummernschild, mit dem wir über unseren Internetprovider identifiziert werden können. Aber wir hinterlassen nicht nur eine Spur in Form von IP, wenn wir surfen, sondern wir hinterlassen sie auch, wenn wir Inhalte über Torrent-Anwendungen herunterladen.

Wenn wir verhindern möchten, dass es uns nicht nur beim Surfen im Internet, sondern auch bei der Nutzung von P2P-Netzwerken identifiziert, ist die Verwendung von Peerblock die einfachste Lösung. Eine weitere Option ist die Verwendung VPN Plattformen , eine weitere hervorragende Lösung, diese werden jedoch bezahlt, im Gegensatz zu Peerblock, dessen Nutzung und Download völlig kostenlos ist.

Was ist Peerblock

Windows enthält a Firewall, wie alle Antivirus-Anwendungen, eine Firewall, mit der Sie im Wesentlichen verwalten können, welche Anwendungen Zugriff auf das Internet haben. Es ermöglicht uns, den Internetzugang zu kontrollieren, den die Anwendungen haben können, die wir auf dem Computer installieren. Wir können den Internetzugang für jede Anwendung manuell autorisieren oder verweigern, sodass wir die volle Kontrolle über alle Anwendungen haben, die wir auf unserem Computer installieren, um unbefugten Datenverlust zu verhindern und dass andere Personen auf unseren Computer zugreifen können. entfernt.

Peerblock ist ein vollständig kostenlose und Open Source-Anwendung die unsere Internetverbindung analysiert, automatisch die IP-Adressen der Organisationen blockiert, die für die Überwachung zuständig sind, ohne jegliche Zustimmung, Internetverbindungen, um hauptsächlich festzustellen, welche Art von Daten heruntergeladen werden, und gegebenenfalls rechtliche Schritte einzuleiten. Diese Anwendung ist dafür verantwortlich, zu steuern, mit wem sich unser Computer verbindet, wenn wir das Internet nutzen.

Wie funktioniert es

Mit Peerblock hilft es uns, Server zu vermeiden, die der Spionage gewidmet sind, indem alle diese Adressen durch eine schwarze Liste gefährlicher Server gefiltert werden, die für die Überwachung von P2P-Netzwerken verantwortlich sind. Unternehmen, die sich der Überwachung von Internetaktivitäten verschrieben haben, ändern regelmäßig ihre Server, um entdeckt zu werden. Daher ist es wichtig, die von der Anwendung verwalteten schwarzen Listen zu pflegen, ein Prozess, den wir manuell von der Anwendung aus oder durch Herunterladen der aktuellsten Listen durchführen können .

Darüber hinaus können wir auch Zugriff auf Listen mit kostenlosen IPs erhalten, die Peerblock verwendet, um Verbindungen sicher zu verwalten, Listen, auf denen es unter anderem keine Regierungsserver, Unternehmen oder Internetanbieter gibt, die sich der Verfolgung unserer Aktivitäten im Internet widmen. Die Listen können unter heruntergeladen werden I-Sperrliste Webseite.

Obwohl die meisten kostenlos sind, können wir auch andere kostenpflichtige finden, hauptsächlich diejenigen, die uns am meisten interessieren könnten, wie z. B. die von Unternehmen wie Amazon, Facebook, CloudFlare, die der Regierung der Vereinigten Staaten in ihrem Kampf gegen Piraterie, Pornografie, Tracker in der Regel. Glücklicherweise ist der Preis, um den kompletten Service zu genießen, sehr günstig, da es kostet 9.9 Dollar pro Jahr .

Nachdem wir die Listen heruntergeladen haben, müssen wir sie aus den Konfigurationsoptionen zu Peerblock hinzufügen, ein Vorgang, den wir Ihnen später in diesem Artikel zeigen werden.

Wo Sie Peerblock herunterladen und installieren können

Peerblock ist, wie oben erwähnt, eine völlig kostenlose Anwendung, die wir direkt von ihr herunterladen können Website , indem Sie auf die Schaltfläche Herunterladen klicken. Die Installation der Anwendung ist kein Rätsel, da sie wie bei jeder anderen Anwendung ist, wo wir den Installationspfad und den Namen des Symbols auswählen müssen, das die Anwendung im Startmenü anzeigt, und ob wir die Anwendung wünschen laufen jedes Mal Lassen Sie uns unser Team starten.

Wenn wir die Anwendung jedes Mal starten, wenn wir uns bei unserem Computer anmelden, sind wir jederzeit geschützt, während wir uns mit dem Internet verbinden, unabhängig davon, ob wir P2P-Netzwerke verwenden oder nicht. Daher wird empfohlen, Peerblock nicht beim Starten des Computers zu starten, es sei denn, wir die Zeit verlängern möchten, die der Computer benötigt, um hochzufahren und einsatzbereit zu sein. Sofern wir einen Computer nicht ausschließlich zum Herunterladen von Inhalten aus P2P-Netzwerken verwenden, ist es nicht erforderlich, die Anwendung jedes Mal auszuführen, wenn wir uns anmelden.

Konfigurieren Sie die App

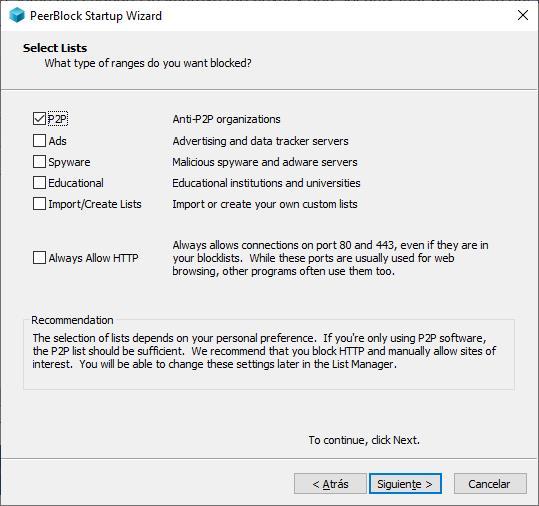

Sobald die Anwendung installiert ist, wird bei der ersten Anmeldung ein Assistent angezeigt, mit dem wir den Betrieb der Anwendung konfigurieren können. Das erste Fenster des Assistenten fordert uns auf, festzulegen, welche Art von Verbindungen wir blockieren möchten

- P2P. Durch Aktivieren dieses Kontrollkästchens wird verhindert, dass Organisationen und Unternehmen, die P2P-Aktivitäten im Internet überwachen, jederzeit wissen, was wir herunterladen.

- Siehe Werbung. Diese Option verhindert, dass Werbenetzwerke von unseren Suchanfragen im Internet erfahren und somit ihre Werbung zielgerichtet ausrichten können.

- Spyware. Filtert alle IP-Adressen von Servern, auf denen Inhalte im Zusammenhang mit Malware, Spyware, Adware und anderen gespeichert sind.

- Bildungswesen. Dies wird Bildungsorganisationen fast daran hindern, Informationen über unsere Internetaktivitäten zu sammeln.

- HTTP immer zulassen . Wenn wir dieses Kontrollkästchen aktivieren, werden wir vor den Servern geschützt, die unsere Aktivitäten in P2P-Netzwerken überwachen, ohne das Surfen im Internet zu beeinträchtigen. Es wird nur empfohlen, dieses Kontrollkästchen zu aktivieren, wenn wir einen Computer ausschließlich als Download-Center verwenden.

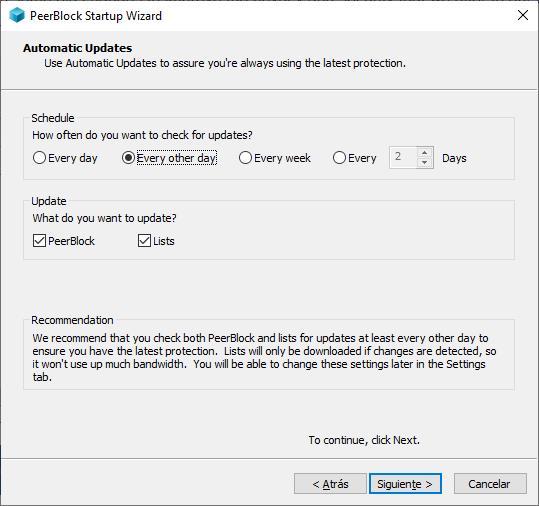

Im nächsten Konfigurationsfenster müssen wir festlegen, wie oft die Anwendung prüfen soll, ob es Updates von unserer Anwendung oder von den standardmäßig in der Anwendung enthaltenen Listen gibt. Unabhängig davon, ob wir diese Anwendung regelmäßig oder sporadisch verwenden, ist es mehr als ausreichend, den Aktualisierungszeitraum jede Woche festzulegen, sowohl für mögliche Aktualisierungen als auch für Listen.

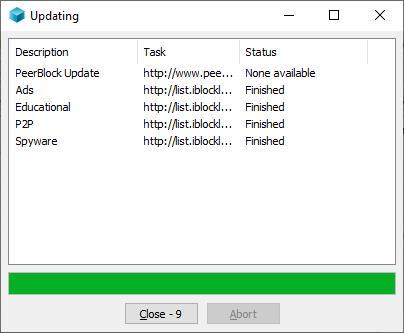

Klicken Sie abschließend auf Weiter und die Anwendung wird automatisch geöffnet. Sobald es geöffnet wird, sucht es nach den zu diesem Zeitpunkt aktuellsten Listen, um sie herunterzuladen und zu verwenden, um die IP-Adressen zu filtern, die unsere Aktivitäten überwachen können.

Sobald wir die Anwendung mit dem anfänglichen Assistenten konfiguriert haben, müssen wir nicht erneut mit der Anwendung interagieren, sondern sie einfach öffnen und im Hintergrund weiterlaufen lassen, es sei denn, wir müssen neue Serverlisten hinzufügen, die über IBlockList verfügbar sind, wenn wir dies wünschen den Betrieb der Anwendung zu stoppen oder einige ästhetische Parameter der Anwendung zu ändern oder die Daten des Abonnements in IBlockList einzugeben, damit die Anwendung die Daten der bezahlten Listen automatisch erhält.

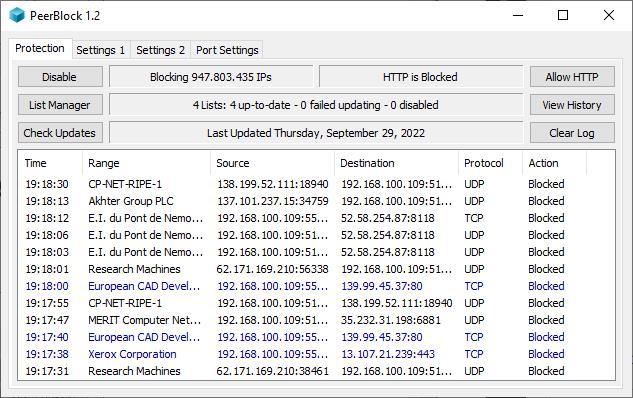

Der Hauptbildschirm der Anwendung besteht aus 4 Registerkarten: Schutz, Einstellungen 1, Einstellungen 2 und Porteinstellungen.

Schutz

Diese Registerkarte zeigt uns Informationen über alle Server, die von der Anwendung blockiert werden, um zu verhindern, dass sie unsere Internetaktivitäten überwachen. Darüber hinaus können wir auf dieser Registerkarte den Betrieb der Anwendung vorübergehend stoppen, indem wir auf die Schaltfläche Deaktivieren klicken, die Überwachung über HTTP zulassen, die von der Anwendung verwendeten Listen verwalten, den Protokollverlauf anzeigen, nach Updates suchen und das Protokoll bereinigen angezeigt.

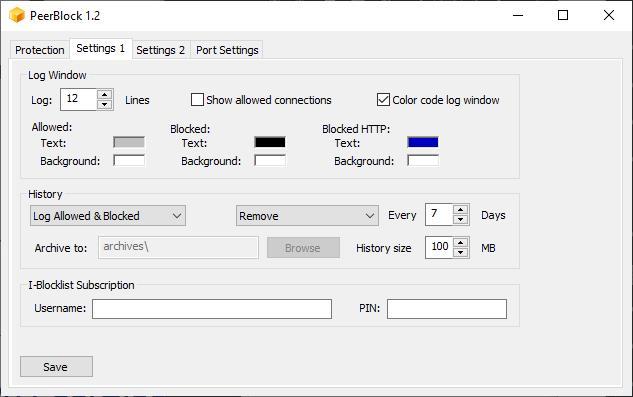

Einstellungen 1

Auf dieser Registerkarte können wir die Protokollzeilen ändern, die auf der Registerkarte Schutz angezeigt werden, nur zulässige Verbindungen anzeigen, die Farbe des im Protokoll angezeigten Textes ändern, den Protokollverlauf löschen oder auf unserem Computer archivieren. Auf dieser Registerkarte müssen wir die Abonnementdaten hinzufügen und schließlich zahlen wir, um die vollständigsten Listen zu genießen, die über IBlockList verfügbar sind.

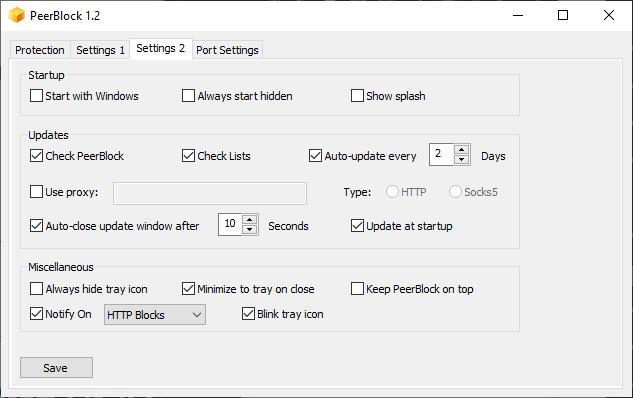

Einstellungen 2

Die Registerkarte Einstellungen 2 ermöglicht es uns, die Anwendung so zu konfigurieren, dass sie mit Windows startet, im Hintergrund startet und sich versteckt, den Betrieb der Anwendung ändert, um nach neuen Updates der verfügbaren Listen und der Anwendung zu suchen, die Anwendung zu konfigurieren, wenn wir einen Proxy verwenden unter anderen Optionen.

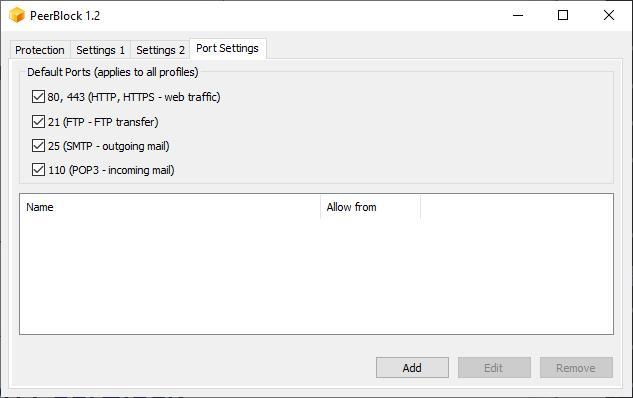

Porteinstellungen

Auf dieser Registerkarte können wir festlegen, welche Ports unser Gerät verwenden kann, um eingehende und ausgehende Verbindungen zu akzeptieren, unabhängig davon, ob es sich um HTTP, FTP oder E-Mail Verbindungen über SMTP und POP3.

Wert?

Wenn wir regelmäßig P2P-Netzwerke nutzen und nicht möchten, dass ein Unternehmen oder eine Regierung unsere Aktivitäten in dieser Art von Netzwerken überwacht und weiß, welche Inhalte wir herunterladen, ist die von Peerblock angebotene Lösung ideal, solange wir das erforderliche Abonnement bezahlen auf die vollständigen und aktualisierten Listen über IBlockList zugreifen können. Wenn wir dieses Abonnement nicht bezahlen, bedeutet dies nicht, dass wir unsere Daten über P2P-Netzwerke preisgeben, sondern dass wir weniger sicher, aber viel sicherer sind, als wenn wir keine Anwendung zum Schutz unseres Surfens verwenden .

Darüber hinaus ist es eine völlig kostenlose Anwendung. Unabhängig davon, ob wir das Jahresabonnement bezahlen oder nicht (denken Sie daran, dass es einen Preis von 9.9 Dollar pro Jahr hat), ist es immer eine bessere Option als die Verwendung eines VPN wahrscheinlich der beste Weg, um unser Surfen im Internet zu schützen, sowohl beim Herunterladen von Inhalten aus P2P-Netzwerken als auch beim Surfen, ohne irgendwelche Spuren im Internet zu hinterlassen.

Alternativen zu Peerblock

Wie ich oben erwähnt habe, ist die beste Alternative zu Peerblock ein VPN-Netzwerk, wir können jedoch auch eine der folgenden Alternativen wählen.

- BeeThink IP-Blocker. Mit dieser Anwendung können wir den Zugriff auf unseren Computer von bestimmten IPs oder IP-Bereichen blockieren. BeeThink IP Blocker ist eine kostenpflichtige Anwendung, die wir kostenlos ausprobieren können Website .

- SimpleWall . SimpleWall ist eine Open-Source-Anwendung, mit der wir Verbindungen zu unserem Computer filtern und die Aktivität unseres Computers in unserem Netzwerk überwachen können. Es ist mit Windows Vista kompatibel und wir können es von herunterladen hier .