Von allen Sicherheitsbedrohungen, die wir beim Surfen im Internet finden können, ist Phishing zweifellos eine der schlimmsten. Es ist eine Methode, mit der Hacker Passwörter stehlen und die Kontrolle über ein Konto erlangen. Im Laufe der Zeit haben sie außerdem die Angriffstechniken perfektioniert. In diesem Artikel werden wir darüber sprechen was Cloning-Phishing ist . Wir werden erklären, was es ist und was Sie tun können, um nicht zum Opfer zu werden.

Was ist Cloning-Phishing?

Wir können sagen, dass a Phishingangriff ist eine Betrugsstrategie von Cyberkriminellen. Beispielsweise können sie eine senden E-Mail die einen Link zu einer bösartigen Website enthält, die eine legitime Seite zu sein scheint. Aber wenn das Opfer klickt, betritt es tatsächlich eine gefälschte Website, auf der seine persönlichen Daten gefährdet sind.

Jetzt kann Phishing haben verschiedene Varianten . Angreifer werden ständig aktualisiert, um mehr Erfolg zu erzielen. Eine dieser Möglichkeiten ist das sogenannte Cloning Phishing. Es basiert auf dem Klonen zuvor versendeter E-Mails. Sie geben sich auf diese Weise als offizielle Stelle aus.

Was der Angreifer tut, ist klonen Sie eine E-Mail die das Opfer zuvor erhalten hat. Auf diese Weise erscheint es Ihnen möglicherweise nicht seltsam, wenn Sie es erneut erhalten, und Sie werden am Ende auf einen Link klicken, sich anmelden oder jede Art von Daten senden, die Sie möglicherweise von ihnen anfordern.

Denken wir zum Beispiel an ein soziales Netzwerk, das normalerweise eine E-Mail sendet, wenn wir auf einem Foto markiert werden. Es ist etwas, woran wir gewöhnt sind, und wir können klicken, um dieses Foto zu sehen. Nun klont der Angreifer nur diese E-Mail. Sie werden eine E-Mail senden, die etwas Gleiches enthält und zum Beispiel sagt, dass wir in einem Bild markiert wurden.

Aber natürlich, Diese E-Mail ist tatsächlich gefälscht ; Sobald wir auf einen Link klicken, landen wir auf einer betrügerischen Seite und möglicherweise wird das Passwort dieses sozialen Netzwerks gestohlen oder es wird etwas angefordert. Es handelt sich um einen Phishing-Angriff, der versucht, ein Klon einer normalen, legitimen E-Mail zu sein, die wir jederzeit erhalten könnten.

So erkennen und vermeiden Sie Klon-Phishing

Wie Sie sehen können, Klonen oder Klon-Phishing ist schwieriger zu erkennen. Sie erhalten keine sporadische Nachricht ohne viel Sinn, aber Sie erhalten etwas, das jederzeit wirklich legitim sein könnte. Dadurch treffen wir noch mehr Vorkehrungen, um Angriffe und Malware auf unsere Systeme zu verhindern.

Analysieren Sie Adressen und Links

Das erste, was Sie tun können, ist Analysieren Sie sehr gut die E-Mail-Adresse der E-Mail, die Sie erhalten haben. Wenn Sie vermuten, dass es sich um einen Betrug handelt, Sie aber feststellen, dass es sich wirklich um eine echte E-Mail handelt, sehen Sie sich diese Adresse genau an. Manchmal kann ein Symbol, ein Buchstabe oder etwas anderes variieren und das ist bereits ein Hinweis darauf, dass Sie nichts öffnen sollten, was von dieser Adresse stammt.

Sie können auch wählen Analysiere die Links angehängt an. Es gibt Seiten wie URLVoid or Sucuri die dabei helfen, gefährliche Links zu erkennen. Im Grunde fügen Sie die URL ein, die Sie erhalten haben, und sie verwenden eine Datenbank, um festzustellen, ob sie eine Bedrohung enthält oder ob der Zugriff darauf in Ordnung ist.

Sie müssen bedenken, dass letzteres nur eine weitere Hilfe ist. Es könnte sich um ein sehr aktuelles Klon-Phishing handeln, und die Links erscheinen noch nicht in den Datenbanken, und daher würden diese Tools Ihnen nicht anzeigen, dass es sich um einen Betrug handelt, und Sie könnten in Gefahr sein, wenn Sie es öffnen.

Vermeiden Sie es, sich über externe Links anzumelden

Dieser Rat dient dazu, Probleme mit Cloning Phishing zu vermeiden. Es ist wichtig, dass Sie sich nicht über externe Links anmelden, die Sie über soziale Netzwerke, E-Mails oder andere Plattformen erhalten. Es spielt keine Rolle, ob es sich um eine E-Mail handelt, die Sie erhalten haben und die Sie für zuverlässig halten, da Sie nie wirklich wissen, ob es sich um einen Betrug handeln könnte, und es besser ist, auf Nummer sicher zu gehen.

Idealerweise melden Sie sich per Eingabe an die Webseite direkt über den Browser oder durch Zugriff über eine Anwendung. Auf diese Weise vermeiden Sie es, über einen möglicherweise falschen Link einzutreten, der zu einem Betrug führen könnte, ohne dass Sie sich dessen bewusst sind und Ihre Passwörter und persönlichen Daten gefährden.

Laden Sie keine verdächtigen Dateien herunter

Eine andere Empfehlung ist keine Dateien oder Dokumente herunterzuladen die über eine möglicherweise verdächtige E-Mail ankommt. Hacker können diese Strategie verwenden, um Viren und Malware im Allgemeinen zu schleichen. Denken Sie daran, dass einfach durch ein Textdokument oder ein Bild schädliche Software enthalten sein könnte.

Vermeiden Sie daher das Herunterladen von Dateien, wenn Sie nicht wissen, ob sie wirklich zuverlässig sind. Dies trägt dazu bei, dass Sie besser vor Malware geschützt sind, und verringert das Risiko, dass Ihre Geräte nicht richtig funktionieren oder Ihre persönlichen Daten offengelegt werden.

E-Mail-Adresse schützen

Wenn Sie vermeiden möchten, E-Mails zu erhalten, die gefährlich sein könnten, wie z. B. Klonen von Phishing, ist dies eine gute Idee zum Schutz Ihrer E-Mail-Adresse . Was kannst du tun? Vermeiden Sie es beispielsweise, die Adresse in öffentlichen Foren oder Kommentaren auf Webseiten preiszugeben, die für jedermann sichtbar sind.

Wenn Sie sich auf Seiten registrieren müssen, die möglicherweise nicht sicher sind, ist es eine gute Idee, Wegwerf-E-Mails zu verwenden. Auf diese Weise vermeiden Sie die Verwendung der Hauptanwendung und geben Ihre persönlichen Daten nicht mehr als nötig preis. Im Internet gibt es viele Möglichkeiten.

Halten Sie Ihren Computer sicher

Andererseits hilft Ihnen die Sicherheit Ihres Computers auch dabei, Probleme mit Cloning Phishing und anderen ähnlichen Bedrohungen zu vermeiden. Verwenden Sie ein gutes Antivirus , sowie Windows Defender oder Avast. Diese Art von Programm benachrichtigt Sie, falls Sie Malware oder etwas herunterladen, das die Sicherheit gefährden könnte.

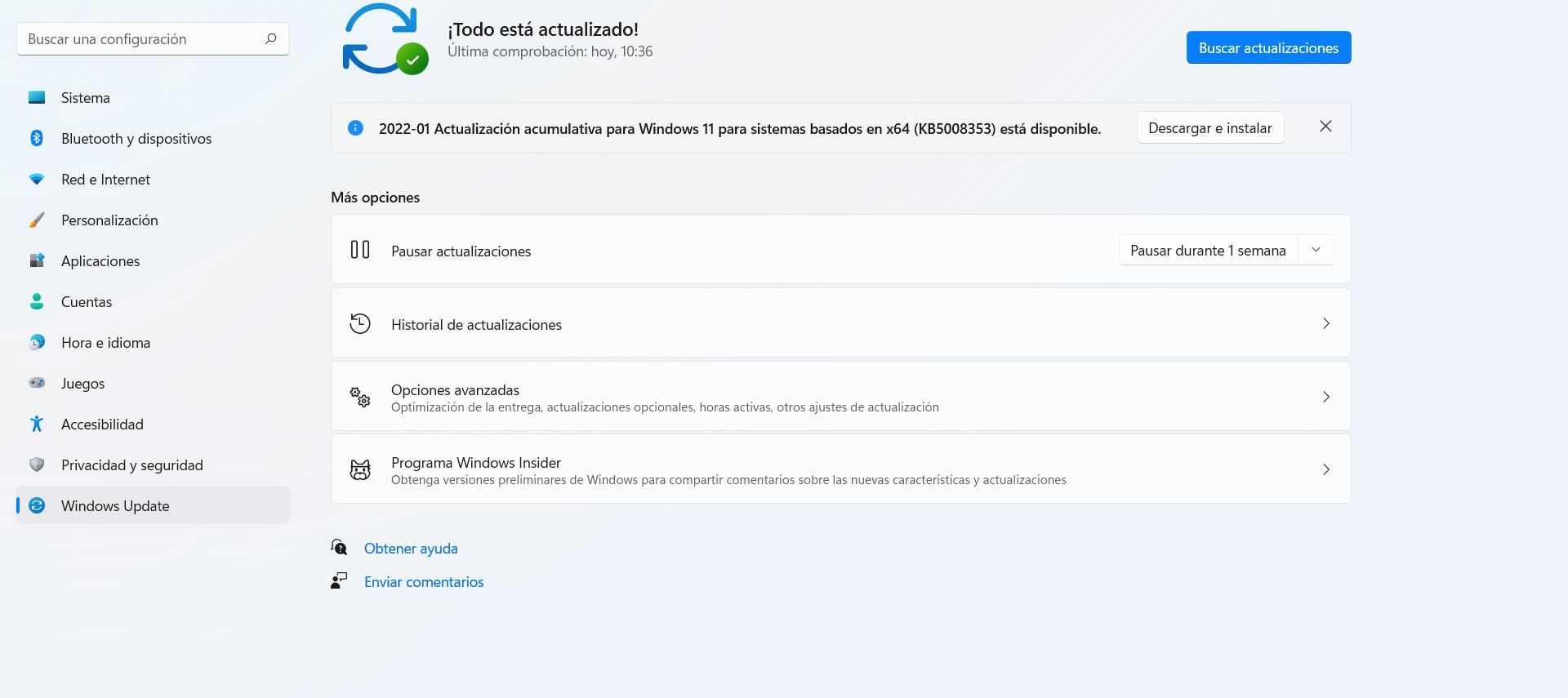

Ebenso ist es wichtig zu halten alles aktuell . Im Fall von Windows können Sie zum Aktualisieren des Betriebssystems zu Start, Einstellungen und Windows Update gehen. Auf diese Weise haben Sie immer die neueste Version zur Verfügung und können bestimmte Fehler korrigieren, die möglicherweise auftreten und Ihre Privatsphäre gefährden könnten.

Dies ist etwas, das Sie anwenden sollten, unabhängig davon, welche Art von Betriebssystem Sie verwenden. Aktualisieren Sie immer jedes von Ihnen verwendete Programm und vermeiden Sie so Sicherheitsprobleme, die Sie betreffen könnten.

Kurz gesagt, wie Sie sehen können, ist das Klonen von Phishing ein großes Problem, das dazu führen kann, dass Ihre persönlichen Daten im Netzwerk offengelegt werden. Es ist wichtig, dass Sie Maßnahmen ergreifen, um es zu erkennen und zu verhindern, dass es Ihre Sicherheit und Privatsphäre beeinträchtigt. Haben Sie ein gutes Antivirenprogramm, halten Sie alles auf dem neuesten Stand, aber bewahren Sie vor allem Ihren gesunden Menschenverstand und machen Sie keine Fehler.