In einem Forum von Cyberkriminellen haben sie ein neues Tool vorgestellt, das Phishing- oder Malware-Angriffe ermöglicht, indem gesendete Nachrichten direkt in den Posteingang des Opfers gelangen und alle Anti-Spam- und Sicherheitsmaßnahmen der Hauptanbieter umgehen E-Mail. Dieses Tool ist unter dem Namen bekannt E-Mail-Appender und es ist in der Lage zu schaffen Phishing-E-Mails und sogar benutzerdefinierte Malware, damit diese direkt in unseren E-Mail-Posteingang gelangt. Möchten Sie wissen, wie dieses neue Tool funktioniert?

Diese Software stellt eine besorgniserregende Bedrohung dar, da sie die Erfolgsrate von Malware-Angriffen erhöht. Dies ermöglicht anspruchsvollere Phishing- und Business-E-Mail-Kompromisskampagnen (BEC). Darüber hinaus öffnet es die Tür zu technisch einfachen Angriffen ähnlich wie bei Ransomware.

Wie E-Mail-Appender entdeckt wurde, Risiken und Hintergrund

Sicherheit Analysten von Gemini Advisory stellten fest, dass ein Cyberkrimineller einführte E-Mail-Appender , ein Tool, das E-Mails direkt in das Zielpostfach implantiert. Ziel der Angreifer ist es, personalisierte, mit Malware infizierte Phishing-E-Mails in die Postfächer der Opfer zu stellen, ohne die E-Mail tatsächlich zu senden. Dies verhindert E-Mail-Sicherheitsplattformen, die Nachrichten auf Ihrem Ziel-Mailserver überprüfen, und kann sie daher blockieren. Dieses Tool bietet Cyberkriminellen eine einfache Möglichkeit, E-Mails in unsere Posteingänge zu implantieren.

Die Person, die für diese Bedrohung verantwortlich ist, hat ein weiteres einfacheres Tool namens erstellt GetMailer Pro Diese Software soll die führenden E-Mail-Clients emulieren, um automatisierte Massen-E-Mails zu erstellen und zuzustellen. Der Unterschied zu Email Appender besteht darin, dass die von den E-Mail-Plattformen der Empfänger verwendeten Anti-Spam- und Anti-Betrugsfilter nicht umgangen werden können. GetMailer Pro verwendet eine Benutzeroberfläche ähnlich der der neuen Software. Ein Abonnementformat wird ebenfalls angeboten, obwohl es aufgrund seiner geringeren Effizienz zum halben Preis verkauft wird.

So funktioniert Email Appender

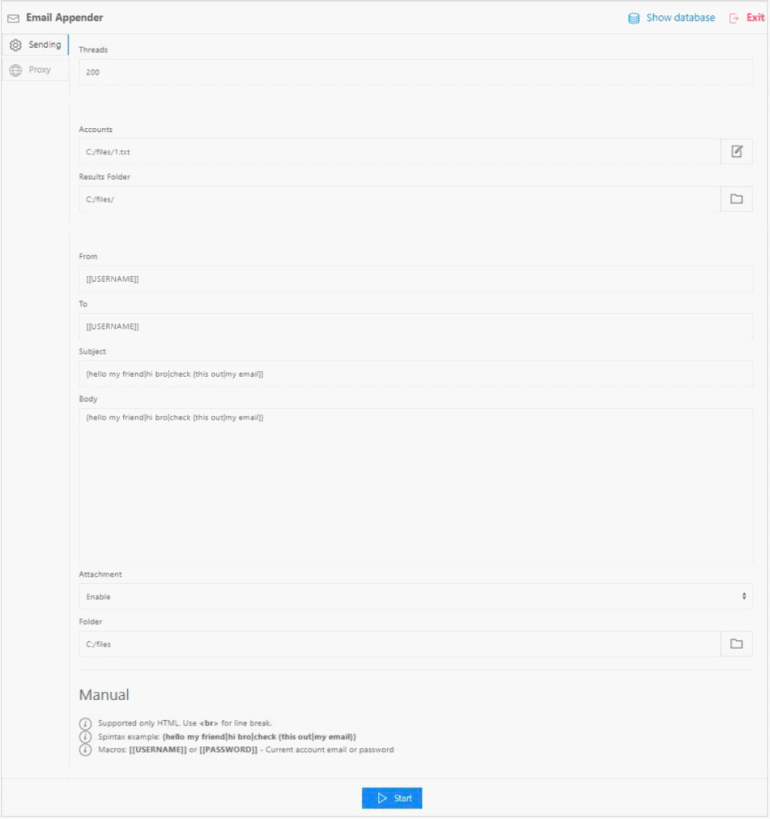

Ein Angreifer, der diese Software verwenden möchte, muss zunächst eine Liste gültiger Anmeldeinformationen in Form von E-Mail-Adressen und den zugehörigen Kennwörtern abrufen. Hier haben wir den Startbildschirm des Programms:

Anschließend lädt der Angreifer die E-Mail-Anmeldeinformationen in Email Appender hoch. Die Software überprüft dann, ob die Anmeldeinformationen gültig sind, und stellt über das IMAP-Protokoll eine Verbindung zu den E-Mail-Konten her. Dies ist das Standardprotokoll, mit dem E-Mail-Clients Nachrichten von einem Mailserver empfangen.

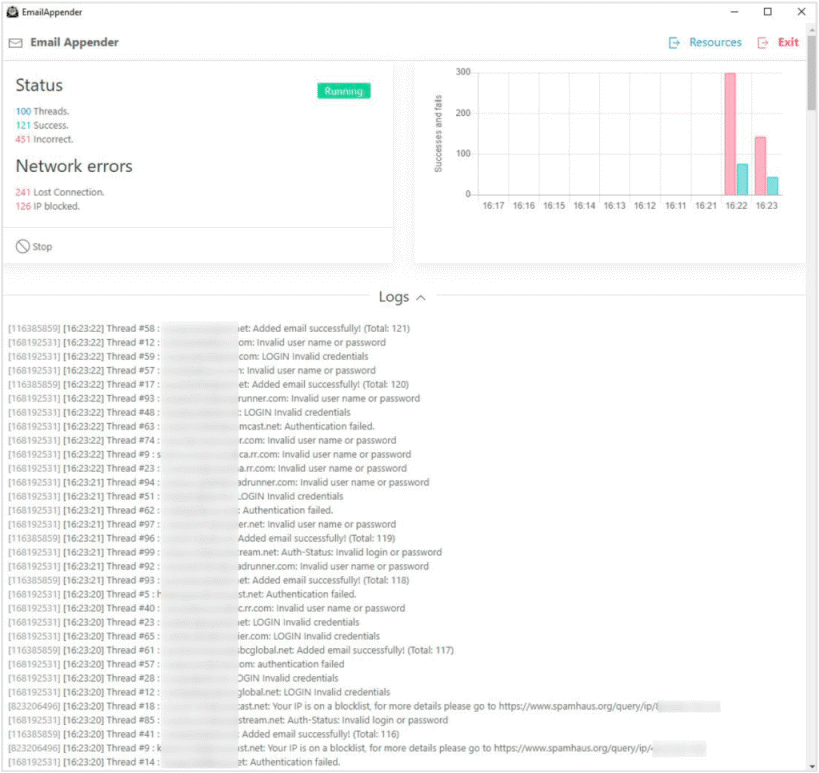

Sie können dann die E-Mail-Nachrichten für ihre kriminellen Zwecke anpassen und die Nachrichten dann in großen Mengen an die gefährdeten Konten senden. Eine Technik, mit der sie ihre Glaubwürdigkeit verbessern können, kann im Absenderfeld liegen. Hier haben Sie das E-Mail-Appender-Tool im Einsatz:

Prävention, Arten von Angriffen, die wir erleiden können und vieles mehr

In Bezug auf die Risiken, die durch die Links in einer E-Mail entstehen, können wir unterschiedlichen Risiken ausgesetzt sein. Einer von ihnen wäre Identitätsdiebstahl durch einen Phishing-Angriff. Im Zusammenhang mit E-Mails basiert Phishing darauf, dass das Opfer der Ansicht ist, dass die böswillige E-Mail, die es erhalten hat, legitim ist. Klicken Sie dann auf den Link, geben Sie Ihren Benutzernamen und Ihr Passwort ein und das Konto befindet sich bereits in den Händen von Cyberkriminellen.

Ein anderes wäre das Business Email Compromise (BEC), eine andere spezielle Art von Phishing, die kompromittierte Geschäfts-E-Mails nutzt. Zum Beispiel könnte sich ein Krimineller als Senior Manager ausgeben, indem er das Opfer irreführt, um vertrauliche Informationen zu erhalten. Es kann auch für die Datenentführung verwendet werden. Wenn das Opfer den Anforderungen der Angreifer nicht zustimmt, kann es seine E-Mails mit vertraulichen Informationen veröffentlichen.

Die Forscher von Gemini Advisory veröffentlichten ein Demonstrationsvideo, das zeigt, wie selbst Angreifer auf niedriger Ebene E-Mail-Appender verwenden können, um einen Angriff erfolgreich auszuführen.

Im Hinblick auf die beste Weg zu verhindern ein Konto wäre es zu Verwenden Sie die Multi-Faktor-Authentifizierung (MFA). Auf diese Weise müssen wir neben der Eingabe des Benutzernamens und des Kennworts auch einen Code eingeben, der von einer authentifizierenden Anwendung oder einem 2FA-Schlüssel generiert wurde. In diesem Artikel haben wir ein Tutorial, in dem wir erklären, wie Sie die MFA-Authentifizierung mit Ihrem verwenden Google-Konto .