มัลแวร์ประเภทต่าง ๆ มักจะซุ่มซ่อนเพื่อเข้าสู่คอมพิวเตอร์ของเราและแพร่ระบาด ตัวอย่างเช่น มีการค้นพบไวรัสชนิดใหม่ที่ปลอมตัวเป็น Google Translate หรือโปรแกรมอื่นๆ เพื่อดาวน์โหลดเพลง Mp3 ซึ่งโดยพื้นฐานแล้วจะติดตั้งเองบนคอมพิวเตอร์เพื่อ ขุด cryptocurrencies จากพีซีที่ติดไวรัส.

และนั่นก็คือโลกดิจิทัลมีทั้งสิ่งที่ดีและไม่ดี หนึ่งในนั้นคือแอพปลอมต่าง ๆ ที่แจกจ่าย ผ่านร้านค้าฟรีแวร์ที่ถูกกฎหมายต่างๆ จนกว่าพวกเขาจะพบว่ามีมัลแวร์และลบออก ด้วยเหตุนี้ เราจึงต้องระมัดระวังอย่างมากเกี่ยวกับสิ่งที่เราติดตั้งในคอมพิวเตอร์ของเราในที่สุด

โปรแกรมที่ซ่อนมัลแวร์

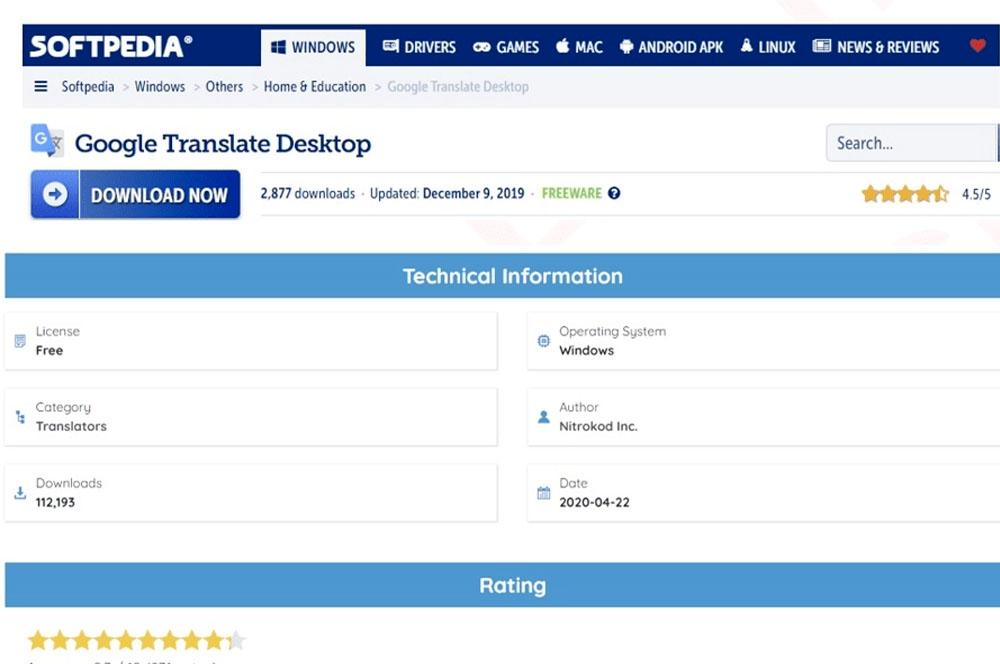

ไวรัสตัวนี้เพิ่งถูกค้นพบ โดยการวิจัยจุดตรวจ . ในการวิจัย พวกเขาได้ชี้แจงอย่างชัดเจนว่ามัลแวร์ตัวนี้ทำงานอย่างไร ตามรายงานของพวกเขา ไวรัสได้ถูกสร้างขึ้นโดยนักพัฒนาชื่อ ' ไนโตรคอด '. ในตอนแรก โปรแกรมที่ติดตั้งบนคอมพิวเตอร์ดูเหมือนจะปลอดจากมัลแวร์และช่วยให้เราใช้งานได้พร้อมกับฟังก์ชันที่สัญญาไว้กับเรา

อย่างไรก็ตาม ปัญหาเริ่มปรากฏขึ้นหนึ่งเดือนหลังจากติดตั้งโปรแกรมบนคอมพิวเตอร์ มากกว่าสิ่งอื่นใด เพราะซอฟต์แวร์มีวัตถุประสงค์เพื่อ ตั้งใจทำให้การติดตั้งส่วนประกอบมัลแวร์ต่างๆ ล่าช้า จนกระทั่งหนึ่งเดือนต่อมาเพื่อหลีกเลี่ยงการถูกตรวจพบโดยโปรแกรมป้องกันไวรัสต่างๆ ที่ผู้ใช้อาจมี ในเวลานั้น ไวรัสสามารถขุด cryptocurrencies โดยที่เหยื่อไม่รู้ตัว

รวมแล้วได้บรรลุ เหยื่อผู้เคราะห์ร้ายกว่า 111,000 ราย ใน 11 ประเทศตั้งแต่ปี 2019: สหราชอาณาจักร สหรัฐอเมริกา ศรีลังกา กรีซ อิสราเอล เยอรมนี ตุรกี ไซปรัส ออสเตรเลีย มองโกเลีย และโปแลนด์ นอกจากนี้ มัลแวร์ประเภทนี้ยังพบทางเข้าสู่เว็บไซต์ยอดนิยมอย่าง Softpedia และ uptodown . โปรแกรมที่ใช้ในการหลอกลวงผู้ใช้คือบริการที่ไม่มีแอปพลิเคชันเดสก์ท็อปสำหรับพีซี: Yandex Translate, ไมโครซอฟท์ แปลภาษา, YouTube เพลง, MP3 Download Manager และ Pc Auto Shutdown

ไวรัสนี้ทำงานอย่างไร?

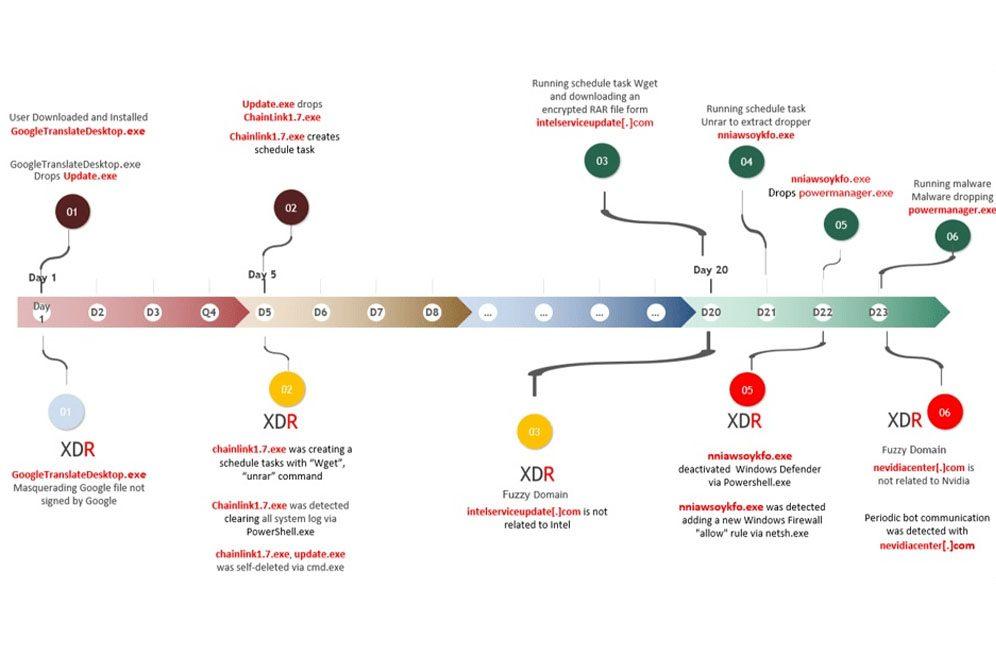

และไม่ว่าโปรแกรมที่ดาวน์โหลดมา (ด้วยลายเซ็นของผู้พัฒนารายนี้) จะเป็นอย่างไรก็ตาม ผู้ใช้ที่ต้องการติดตั้งจะได้รับไฟล์ .rar ที่ป้องกันด้วยรหัสผ่าน ซึ่งพบไฟล์ปฏิบัติการที่มีชื่อแอปพลิเคชัน . เมื่อดำเนินการบนคอมพิวเตอร์แล้ว เริ่มนับถอยหลังสี่ขั้นตอน ซึ่งมีการติดตั้งส่วนประกอบที่จำเป็นสำหรับการติดตั้งมัลแวร์ให้สมบูรณ์

สิ่งนี้ทำได้โดยข้อเท็จจริงที่ว่า หลังจากดำเนินการ ซอฟต์แวร์เรียกหยดของไฟล์ .rar ที่เข้ารหัสอีกไฟล์หนึ่งที่ได้รับผ่าน Wget ในวันที่ห้าของการติดไวรัส สุดท้าย เมื่อไวรัสเสร็จสิ้น การเชื่อมต่อกับเซิร์ฟเวอร์คำสั่งและการควบคุมระยะไกล (C2) ที่มีการเรียกไฟล์การกำหนดค่าเพื่อเริ่มต้น การขุด cryptocurrencies บนพีซีที่ติดเชื้อ .

ดังนั้น วิธีเดียวที่จะป้องกันตนเองจากมัลแวร์ประเภทนี้คือการหลีกเลี่ยงการดาวน์โหลดซอฟต์แวร์ต่างๆ ที่ผู้พัฒนาดั้งเดิมไม่ได้เปิดตัวอย่างเป็นทางการ เช่นเดียวกับ Google แปลภาษา ด้วยวิธีนี้ เราสามารถหลีกเลี่ยงการตกหลุมพรางของนักพัฒนาประเภทนี้ได้