ความปลอดภัยของเครือข่ายไร้สายมีความสำคัญในอนาคต (และปัจจุบัน) ซึ่งเครือข่ายเหล่านี้มีน้ำหนักที่เฉพาะเจาะจงมากขึ้นเรื่อยๆ ในหมู่ผู้ใช้ตามบ้าน แต่ในสภาพแวดล้อมทางธุรกิจด้วย ทั้งคู่ อินเตอร์เน็ตไร้สาย และบลูทูธได้กลายเป็นเทคโนโลยีเด่นในการเชื่อมต่อแบบไร้สายกับอินเทอร์เน็ตและอุปกรณ์อื่นๆ ด้วยเหตุผลดังกล่าว การค้นพบการละเมิดความปลอดภัยหรือปัญหาที่คล้ายคลึงกัน อาจเป็นอันตรายได้ และนั่นคือสิ่งที่เพิ่งเกิดขึ้น อันที่จริง นักวิจัยจาก Technical University of Darmstadt ค้นพบวิธีขโมยรหัสผ่าน WiFi ของอุปกรณ์นับล้าน

วันนี้ เราทราบดีว่านักวิจัยเหล่านี้ พร้อมด้วยนักวิจัยจาก University of Brescia, CNIT และ Secure Mobile Networking Lab ได้ตีพิมพ์ผลการตรวจสอบฉบับสมบูรณ์ซึ่งแสดงให้เห็นว่าสามารถ "แยก" รหัสผ่านและจัดการทราฟฟิกบนชิป WiFi โดยการโจมตี ส่วนประกอบบลูทูธ ของอุปกรณ์ ณ จุดนี้ เราอาจสงสัยเกี่ยวกับความสัมพันธ์ระหว่างเทคโนโลยีทั้งสอง และนั่นคือสิ่งที่อธิบายในงานวิจัยของพวกเขาอย่างแม่นยำ

ปัญหาขนาดใหญ่ที่เป็นไปได้ในเครือข่าย WiFi

ก่อนอื่น เราต้องชัดเจนก่อนว่าอุปกรณ์สมัยใหม่ เช่น สมาร์ทโฟน มีส่วนประกอบแยกกันสำหรับ Bluetooth, WiFi และการเชื่อมต่อมือถือ โดยแต่ละส่วนมีการรักษาความปลอดภัยของตัวเอง อย่างไรก็ตาม ส่วนประกอบเหล่านี้ แบ่งปันทรัพยากรหลายครั้ง เช่นเสาอากาศหรือสเปกตรัมไร้สาย สิ่งนี้พยายามทำให้ SoCs มีประสิทธิภาพมากขึ้นสำหรับการสื่อสารและการใช้พลังงาน

ปัญหาคือนักวิจัยด้านความปลอดภัยเหล่านี้จัดการเพื่อ ใช้ประโยชน์จากทรัพยากรที่ใช้ร่วมกันเหล่านี้เป็น "สะพาน" เพื่อเริ่มการโจมตี ประเภทของการเพิ่มสิทธิ์ด้านข้างเพื่อให้เกินขีดจำกัดของชิปไร้สายเหล่านี้ ซึ่งรวมถึงการใช้โค้ดจากระยะไกล การปฏิเสธบริการ และผลกระทบอื่นๆ

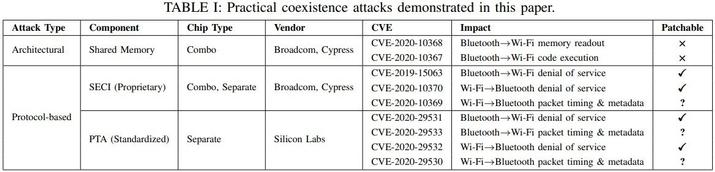

ช่องโหว่ที่ถูกเอารัดเอาเปรียบทั้งหมดได้รับการจัดหมวดหมู่แล้วและผู้ผลิตจะต้องใส่แบตเตอรี่ไปที่ เปิดตัวเฟิร์มแวร์ใหม่ . อย่างไรก็ตาม บางรายอาจต้องมีการแก้ไขฮาร์ดแวร์ ทำให้อุปกรณ์จำนวนมากมีข้อกังวลด้านความปลอดภัยจนกว่าจะเลิกใช้งาน:

- CVE-2020-10368: การรั่วไหลของข้อมูล WiFi ที่ไม่ได้เข้ารหัส (สถาปัตยกรรม)

- CVE-2020-10367: การใช้รหัส Wi-Fi (สถาปัตยกรรม)

- CVE- 2019-15063: การปฏิเสธบริการ Wi-Fi (โปรโตคอล)

- CVE-2020-10370: การปฏิเสธบริการ Bluetooth (โปรโตคอล)

- CVE-2020-10369: ข้อมูลบลูทูธรั่วไหล (โปรโตคอล)

- CVE-2020-29531: การปฏิเสธบริการ WiFi (โปรโตคอล)

- CVE-2020-29533: ข้อมูล WiFi รั่วไหล (โปรโตคอล)

- CVE-2020-29532: การปฏิเสธบริการ Bluetooth (โปรโตคอล)

- CVE-2020-29530: ข้อมูลบลูทูธรั่วไหล (โปรโตคอล)

ในบรรดาอุปกรณ์ที่ได้รับผลกระทบซึ่งติดตั้งชิปจาก Broadcom, Silicon Labs และ Cypress , เรามี Nexus 5, iPhone 6, ราสเบอร์รี่ Pi 3, ซัมซุง กาแล็กซี่ S6, iPhone 7, ซัมซุงกาแล็กซี่ S8, ซัมซุงกาแล็กซี่ S10, iPhone X, MacBook Pro ของปี 2019 o iPhone 11 และ 12 แต่ละอุปกรณ์อนุญาตการโจมตีอย่างน้อยหนึ่งประเภท