อาชญากรไซเบอร์มักมองหาสูตรใหม่ ๆ อยู่เสมอพวกเขายังสังเกตเห็นเพื่อนร่วมงานของพวกเขาเพื่อทำการโจมตีเหยื่อ คราวนี้เป็นครั้งหลังและพวกเขาได้รับแรงบันดาลใจจากวง Ragnar Locker ดังนั้นด้วย Maze ransomware ของพวกเขาเช่นเดียวกับก่อนหน้านี้พวกเขาใช้เครื่องเสมือนเพื่อเข้ารหัสคอมพิวเตอร์อย่างสมบูรณ์และขอ ransomware ransomware ทั่วไป

พื้นหลังของ Ragnar Locker ransomware

ในเดือนพฤษภาคมของปีนี้ ร้านค้า แจ้งเตือนเมื่อมี Ragnar Locker ransomware ที่เข้ารหัสผ่าน VirtualBox Windows เครื่องเสมือน XP เพื่อข้ามซอฟต์แวร์ความปลอดภัยบนโฮสต์ปลายทาง เครื่องเสมือนนั้นติดตั้งไดรฟ์บนโฮสต์เป็นแชร์ระยะไกลจากนั้นเรียกใช้ ransomware บนเครื่องเสมือนเพื่อเข้ารหัสไฟล์ในการแชร์ เนื่องจากเครื่องเสมือนไม่ได้ใช้ซอฟต์แวร์รักษาความปลอดภัยใด ๆ และกำลังติดตั้งโฮสต์ไดรฟ์ซอฟต์แวร์ความปลอดภัยของโฮสต์จึงไม่สามารถตรวจจับและบล็อกมัลแวร์ได้ การโจมตีนี้เริ่มต้นด้วยการสร้างโฟลเดอร์เครื่องมือที่มี VirtualBox, ดิสก์เสมือนขนาดเล็กของ Windows XP ที่เรียกว่า micro.vdi และไฟล์ปฏิบัติการและสคริปต์ต่างๆเพื่อเตรียมระบบ นอกจากนี้ยังมีไฟล์ vrun.bat ซึ่งจะติดตั้งไดรฟ์ที่แชร์แต่ละไดรฟ์เข้ารหัสแล้วย้ายไปยังไดรฟ์ที่แชร์ถัดไปด้วยเครื่องเสมือน

ดังที่เราได้อธิบายไปก่อนหน้านี้ซอฟต์แวร์รักษาความปลอดภัยที่ทำงานบนโฮสต์ของเหยื่อตรวจไม่พบ ransomware ที่เรียกใช้งานได้บนเครื่องเสมือนและจะทำงานและเข้ารหัสไฟล์ต่อไป เมื่อเสร็จสิ้นเหยื่อจะพบจดหมายเรียกค่าไถ่ส่วนบุคคลที่อธิบายว่า บริษัท ของพวกเขาถูกโจมตีและไฟล์ของพวกเขาได้รับการเข้ารหัสอย่างสมบูรณ์

Maze ransomware และการใช้เครื่องเสมือน

ทุกอย่างเริ่มต้นขึ้นเมื่อ Shopos เข้าร่วมในเหตุการณ์ของลูกค้าพบว่าไฟล์ เขาวงกต ransomware พยายามใช้ ransomware สองครั้ง อย่างไรก็ตามต้องขอบคุณฟีเจอร์ Sophos Intercept X ที่ถูกบล็อก เครื่องเสมือนที่ Maze ใช้นั้นใช้งาน Windows 7 ในขณะที่เครื่องสำหรับ Ragnar Locker ตามที่เรากล่าวไว้ก่อนหน้านี้คือ Windows XP การสอบสวนยังเปิดเผยข้อมูลต่อไปนี้:

- พวกเขาพบสคริปต์การติดตั้งจำนวนมากซึ่งเป็นไปได้ที่จะค้นพบวิธีการแสดงของพวกเขา

- พบว่าผู้โจมตีใช้เวลาหลายวันในการสร้างรายการที่อยู่ IP ภายในเครือข่ายของเป้าหมาย ในการทำเช่นนี้พวกเขาใช้หนึ่งในเซิร์ฟเวอร์ตัวควบคุมโดเมนของเป้าหมายและข้อมูล exfiltrated จาก Mega.nz

การโจมตีของ Maze ransomware เริ่มต้นโดยใช้ไฟล์แบตช์และพยายามเข้ารหัสเครื่องในเครือข่ายหลายครั้ง จากนั้นเนื่องจากพวกเขาไม่บรรลุเป้าหมายพวกเขาจึงสร้างงานตามกำหนดเวลาเพื่อเรียกใช้ ransomware ตาม:

- ความปลอดภัยของ Windows Update

- Windows Update Security Patches

- การอัปเดตความปลอดภัยของ Google Chrome

อย่างไรก็ตามเนื่องจากการป้องกันพฤติกรรม Cryptoguard ของ Intercept X ถูกเปิดใช้งานเพย์โหลดของ Maze ransomware เหล่านั้นจึงถูกจับและกักกันไว้ในเครื่องที่ได้รับการป้องกันก่อนที่จะก่อให้เกิดความเสียหาย ผู้โจมตีล้มเหลวในสองครั้งแรกจากนั้นจึงเลือกใช้แนวทางที่รุนแรงกว่านี้

ในการโจมตีครั้งที่สาม Maze ได้ใช้ไฟล์ MSI ที่ติดตั้งซอฟต์แวร์ VirtualBox VM บนเซิร์ฟเวอร์พร้อมกับเครื่องเสมือน Windows 7 ที่กำหนดเอง บนดิสก์รูทของดิสก์เสมือนนั้นเรามีไฟล์สามไฟล์ที่เกี่ยวข้องกับ Maze ransomware:

- โหลดล่วงหน้า.bat

- vrun.exe

- น้ำหนักบรรทุก (ไม่มีนามสกุลไฟล์) ซึ่งเป็น payload จริงของ Maze DLL

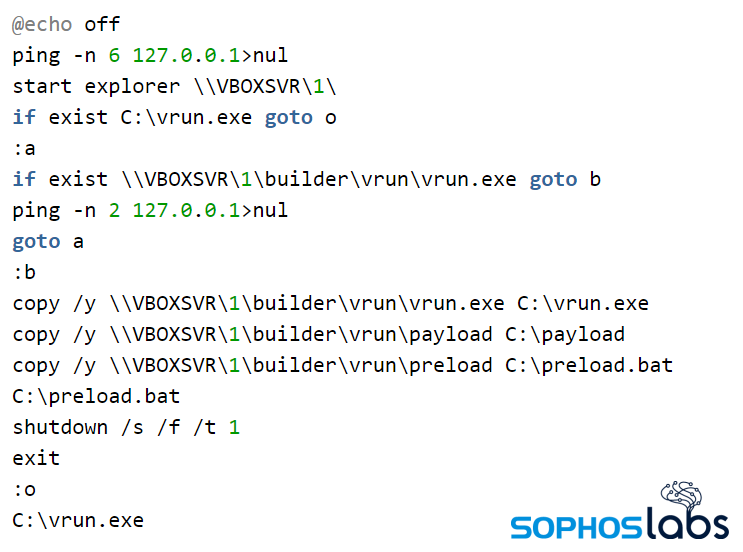

จากนั้นเมื่อเครื่องเสมือนเริ่มทำงานแล้ว Maze ransomware ซึ่งเป็นไฟล์แบตช์ที่เรียกว่า start_vrun.bat อยากจะเป็น ดำเนินการ ที่เตรียมเครื่องด้วยไฟล์ปฏิบัติการเขาวงกต

จากนั้นเครื่องจะปิดและเมื่อรีสตาร์ทอีกครั้งเครื่องจะเรียกใช้ vrun.exe เพื่อเข้ารหัสไฟล์บนโฮสต์ เนื่องจากการเข้ารหัสเสร็จสิ้นในไดรฟ์ที่ติดตั้งของโฮสต์ซอฟต์แวร์ความปลอดภัยจึงไม่สามารถตรวจจับพฤติกรรมและหยุดการทำงานได้

Maze ransomware เทียบกับ Ragnar Locker

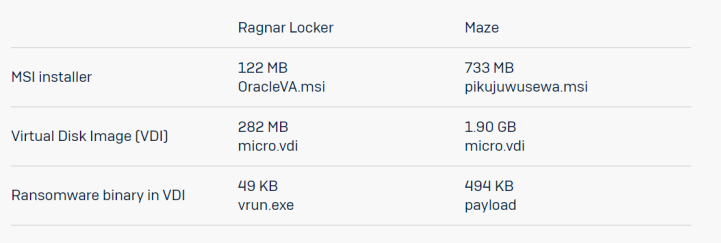

นักวิจัยจาก SophosLabs ชี้ให้เห็นว่า Maze ransomware มีราคาแพงกว่าในการใช้งานในแง่ของขนาดดิสก์เมื่อเทียบกับ Ragnar Locker ที่นี่เรามีตารางที่คุณสามารถเห็นสิ่งนี้:

Ragnar Locker ถูกนำไปใช้ในเครื่องเสมือน Oracle VirtualBox Windows XP เพย์โหลดการโจมตีคือตัวติดตั้ง 122MB พร้อมอิมเมจเสมือน 282MB แต่ผู้โจมตี Maze ransomware ใช้แนวทางที่แตกต่างออกไปโดยใช้เครื่องเสมือน Windows 7 สิ่งนี้ทำให้ขนาดของดิสก์เสมือนเพิ่มขึ้นอย่างมาก แต่ยังได้เพิ่มคุณสมบัติใหม่บางอย่างเข้าไปด้วย ในกรณีนี้เราไปที่ตัวติดตั้ง 733 MB และฮาร์ดดิสก์เสมือน 1.90 GB ในที่สุดก็อย่างที่คุณเห็นผู้สร้าง Maze ransomware ได้ใช้เทคนิคที่คล้ายคลึงกับอาชญากรไซเบอร์อื่น ๆ เช่น Ragnar Locker