現在、人工知能(AI)システムに対するほとんどの攻撃は、それらの操作に焦点を合わせています。 したがって、たとえば、レコメンデーションシステムは、合法的に対応するものではなく、特定のコンテンツを優先しようとします。 サイバー犯罪者は現在、機械学習(ML)を使用してこれらのタイプの攻撃を利用しており、脅威マトリックスで説明されています。

による Microsoft, 機械学習(ML)システムへの攻撃 少しずつ増えていきます 。 さらに、MITREは、過去XNUMX年間に、Microsoft、Google、Amazon、Teslaなどの大手企業がMLシステムのセキュリティを侵害しているとコメントしています。 この意味で、ほとんどの組織は機械学習システムを保護するための適切なソリューションを持っておらず、その方法に関するガイダンスを探しています。

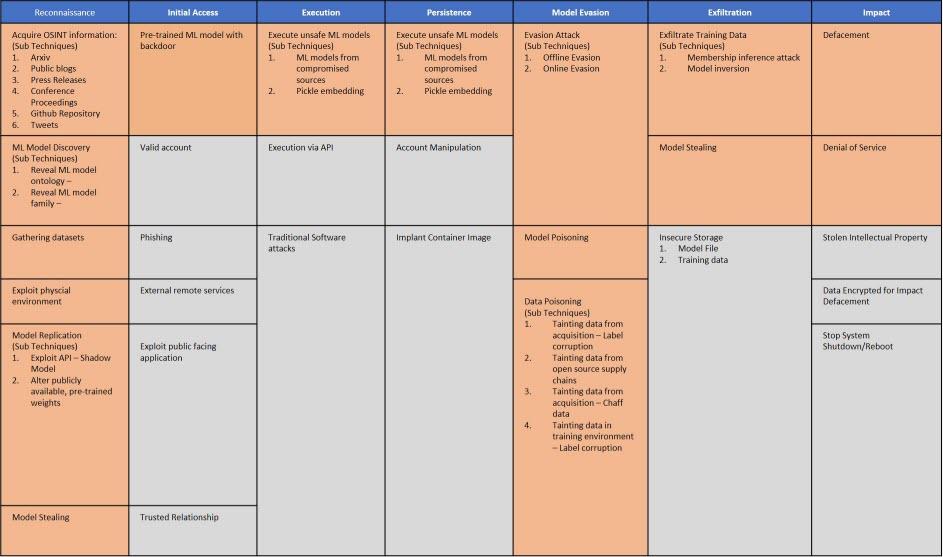

したがって、Microsoft、MITRE、IBM、 NVIDIA、トロント大学、Berryville Institute of Machine Learningは、他の企業や組織とともに、の最初のバージョンを作成しました。 敵対的ML脅威マトリックス 。 その目的は、セキュリティアナリストがこれらのタイプの攻撃を検出して対応するのに役立つ脅威マトリックスを作成することです。

攻撃を実行する方法としての人工知能

人工知能は、コンピューターへの感染、情報の盗用、セキュリティの侵害にますます使用されるリソースです。 人工知能と機械学習を使用できる手法のXNUMXつは、データポイズニングです。

この攻撃は、トレーニングデータセットを操作して予測動作を制御することを目的としています。 目標は、それが誤動作し、攻撃者の前提に従うことです。 このようにして、スパムメールを適切なコンテンツとして分類すると、受信トレイに届きます。 これがその方法の例です 人工知能 使用されている サイバー攻撃で .

機械学習とセキュリティ

ML(Machine Learning)に由来する機械学習は、コンピューターが自律的に学習できるようにする技術を開発することを目的とした人工知能の分野です。 機械学習の研究者は、データサンプルを作成せずにコンピュータープログラムに変換するアルゴリズムを探しています。 したがって、結果として得られるプログラムは、動作を一般化し、予測を行い、決定を下し、物事を正確に分類できなければなりません。

MITERの機械学習研究者であるMikelRodríguezは、1980年代後半のインターネットと同じ段階にあるとコメントしています。 当時、インターネットは機能するように設計されており、それ自体で構築することを意図したものではありませんでした。 起こりうる攻撃を軽減するためのセキュリティ。

ただし、その間違いから学ぶことができます。そのため、Adversarial ML ThreatMatrixが作成されました。 達成することを目的としているのは、このマトリックスが全体的に考えるのに役立ち、より良いコミュニケーションを刺激することです。 したがって、さまざまな脆弱性の共通言語を提供することにより、組織間のコラボレーションを促進することを目的としています。

敵のML脅威マトリックスが私たちに与えるもの

この脅威のマトリックスのおかげで、セキュリティ管理者は実際のインシデントに基づいたモデルを操作でき、機械学習を使用して敵の行動をエミュレートできます。 マトリックスを作成するために、セキュリティアナリストはこのタイプのマトリックスの使用に精通しているため、テンプレートとしてATT&CKを使用しました。

脅威マトリックスには、認識、初期アクセス、実行、永続性、回避、侵入、影響など、攻撃のさまざまなフェーズがあります。 このように、初期アクセスの第XNUMX段階では、 フィッシング詐欺 話題の攻撃。 Adversarial ML Matrixフェーズの説明について詳しく知りたい場合は、こちらのリンクをご覧ください。

覚えておくべき重要な事実は、脅威マトリックスはリスクの優先順位付けフレームワークではなく、既知の手法のみをコンパイルしているということです。 さらに、攻撃をマトリックスに割り当てることができることが示されています。 最後に、セキュリティマシンの学習コミュニティと敵対者からフィードバックを受け取ると、脅威マトリックスが定期的に更新されます。 また、共同作業者に新しい手法を指摘し、ベストプラクティスを提案し、成功した攻撃の例を共有するように促したいと考えています。