世界中の何百万もの組織の従業員が遠隔地の仕事に移行しているため、組織はこの点で動員され、システムに適切なセキュリティを提供しています。

サイバー攻撃の可能性は飛躍的に高まり、大企業だけがサイバー犯罪者の標的になっているだけでなく、中小企業も標的にされています。

したがって、ネットワーク管理者またはコンピュータセキュリティの専門家として、インフラストラクチャを安全に保つために必要なツールが必要です。 今日はこの記事で、そのすべてをお見せします セキュリティ タマネギ ネットワーク監査の完全なスイートが完全に無料でオープンソースです。

それは、 Linux 脅威の検出、セキュリティの監視、ログ管理を目的とした配布。 Security Onionの最も優れた機能のXNUMXつは、デフォルトで複数のツールが含まれていることです。そのため、何もインストールしたり、実装を困難にしたりする必要はありません。 たとえば、Elasticsearch、Snort、Zeek、Wazuh、Cyberchef、NetworkMinerなどのツールにアクセスできます。 一方、このスイートを数分で起動できるインストールウィザードがあるため、実装は非常に簡単です。

Security Onionをネットワークおよびセキュリティ監査で検討する必要がある理由のXNUMXつは、 バンドル 複数のトップネットワークセキュリティツール XNUMXつのパッケージ 。 これにより、管理が容易になるだけでなく、あらゆる種類の組織が包括的なソリューションにアクセスしやすくなります。 つまり、ネットワークインフラストラクチャとセキュリティの責任者が全体像を把握できるようにする完全なソリューションです。

このスイートには、インシデントレスポンスやフォレンジックコンピュータセキュリティなどのリアクティブツールが含まれているだけではありません。 また、ネットワークに何が起こるかを知るのに役立つプロアクティブなツールも含まれています。 どのような脆弱性がありますか 脆弱性スキャナー 、どのポートが不必要に開いているか、長いetcetera。

ただし、ドキュメントに明確に反映されている非常に重要な側面は、このツールが魔法ではないということです。 ネットワークプロセスの最適化と自動化は間違いなく大きなメリットですが、このようなツールスイートについて学ぶために時間をかける必要があります。 また、それらを最大限に活用します。

Security Onionにはどのようなツールが含まれていますか?

次に、セキュリティオニオンに存在するいくつかのプログラムについて説明します。 組み込みプログラムのいくつかは、例えば、 ネットスニッフィング 、このツールは、ネットワークアクティビティに関連するすべての情報をキャプチャします。 さらに、スペースを節約するために非常に古いデータを削除することにより、インフラストラクチャのストレージ容量に適応します。 パケットキャプチャは、脆弱性や不審なイベントを発見するのに役立ちます。パケットキャプチャを使用することでのみ、データ漏洩、フィッシングイベント、ネットワークトラフィックへの侵入などの状況を検出できます。

一方、ツールがあります 侵入検知および防止システム用 (IDS / IPS)。 一方で、ルールベースのツールがあります。 鼻を鳴らす および Suricata 、これらXNUMXつのツールはルールに基づいて機能し、ルールによる侵入の検出に役立ちます。 ファイアウォール。 つまり、ツールはそのような侵入を検出し、データベース内のシステムの「フットプリント」を相互参照することで、不規則なネットワークトラフィックの証拠を効果的に検出します。

一方で、次のような分析ベースのIDS / IPSツールがあります。 Zeek 。 接続レコードの収集に加えて、ネットワーク上のアクティビティを監視する責任があります。 DNS リクエスト、ネットワークサービスとソフトウェア、SSL証明書など。同様に、HTTP、FTP、IRC、SMTP、SSH、SSL、およびSyslogプロトコルからアクティビティログを収集します。

このツールの利点のXNUMXつは、イベントデータをリアルタイムで分析できることです。 そのドキュメントで引用されている非常に興味深い例は、Zeekに情報をインポートできることです。これは、後で読むことができるスクリプトになる可能性があります。 csvファイル ファイル (コンマで区切られたファイル) 組織の共同編集者からのデータが含まれている パス 活動あり そのようなログ このようにして、Zeekは、ウイルス対策、マルウェア対策、SIEMなどの他のツールを提供できるようになり、セキュリティの脅威に対するアクションがより直接的かつ効果的になります。

わず 利用可能なもうXNUMXつのIDSツールです。その違いは、ホストに基づいていることです。 後者はインストールされていることを意味します エンドポイント 、つまり、各ユーザーのコンピューター上。 あなたの安心のために、このツールは両方と互換性があります Windows、LinuxおよびmacOS。 Wazuhを使用すると、ネットワーク上でアクティブな各ホストの完全な概要を把握できます。 ファイルの整合性のレビュー、ネットワークポリシーの監視、ルートキットの検出に加えて、各ホストのイベントログを分析することができます。 リアルタイムで発行されるアラートと脅威に直面した場合のアクションのおかげで、その有効性はさらに積極的になります。

ご覧のように、サイバー攻撃の識別を成功させるには、このようなさまざまなIDS / IPSツールを用意することが重要です。 これに加えて、それらの正確な起源を知る可能性があるため、これらのツールによって提供される情報に基づいてネットワークインフラストラクチャが改善されます。

データ分析ツール

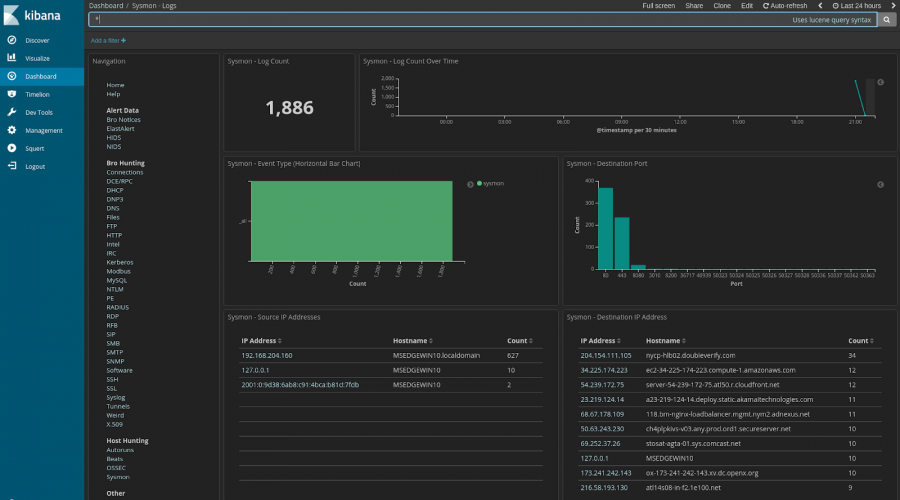

ご覧のとおり、Security Onionには複数のソースがあり、ネットワーク上のアクティビティに関するデータを生成できます。 しかし、このデータで何ができるでしょうか? 最良のアイデアはそれらを分析することで、これには3つのツールがあります。

Sguil

収集されたすべてのデータに関する可視性を提供します。 上記のツール、Snort、Suricata、Wazuhに直接リンクしています。 Sguilの特徴のXNUMXつは、IDS / IPSツールとパケットキャプチャツール間のブリッジとして機能することです。 これの直接的な有用性は、問題を特定し、それに対して何をすべきか、誰がすべきか、場合によってはエスカレーションして、適切な人々がタイムリーに問題を解決できるようにすることで、より効果的になることです。

ITおよび/またはコンピューターセキュリティチームのメンバー間のコラボレーションを促進するインターフェイスを持つ方が簡単です。 サイバー脅威を特定し、理由や原因を知らないことほど面倒なことはありません。 すべてを確認する必要がある担当者は、脅威が内部か外部かをよく知らない可能性があるため、このツールはこのシナリオに非常に役立ちます。

利用可能な他のツールは Squert , 木場 および キャップミー 。 事実上すべてが、IDS / IPSツールとパケットキャプチャから生成された複数のデータを分析するという中心的な目的を持っています。 データを最大限に活用するために多くの時間を費やすことはもはや現実的ではありません。 私たちのためにそれを行うことができるツールがあれば、それらを選ぶことほど良いことはありません。

Security Onionの使用を開始するには?

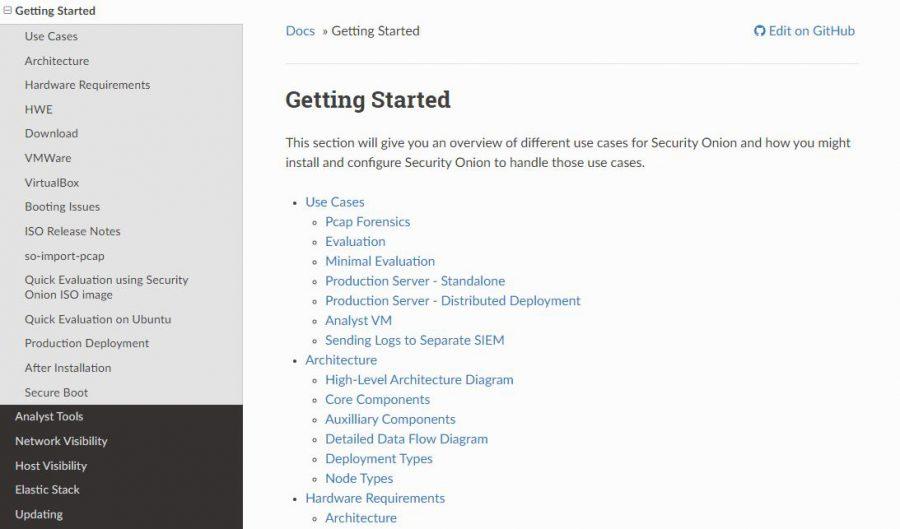

私たちがしなければならない最初のことは、 ダウンロード Githubで、できるだけ早く起動できるようにします。 ただし、入力することを強くお勧めします ドキュメント ウェブサイト。 「はじめに」セクションは非常に広いという特徴があり、ユーザーにSecurity Onionを稼働させるための複数の可能性を提供します。

Linuxディストリビューションがインストールされたコンピューターをお持ちではありませんか? 問題ありません。このスイートのドキュメントには、Virtual BoxおよびVMwareとしてすでに知られているソリューションを使用して仮想化する可能性が含まれています。 どちらの場合も、仮想マシンを最初から作成する方法、具体的にはSecurity Onionスイートをセットアップしてネットワーク監査を開始する方法について説明します。

別の重要な側面は、ドキュメントが提供することです カンニングペーパー (メモテンプレート) 一目で最も重要なコマンドがある場所。 たとえば、メンテナンスタスクの概要がわかります。 一方、同じテンプレートには、重要なファイルの概要と各ファイルのパスがあります。 これは、このスイートの各ツールのログを見つけたい場合に特に便利です。