Nos données personnelles ont une grande valeur sur le net et cela pousse de nombreux pirates à rechercher un moyen de collecter des informations. Dans cet article, nous faisons écho à la façon dont ils ont utilisé les nœuds de sortie Tor pour espionner les utilisateurs lors de la navigation. Un hacker a réussi à contrôler un grand nombre de nœuds .

Les pirates espionnent les utilisateurs via les nœuds Tor

Plus précisément, ce cybercriminel a réussi à contrôler 27% des nœuds de sortie Tor en février. Cette découverte a été faite par un chercheur en sécurité nommé nusenu. Cependant, bien que le pic maximal ait été au début de février 2021, au cours des 12 mois précédents, ils ont pu contrôler les nœuds de sortie.

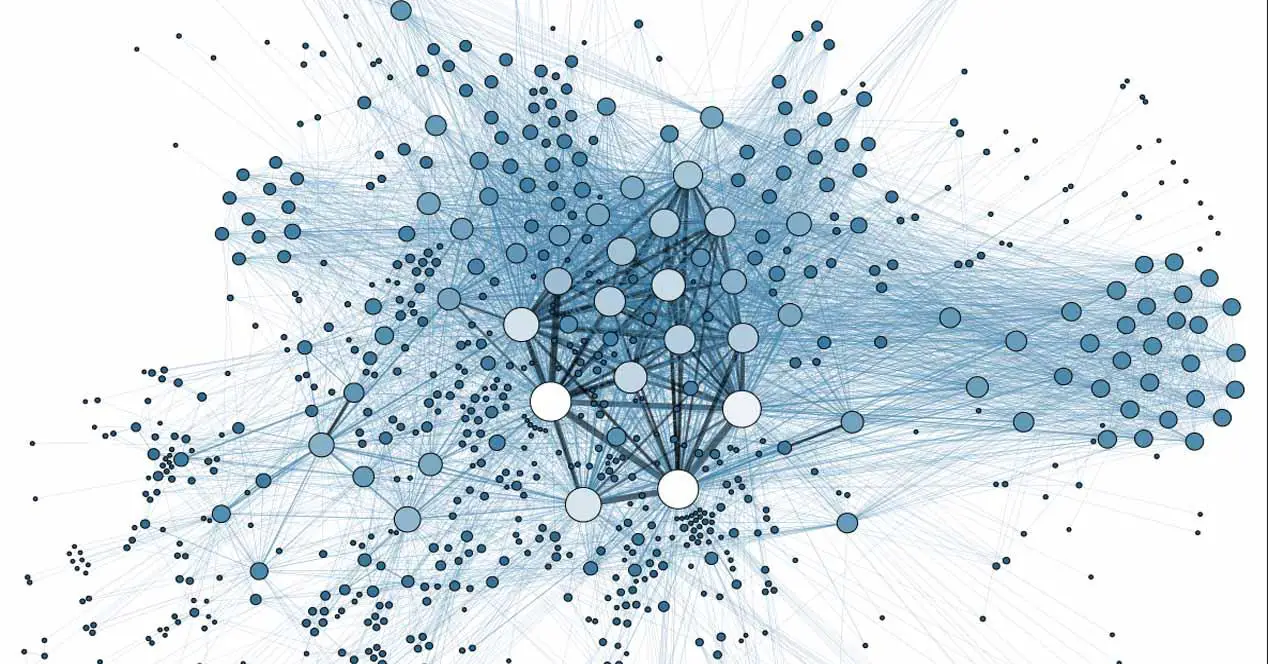

Gardez à l'esprit que Tor est une forme de communication sur Internet qui vous permet d'accéder au Dark Web de manière anonyme. C'est un logiciel open source qui permet de masquer l'origine de l'utilisateur, son adresse IP, ainsi que la destination lors de la visite d'une page web. Ceci est réalisé en redirigeant la connexion via une série de nœuds.

Ceci est très utile pour préserver l'intimité et les empêcher de collecter les données des utilisateurs, la localisation, l'adresse IP, les sites visités… Nous savons déjà que la confidentialité est un facteur très important et il existe de nombreux programmes et outils que nous pouvons utiliser pour essayer de l'améliorer. .

Cependant, il existe différents types de nœuds . Il y a les intermédiaires, qui sont en charge de recevoir et d'envoyer le trafic réseau, ainsi que les sortants, où il passe avant d'atteindre sa destination. C'est ce dernier qui peut présenter le plus de problèmes de confidentialité. En fait, ils ont déjà été utilisés à l'occasion pour faufiler des logiciels malveillants.

Maintenant, ils ont détecté des centaines de nœuds de sortie utilisés pour l'espionnage. L'objectif principal n'est autre que de collecter des informations. Ils peuvent effectuer Attaques de l'homme du milieu et ainsi espionner la victime. Selon les chercheurs, ils effectuent ce que l'on appelle la suppression de SSL pour rétrograder le trafic allant aux services de l'échange Bitcoin de HTTPS vers HTTP dans le but de remplacer les adresses et de rediriger les transactions vers leurs portefeuilles à la place. de l'adresse bitcoin fournie par l'utilisateur.

Les pirates peuvent voler des données personnelles

Que se passe-t-il si un utilisateur accède à un Site HTTP , non chiffré? L'attaquant vous empêcherait d'être redirigé vers la version chiffrée. Si la victime ne s'en rend pas compte, toutes les informations, données personnelles et ce que vous envoyez ou recevez pourraient se retrouver entre les mains de pirates. Nous savons déjà qu'il y a attaques sur le Dark Web et le Deep Web .

Pour éviter cela, une chose que les développeurs Web peuvent faire est de activer HTTPS par défaut. De cette manière, ils pourraient atténuer le risque que les nœuds puissent être utilisés par des cybercriminels pour voler les données personnelles des utilisateurs.

En fin de compte, le réseau Tor a à nouveau des problèmes liés aux nœuds de sortie. Il est important que nous soyons toujours conscients que nous visitons des sites Web cryptés, que nous avons correctement mis à jour les programmes et que nous maintenons la sécurité de nos ordinateurs. Il y a de nombreuses attaques que nous pouvons subir et il est toujours conseillé d'être préparé.