Chaque jour, nous subissons de plus en plus d'attaques de logiciels malveillants, de virus, de phishing, etc., car les cybercriminels ne se reposent pas et sont à la recherche de nouvelles opportunités pour en tirer profit. En ce sens, nous allons vous proposer une série d'outils et de conseils pour éviter que l'e-mail ne devienne le maillon le plus faible de notre sécurité.

Il a été découvert que le courrier électronique est l'élément le plus faible de la chaîne de sécurité, car généralement nous avons tous un email compte où nous avons les principaux services, par conséquent, si notre courrier électronique est piraté, ils pourront accéder facilement aux autres comptes.

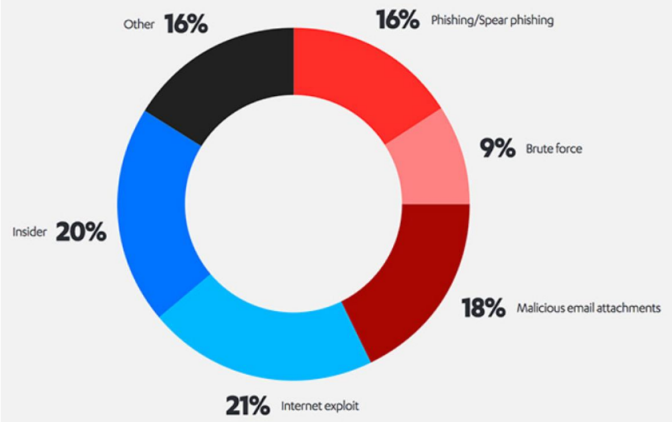

Un tiers des incidents de sécurité proviennent d'un e-mail

Selon la société de sécurité F-Secure, plus d'un tiers de toutes les failles de sécurité qui se produisent dans une entreprise sont initiées par l'envoi d'un e-mail de phishing ou de pièces jointes malveillantes aux employés de l'entreprise. Par conséquent, pour cette raison, nous pouvons considérer l'e-mail comme l'élément le plus faible de la chaîne de sécurité, et les entreprises, pour l'empêcher, doivent former leurs employés en leur expliquant les méthodes pour l'éviter.

Actuellement, le courrier électronique ou le courrier électronique a fait de ce service un élément très important dans le travail quotidien des entreprises. Grâce à cet outil de communication, vous pouvez livrer des documents officiels, des propositions commerciales et avoir une conversation commerciale.

Cependant, l'utilisation du courrier électronique est également importante pour les utilisateurs individuels, car grâce à cela, ils peuvent rester en contact avec leurs amis et leur famille. Dans la sphère privée également, vous pouvez être au centre des risques, recevoir un e-mail d'une personne de confiance rend les choses moins suspectes et vous prenez moins de précautions. Cependant, cela peut être une erreur fatale et infecter votre ordinateur. De plus, si vous êtes au travail, les choses se compliquent et si votre PC est en réseau, cela peut affecter plus d'ordinateurs.

D'autre part, l'e-mail est sans aucun doute l'un des meilleurs moyens pour les cybercriminels d'atteindre leurs objectifs. La raison est simple, ils peuvent se cacher sous un faux compte de messagerie et tromper l'utilisateur. Cet anonymat qu'ils acquièrent les rend plus en sécurité et pense qu'ils en sortiront indemnes, ce qui est dangereux pour les victimes.

Rapport sur les attaques reçues par le matériel informatique

Selon le rapport F-Secure, les risques du courrier électronique représentent toujours un grand danger pour les entreprises, comme le montre ce graphique, qui montre les types d'attaques qu'elles peuvent subir.

Si nous analysons le graphique en profondeur, nous voyons que la source la plus courante d'infractions était les attaquants qui exploitaient les vulnérabilités des services Internet d'une entreprise, leur pourcentage étant de 21%.

D'autres éléments qui affectent également beaucoup les entreprises sont, avec 16% de phishing, et les e-mails contenant des pièces jointes malveillantes 18%. Si on les additionne, elles représentent environ 34 p. XNUMX des infractions, ce qui indique qu'il faut être très vigilant à leur sujet.

La procédure qu'ils utilisent est basée sur des schémas d'ingénierie sociale de base, donc l'envoi de faux e-mails fonctionne généralement plus que des systèmes de piratage. Ces types d'attaques sont populaires car presque toutes les entreprises dépendent du courrier électronique pour leur fonctionnement.

Par conséquent, à partir de cet article, une astuce que nous recommandons est que, lorsque nous recevons un e-mail, réfléchissons attentivement avant de cliquer pour ouvrir cette pièce jointe. Si nous ne sommes pas sûrs qu'il s'agit d'un émetteur de confiance, la meilleure chose à faire est de ne pas l'ouvrir.

Pour conclure avec le rapport F-Secure, il a été constaté que les entreprises ont reçu presque le même nombre d'attaques ciblées que les attaques opportunistes. De plus, les menaces internes représentaient un cinquième des failles de sécurité, et l'action post-violation la plus courante était la propagation de logiciels malveillants .

Des simulateurs pour voir comment fonctionnent ces attaques par e-mail

Pour fournir une solution efficace, les personnes, les processus et les éléments technologiques doivent être inclus dans les mesures de cybersécurité nécessaires. Il n'y a rien de mieux dans ces cas que de savoir comment nous devons affronter ces situations. Cela empêche le courrier électronique de devenir le maillon le plus faible de la chaîne de sécurité.

Dans ce cas, grâce à Keepnet Labs, je vais vous présenter une série de simulateurs qui vous aideront à être mieux préparé dans ces situations. Nous avons les éléments suivants:

- Simulateur de phishing qui simule phishing attaques dans un environnement bénin, quantifie la vulnérabilité et facilite une réponse proactive.

- Un éducateur de conscience cela nous permettra d'obtenir une formation de sensibilisation à la cybersécurité.

- Simulateur de menace par e-mail : vérifiez votre pare-feu, votre antispam et votre antivirus. De plus, en utilisant la logique, il proposera une simulation d'une attaque dirigée contre une entreprise comme la vôtre, via vos services de messagerie.

- Cyber Threat Intelligence - Analyse le Web à la recherche de signaux et de données pouvant représenter une violation de la sécurité de vos données.

- Répondeur aux incidents - Permet à l'utilisateur de signaler les e-mails suspects en un seul clic, via un plugin Outlook, et envoie le contenu de l'e-mail au scanner de messagerie Keepnet Labs.

Empêche le courrier électronique de devenir le maillon faible de la sécurité

Pour finir, à partir de cet article, nous allons vous proposer une série de conseils qui peuvent beaucoup vous aider.

La première chose que nous devons faire est d'être très prudent avec les e-mails suspects . Si vous ne connaissez pas l'expéditeur, il est préférable de ne pas l'ouvrir, et si vous le faites, n'exécutez ni ne téléchargez aucune pièce jointe contenant cet e-mail.

Un autre point important à garder à l'esprit est que nous devons utiliser mots de passe forts . Ici, je recommande d'oublier de n'utiliser que des chiffres ou des lettres. Même une combinaison des deux peut être insuffisante. Les meilleurs mots de passe sont constitués d'une combinaison de tous ces facteurs:

- Doit inclure des chiffres.

- Également des lettres, mais doivent également inclure des majuscules et des minuscules.

- De plus, nous devons introduire des symboles moins courants tels que: @ # € ¬ ”$.

Vous pouvez accéder à notre tutoriel complet sur la façon de créer des mots de passe forts pour tous vos services. En cas de doute, envoyez cet e-mail à la poubelle. Si vous en avez besoin, les gestionnaires de messagerie donnent généralement 30 jours pour les récupérer. Enfin, si vous détectez une cyber-fraude par hameçonnage ou par e-mail, signalez-la à la police.