Wenn in Windows 10 Wir installieren keine Firewall Auf dem Computer fungiert die Windows-Firewall selbst standardmäßig. In diesem Artikel zeigen wir Ihnen heute alle Konfigurationsoptionen, die in der Windows 10-Firewall verfügbar sind. Wir können verschiedene Eingabe- und Ausgaberegeln mit unterschiedlichen Protokollen erstellen und auf verschiedene Profiltypen (Domäne, öffentlich und privat) anwenden, sodass wir eine hohe Konfigurierbarkeit haben.

Zugriff auf das erweiterte Windows 10-Firewall-Menü

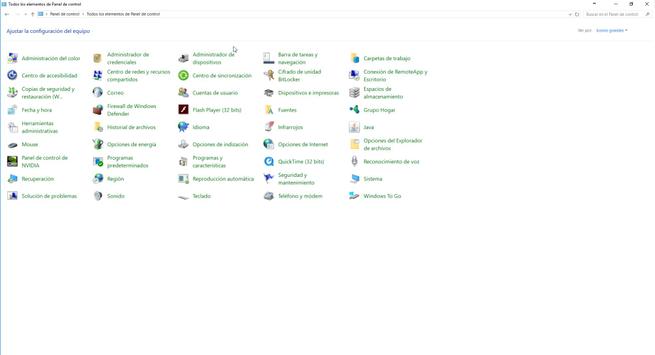

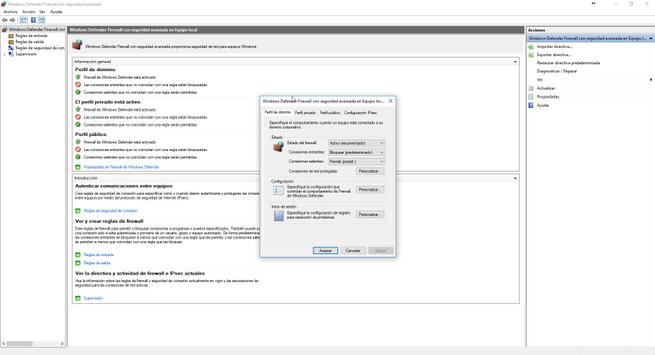

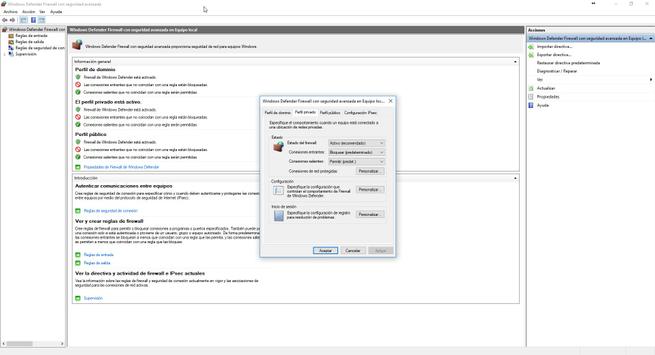

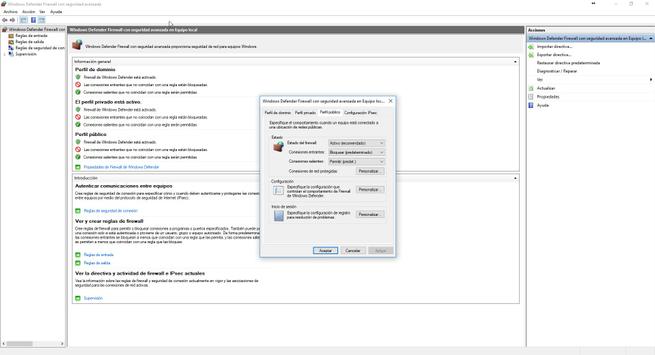

Als erstes müssen wir auf die erweiterte Konfiguration der Windows 10-Firewall zugreifen. Gehen Sie dazu zu «Systemsteuerung» und klicken Sie auf «Windows Defender Firewall». Wir können auch das Wort "Firewall" in die Windows-Suchleiste schreiben. Dadurch gelangen wir automatisch zum Hauptmenü der Windows 10-Firewall.

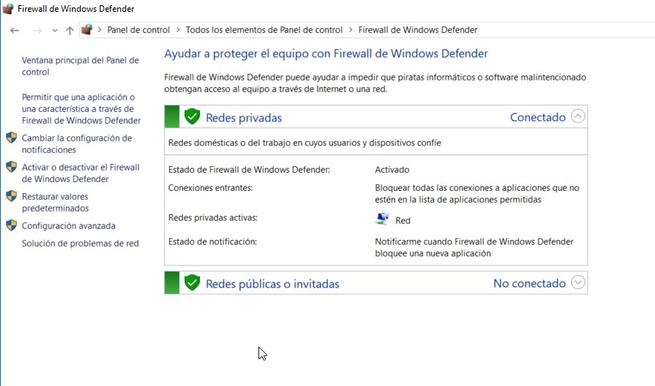

Sobald wir uns im Hauptmenü der Windows-Firewall befinden, können wir sehen, ob wir mit privaten oder öffentlichen Netzwerken verbunden sind und welche Maßnahmen wir in denselben Momenten ergreifen. Im Hauptmenü der Firewall müssen wir auf klicken. “ Fortgeschrittene Konfiguration ”, Die sich auf der linken Seite des Menüs befindet.

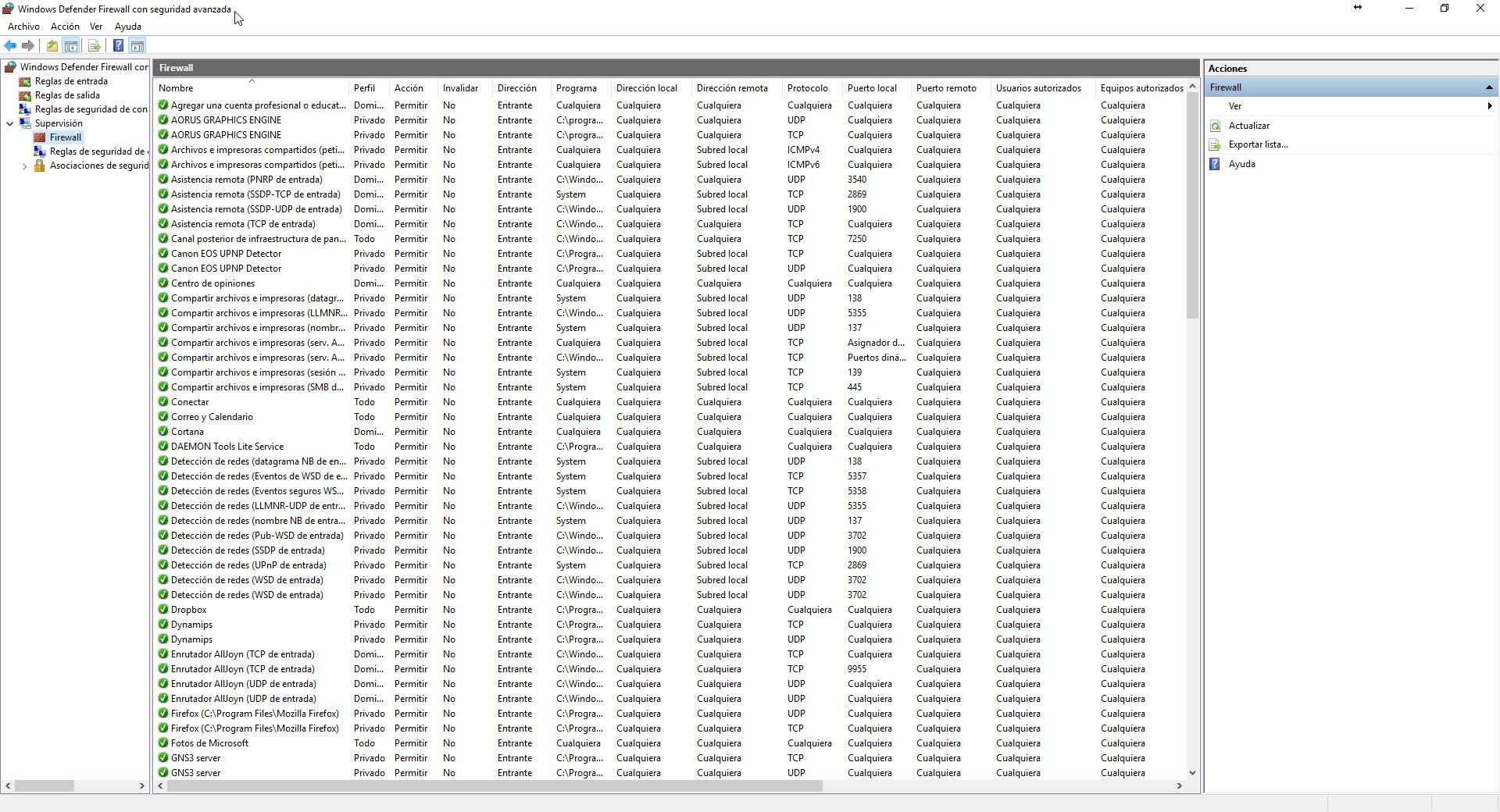

Im erweiterten Konfigurationsmenü der Windows 10-Firewall haben wir Zugriff auf alle eingehenden und ausgehenden Regeln sowie auf die Zusammenfassung aller Regeln, die sowohl eingehend als auch ausgehend in der Firewall erstellt wurden.

Erweiterte Firewall-Konfiguration Windows 10: Hauptoptionen

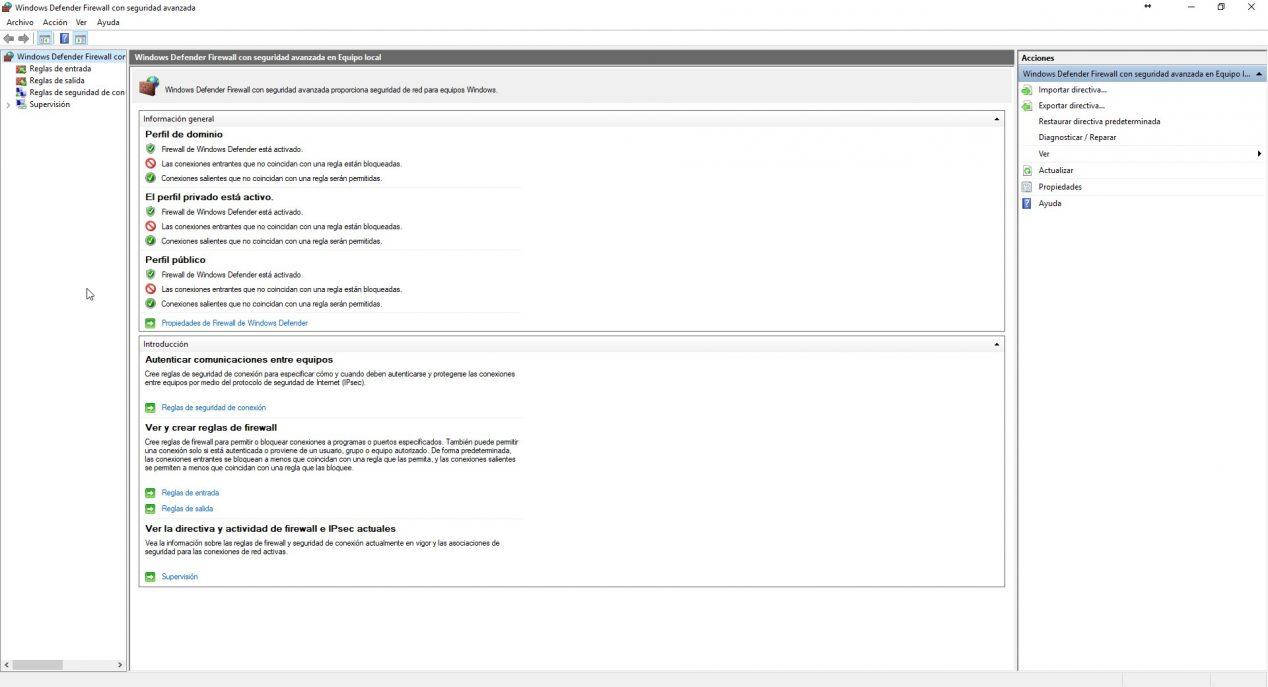

Im Hauptmenü dieser erweiterten Konfiguration haben wir die Standardrichtlinien der drei verfügbaren Profile: Domänenprofil, privates Profil, öffentlich. Abhängig von dem Profil, das wir unserem lokalen Netzwerk zugewiesen haben, verfügen wir über einige oder andere Berechtigungen.

Standardmäßig Alle Profile werden mit einer restriktiven Richtlinie in den eingehenden Regeln konfiguriert . Dies bedeutet, dass alle eingehenden Verbindungen blockiert werden, die nicht mit einer von Ihnen vordefinierten oder von uns definierten Regel übereinstimmen. Hinsichtlich Verwenden Sie für die ausgehenden Regeln eine zulässige Richtlinie Dies bedeutet, dass alle ausgehenden Verbindungen, die keiner Regel entsprechen, zulässig sind und nur diejenigen blockiert werden, die wir speziell zum Blockieren definiert haben.

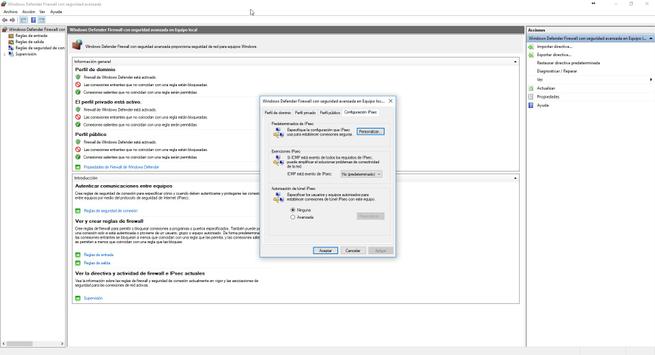

Wenn wir auf das klicken “ Eigenschaften der Windows Defender-Firewall Mit der Schaltfläche ”können wir die globalen Einstellungen aller Profile ändern. Wir haben die Möglichkeit, die Firewall abhängig vom zugewiesenen Profil zu aktivieren oder zu deaktivieren, die Richtlinie (zulässig oder einschränkend) sowohl für eingehende als auch für ausgehende Verbindungen zu ändern sowie andere Aktionen wie das Erkennen geschützter Netzwerkverbindungen, bei denen wir die installierten Netzwerkschnittstellen auswählen. Konfiguration der Firewall-Benachrichtigungen und des Ziels der von der Firewall selbst registrierten Protokolle. Schließlich können wir die folgende Richtlinie konfigurieren, wenn wir einen IPSec einrichten VPN Tunnel mit dem Computer selbst, da diese Art der Authentifizierung zuverlässig ist und wir die Firewall so konfigurieren können, dass sie bei Bedarf freizügiger ist.

In dem " Überwachung / Firewall In diesem Abschnitt sehen wir alle Regeln, die wir in der Windows-Firewall registriert haben. Alle aktiven Regeln werden hier angezeigt, und wir können ihre Konfiguration im Detail sehen. Wenn wir eine dieser Regeln ändern möchten, müssen wir einfach mit der rechten Maustaste auf die jeweilige Regel klicken und auf «Eigenschaften» klicken, um sie nach Belieben zu ändern.

Eingehende und ausgehende Regeln

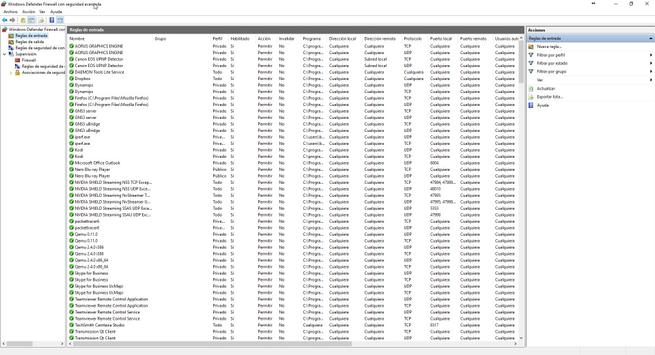

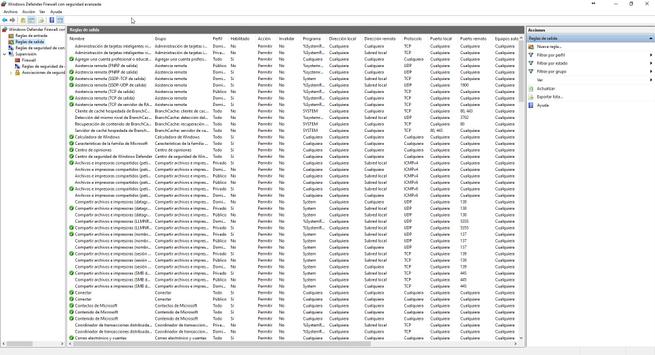

In den Abschnitten "Eingehende Regeln" und "Ausgehende Regeln" finden Sie alle derzeit registrierten Regeln. Einige Regeln sind jedoch möglicherweise deaktiviert und werden daher nicht verwendet. Nur die Regeln mit einem grünen "Häkchen" sind aktiviert, diejenigen, die dieses "Häkchen" nicht haben, sind deaktiviert.

Es ist sehr wichtig zu wissen, wie die Regel in Abhängigkeit von der Verkehrsrichtung richtig definiert wird. Wenn wir beispielsweise Verbindungen von außerhalb zu uns verhindern möchten, müssen wir Regeln unter „Eingehende Regeln“ registrieren. Im Gegenteil, wenn wir eine Kommunikation von uns nach außen blockieren möchten, müssen wir eine Regel in „Ausgehende Regeln“ registrieren. Es ist sehr wichtig, die Verkehrsrichtung gut zu kennen, da wir eine Regel registrieren können, die niemals befolgt wird.

So erstellen Sie eine benutzerdefinierte Regel, sowohl in "Eingehende Regeln" als auch in "Ausgehende Regeln"

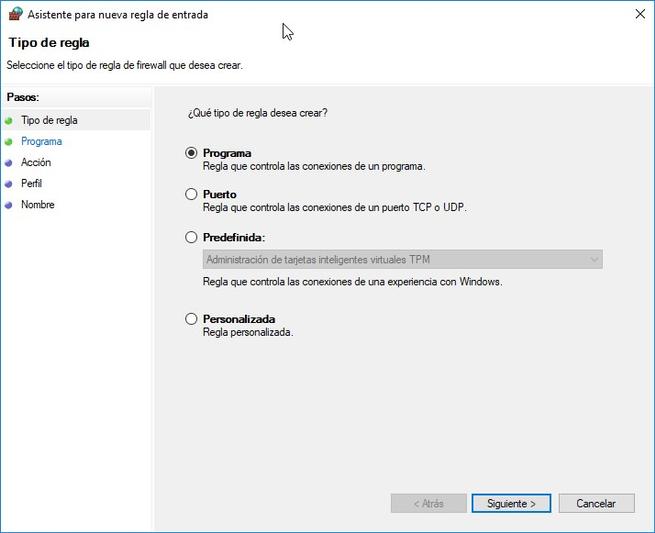

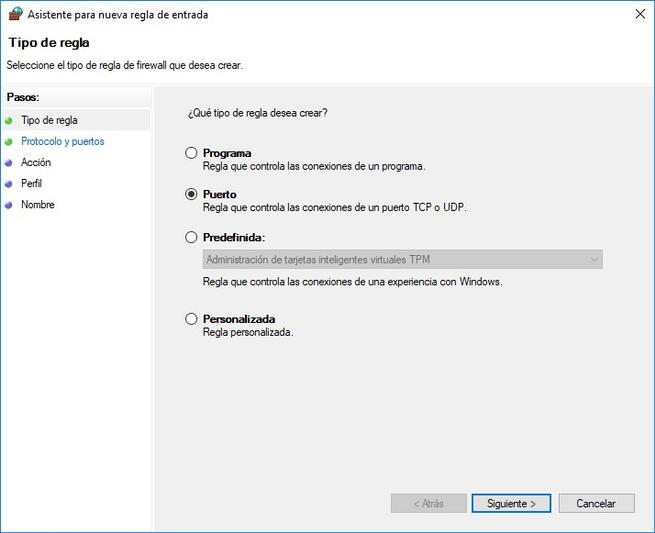

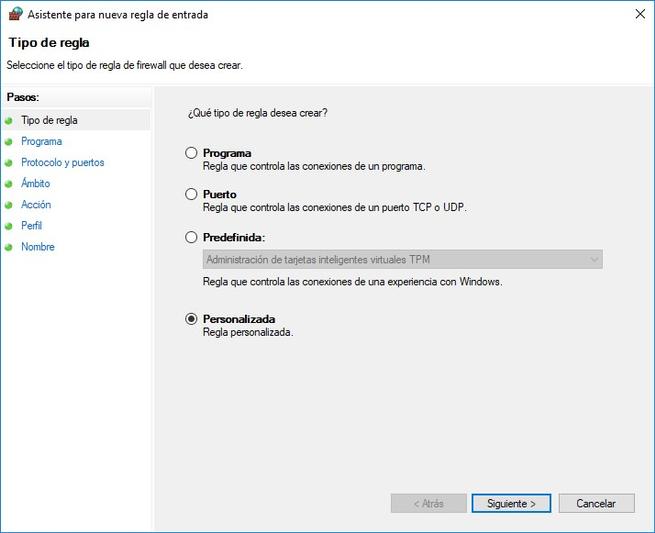

Obwohl wir eine große Anzahl von Regeln haben, die registriert sind, aber nicht verwendet werden, können wir auf einfache Weise eine benutzerdefinierte Regel erstellen, die auf verschiedenen Parametern basiert. Mit der Windows 10-Firewall können wir bis zu vier verschiedene Arten von Regeln erstellen:

- Programm: Regel, die die Verbindungen eines bestimmten Programms steuert

- Port: Regel, die Verbindungen von einem TCP- oder UDP-Port aus steuert

- Vordefiniert: Wir können vordefinierte Windows-Regeln für Ihre Dienste auswählen.

- Benutzerdefiniert: Regel, die wir mit allen Parametern detailliert konfigurieren können.

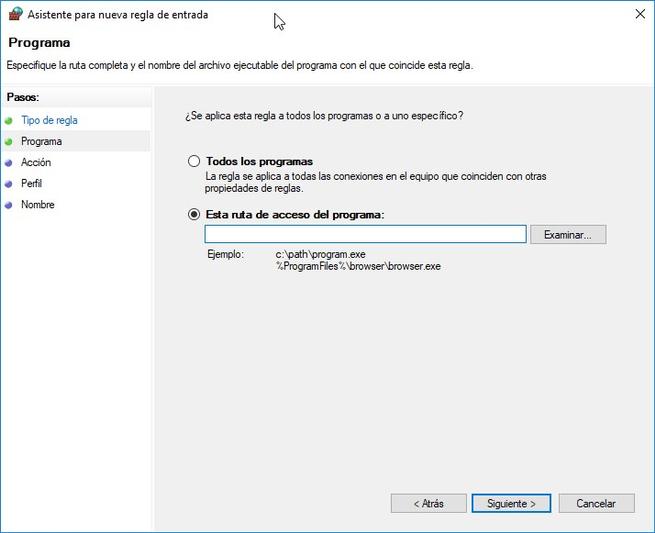

Um eine neue Regel zu erstellen, klicken Sie mit der rechten Maustaste auf "Eingehende Regeln" oder "Ausgehende Regeln" in " Neue Regel ".

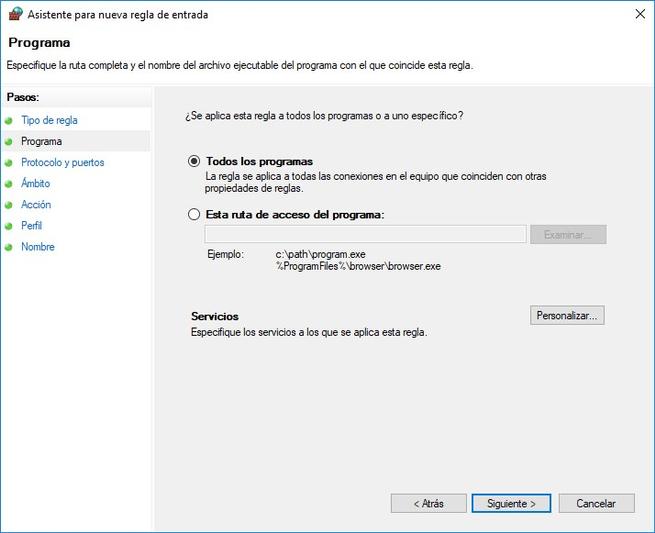

Programmregeln

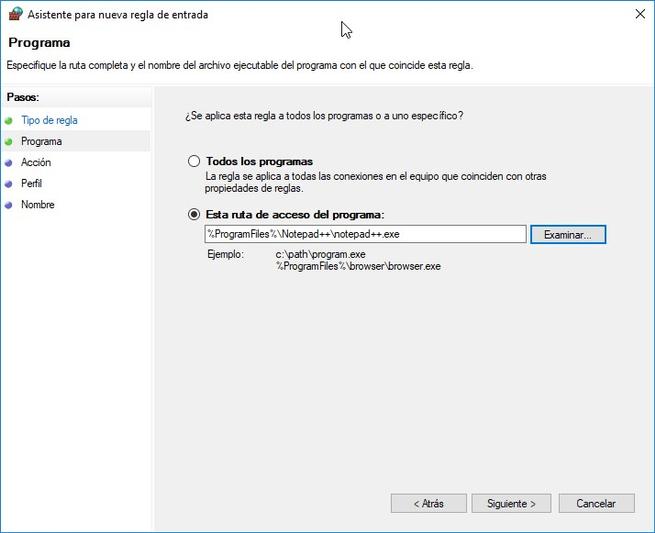

Wenn wir eine neue „Programmregel“ erstellen, können wir die Verbindungen eines bestimmten Programms sowohl in den Eingaberegeln als auch in den Ausgaberegeln zulassen oder verweigern. Diese Option ist ideal, um zu vermeiden, dass Sie die von einem bestimmten Programm verwendeten TCP- oder UDP-Ports kennen müssen.

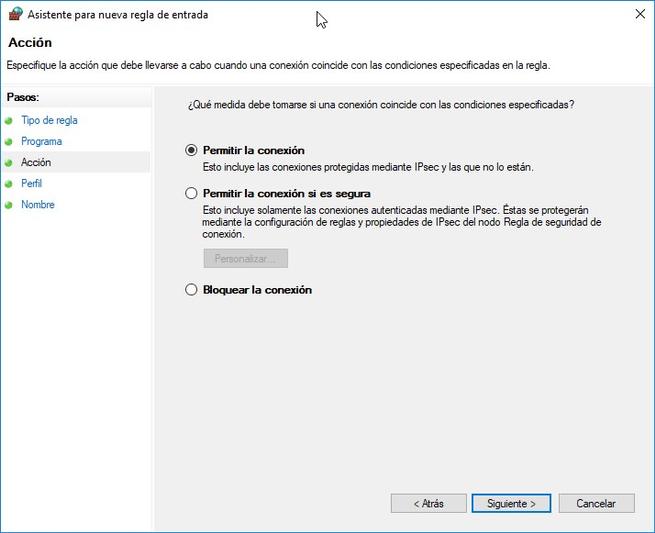

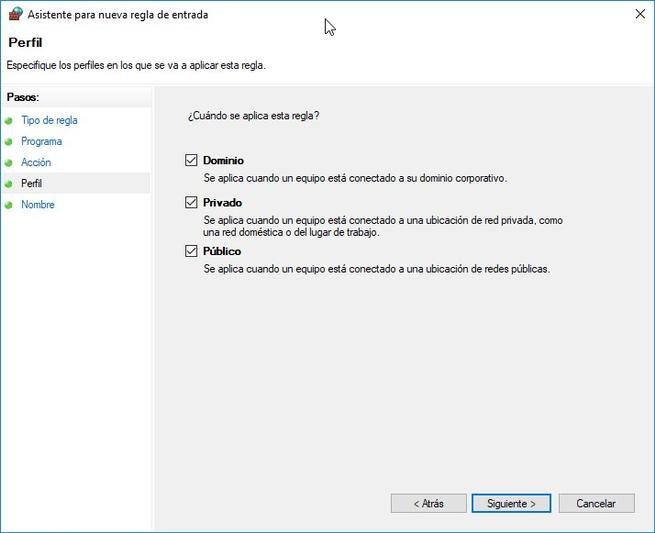

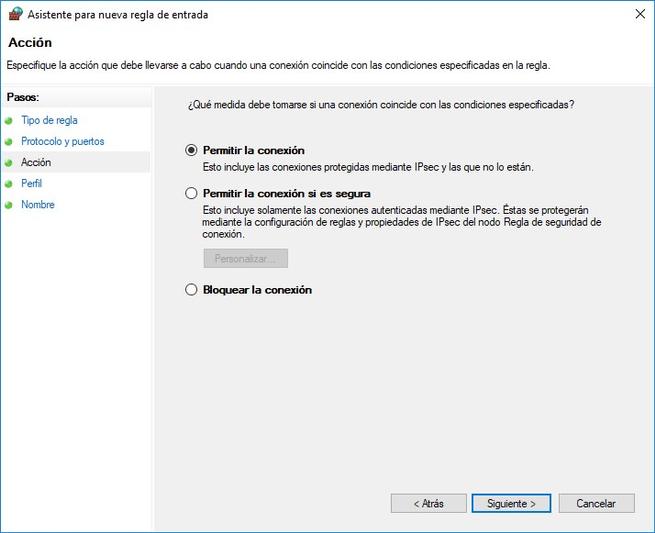

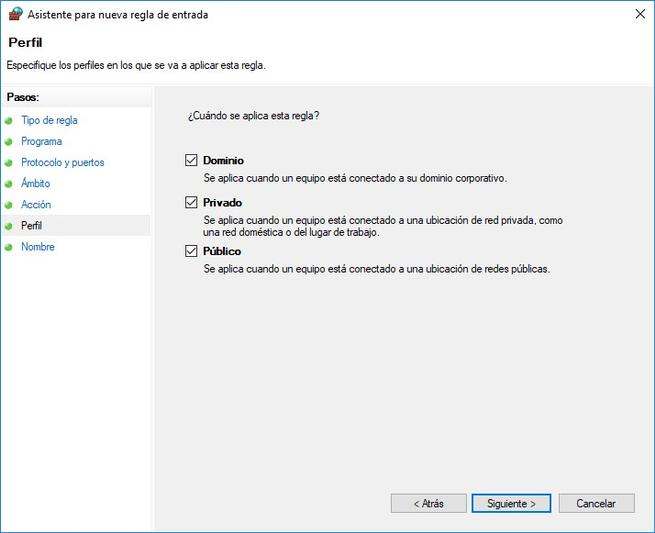

Wir müssen lediglich angeben, ob diese Regel alle installierten Programme oder nur eines betreffen soll. Nach der Auswahl müssen wir entscheiden, ob wir die Verbindung zulassen, die Verbindung zulassen möchten, wenn sie sicher ist (wenn wir IPSec verwenden) oder die Verbindung blockieren möchten. Nachdem wir festgelegt haben, ob die Verbindung zugelassen oder verweigert werden soll, müssen wir entscheiden, in welchem Profil (Domain, privat oder öffentlich) diese Regel angewendet werden soll. Beispielsweise könnten wir daran interessiert sein, Verbindungen nur in öffentlichen Netzwerken zu blockieren.

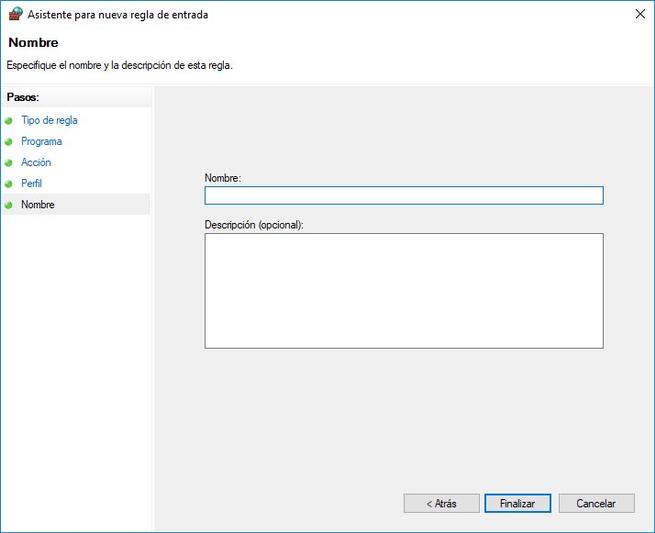

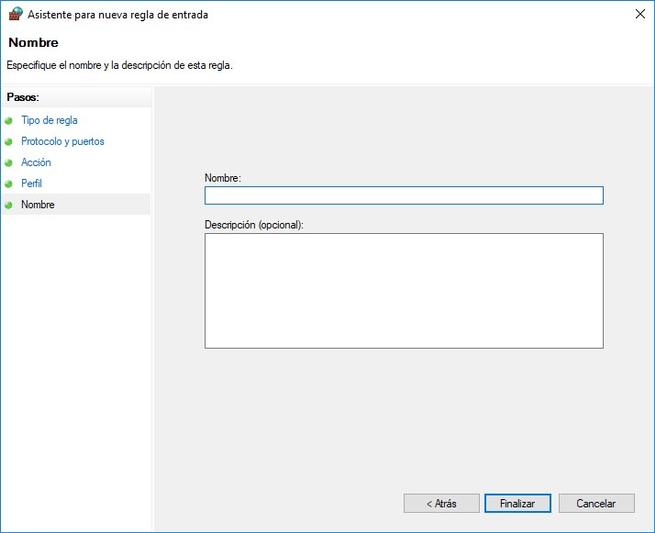

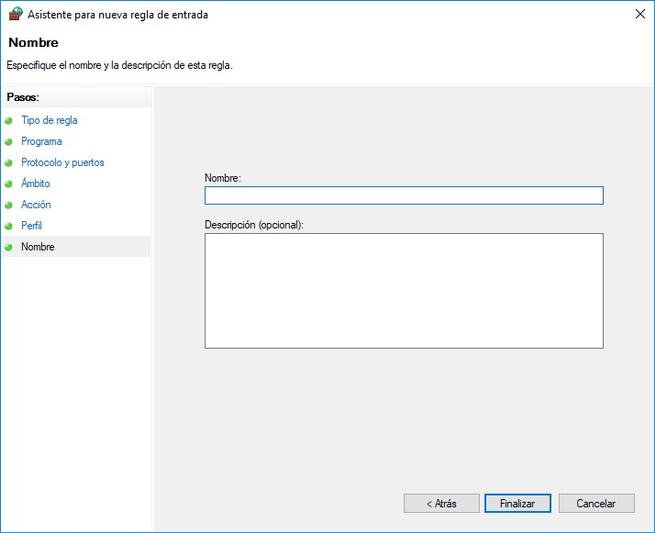

Schließlich müssen wir der Regel einen Namen und eine optionale Beschreibung geben, um schnell zu wissen, was diese Regel bewirkt.

Portregeln

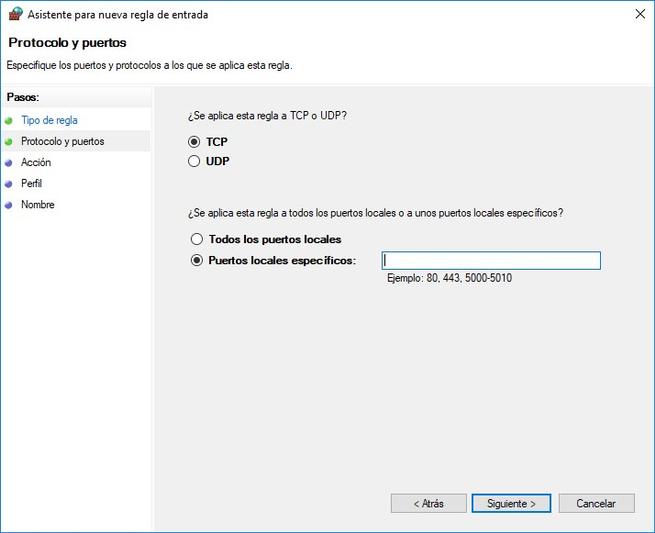

Mit der Windows 10-Firewall können wir auch TCP- oder UDP-Ports filtern, sowohl in den eingehenden als auch in den ausgehenden Regeln.

Um die Blockierung einer eingehenden Verbindung über Port 21 (zum Beispiel) zu konfigurieren, müssen wir lediglich auswählen, ob diese Portnummer TCP oder UDP sein soll, und dann die Nummer 21 in definieren. “ Spezifische lokale Ports “. Damit dieselbe Regel erstellt werden kann, um beispielsweise mehrere Ports mit der Syntax «21,20,22» sowie eine Reihe von Ports mit der Syntax «5000-5100» zu blockieren, können wir auch mehrere Ports definieren und mehrere Bereichsports in derselben Regel.

Dann können wir die Verbindung zulassen, die Verbindung zulassen, wenn sie sicher ist (wir verwenden IPsec), oder die Verbindung blockieren. Als Nächstes definieren wir, in welchem Profil diese Regel angewendet werden soll, wenn es sich um ein Domänenprofil, ein öffentliches Profil oder ein privates Profil handelt. Schließlich geben wir dieser Regel einen Namen und eine optionale Beschreibung, um schnell herauszufinden, was die von uns konfigurierte spezifische Regel bewirkt.

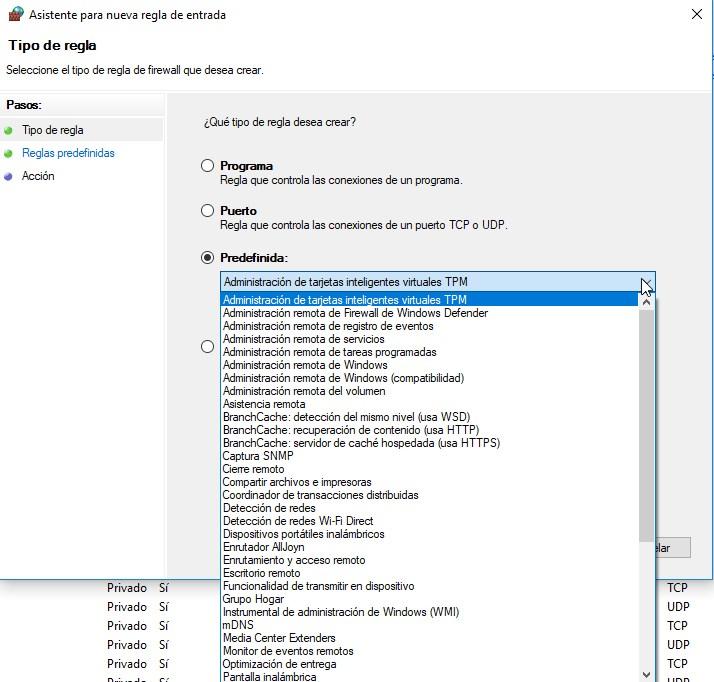

Vordefinierte Regeln

Im Abschnitt „Vordefinierte Regeln“ finden Sie verschiedene Regeln, die dem Windows-Betriebssystem selbst entsprechen. Wenn wir einen bestimmten Dienst aktivieren oder deaktivieren müssen, können wir dies direkt von hier aus tun. Wie Sie sehen können, ist die Liste der Regeln ziemlich umfangreich:

Nachdem wir die Regel ausgewählt haben, sind die folgenden Schritte dieselben wie in den vorherigen Abschnitten. Wir müssen definieren, ob wir zulassen, sicher zulassen oder ablehnen möchten. Dann definieren wir, wo wir es anwenden möchten (Domain, privat oder öffentlich) und geben schließlich einen Namen und eine optionale Beschreibung an.

Benutzerdefinierte Regeln

Benutzerdefinierte Regeln bieten uns die größte Konfigurierbarkeit. In diesem Abschnitt können wir alle Programme, Windows-Dienste, IP-Protokolle, IPv6, ICMPv4, ICMPv6 und eine lange Liste verfügbarer Konfigurationsoptionen zulassen oder detailliert blockieren.

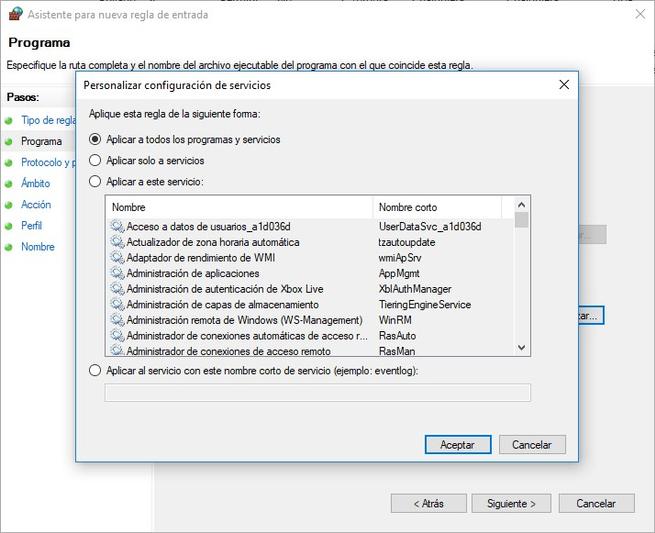

Im ersten Menü müssen wir "Benutzerdefiniert" auswählen. Dann können wir auswählen, ob diese Regel für alle Programme oder nur für einige von ihnen gelten soll. Wenn wir auf "Anpassen" klicken, können wir außerdem entscheiden, ob wir es auf alle Programme und Dienste anwenden, nur auf Dienste anwenden oder auf einen bestimmten Dienst anwenden möchten. Nachdem wir diese Regel konfiguriert haben, gehen wir zum nächsten Menü, um mit der Erstellung der Regel fortzufahren.

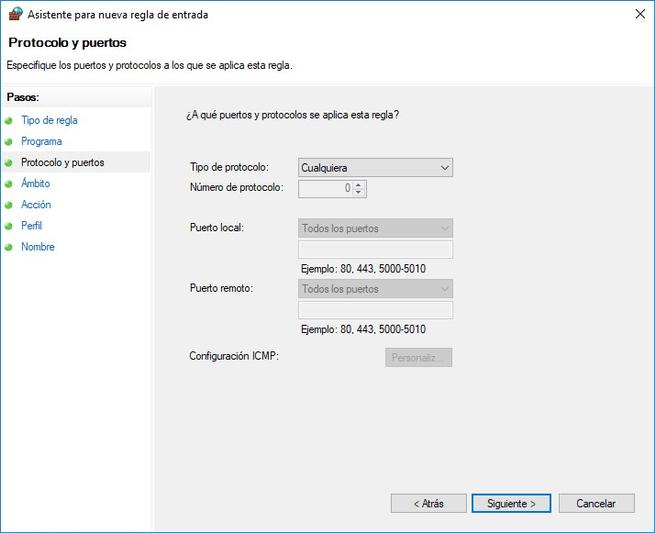

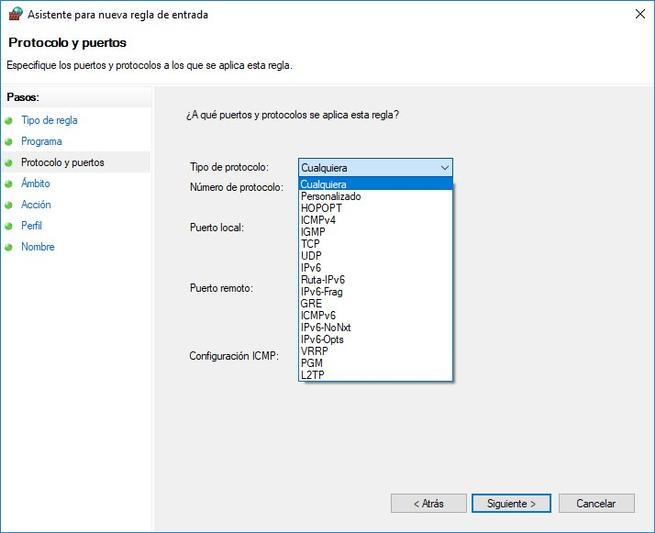

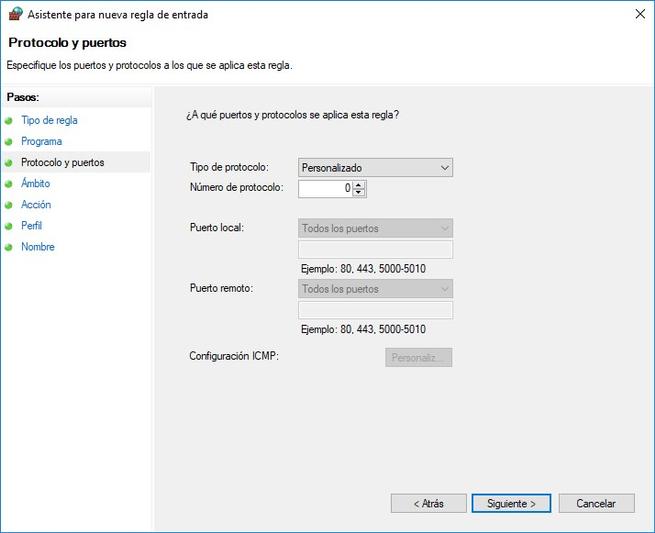

In diesem Menü konfigurieren wir den Protokolltyp, den wir filtern möchten. Wir haben eine lange Liste von Protokollen, die wir zulassen oder ablehnen können. Insbesondere die Liste der Protokolle lautet wie folgt:

- Beliebig: Beliebiges Protokoll, Filter auf Netzwerkebene.

- Benutzerdefiniert: Wir können die definieren Protokollnummer dass wir blockieren möchten, falls es nicht in der Liste erscheint.

- HOPPT

- ICMPv4

- IGMP

- TCP

- UDP

- IPv6

- Route-IPv6

- IPv6-Flag

- GRE

- ICMPv6

- IPv6-NoNxt

- IPv6-Optionen

- VRRP

- PGM

- L2TP

Je nachdem, was wir ausgewählt haben, können wir einen lokalen Port und einen Remote-Port auswählen.

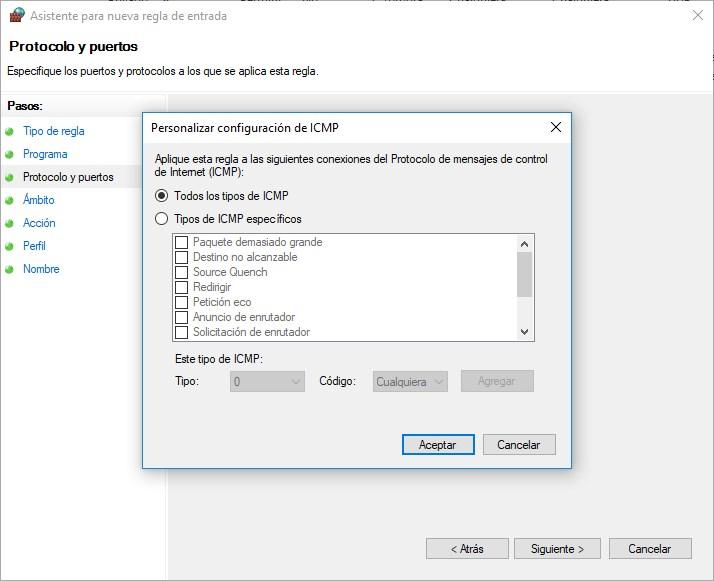

Wenn wir beispielsweise das ICMPv4-Protokoll auswählen, können wir außerdem auswählen, ob wir alle oder nur bestimmte ICMP-Typen zulassen oder ablehnen möchten, wie Sie hier sehen können:

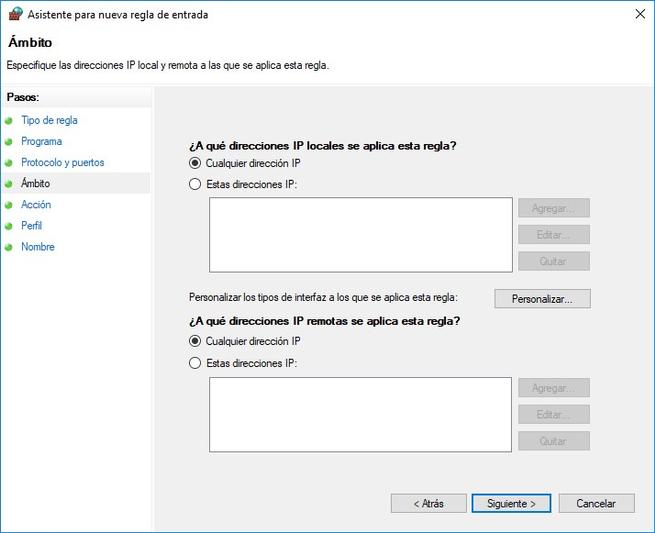

Sobald wir das Protokoll ausgewählt haben, das wir verwenden möchten, können wir die lokalen und Remote-IP-Adressen definieren, auf die diese Regel angewendet werden soll. Auf diese Weise haben wir die volle Kontrolle über alle Arten von Verbindungen, die sie zum System herstellen oder dass wir aus dem System machen.

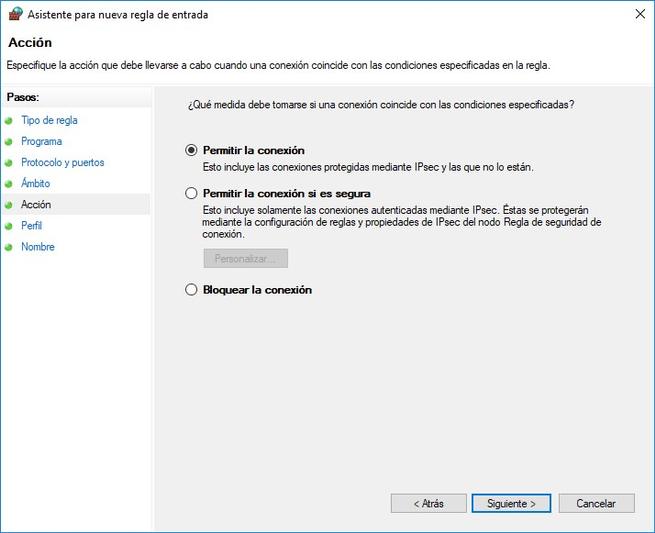

Als Nächstes können wir die konfigurierte Verbindung zulassen, die Verbindung zulassen, wenn sie sicher ist, und die Verbindung blockieren, wie in den übrigen Regeln, die wir Ihnen bereits beigebracht haben, und wir können diese Regel auch so konfigurieren, dass sie in der öffentlichen Domäne agiert und Domain-Profile. Privat. Schließlich können wir der Regel einen Namen und eine optionale Beschreibung geben.

Bisher haben wir dieses Handbuch mit allen Konfigurationsoptionen geliefert, die wir mit der Windows 10-Firewall ausführen können. Wir empfehlen, die folgenden Artikel zu lesen, in denen Sie ausführlich erfahren, wie Sie die Firewall zum Blockieren offener Ports verwenden, und sogar externe Tools, um die Konfiguration dieser Firewall zu vereinfachen.