HostHunter ist ein völlig kostenloses Tool zum effizienten Auffinden und Extrahieren von Hostnamen oder Hostnamen, die einen großen Satz öffentlicher IP-Adressen bereitstellen. Dieses Tool verwendet einfache OSINT-Techniken, um IP-Adressen mit virtuellen Hostnamen zuzuweisen, es ermöglicht die Generierung einer CSV- oder TXT-Datei, die alle gesammelten Informationen enthält. Möchten Sie wissen, was dieses Tool kann?

Hauptfunktionen von HostHunter

HostHunter ist ein Python3-basiertes Tool, das speziell entwickelt wurde, um die Domänen oder Hostnamen zu erkennen, die zu einer oder mehreren öffentlichen IP-Adressen gehören. Wir können diesem Tool eine TXT-Datei mit allen IP-Adressen übergeben, die wir untersuchen möchten. Das Tool zeigt automatisch alle Domains an, die in einer bestimmten öffentlichen IP-Adresse gefunden wurden. Außerdem könnte es auch anzeigen, ob eine Web-App ausgeführt wird diese IP-Adresse konkret. Diese Erkennung erfolgt durch einfache OSINT-Techniken, führt also nicht wirklich einen aktiven Angriff durch.

Andere sehr wichtige Eigenschaften von HostHunter sind, dass es uns ermöglicht, alle Informationen, die von den verschiedenen Zielen oder „Zielen“ gesammelt wurden, in eine TXT-Textdatei oder eine Excel-Datei vom Typ CSV zu exportieren in der Lage sein, diese Informationen für die spätere Bearbeitung und Untersuchung zu speichern, ohne dass das Tool erneut ausgeführt werden muss, wenn wir diese Informationen erhalten möchten.

Ein sehr wichtiges Detail dieses kleinen Programms ist, dass wir so viele Ziel-IP-Adressen in die Textdatei einfügen können, wie wir möchten die IP-Adressen in jeder Zeile, die wir untersuchen möchten. Weitere Merkmale dieses Programms sind, dass es uns ermöglicht, Informationen aus den SSL / TLS-Zertifikaten zu extrahieren, die die verschiedenen Websites mit einer entsprechenden IP-Adresse verknüpft haben, es ist auch in der Lage, Screenshots zu erstellen, die hinzugefügten IPv4-Adressen zu validieren und sogar Informationen von den HTTP-Header. Schließlich ist es auch in der Lage, die Hostnamenwerte der FTP-, SMTP-, HTTP- und HTTPS-Dienste mit ihren Standardports abzurufen.

Installation und Inbetriebnahme

Dieses Programm ist wirklich ein Python3-Skript, das alle Prozesse automatisch ausführt, jedoch ist es notwendig, sowohl Python3 in unserem Betriebssystem zu installieren, als auch einige zusätzliche Anforderungen, die wir direkt von der herunterladen können offizielles HostHunter-Projekt auf GitHub . Wir haben ein auf die neueste Version aktualisiertes Debian 11-Betriebssystem verwendet, um Tests mit diesem Programm durchzuführen.

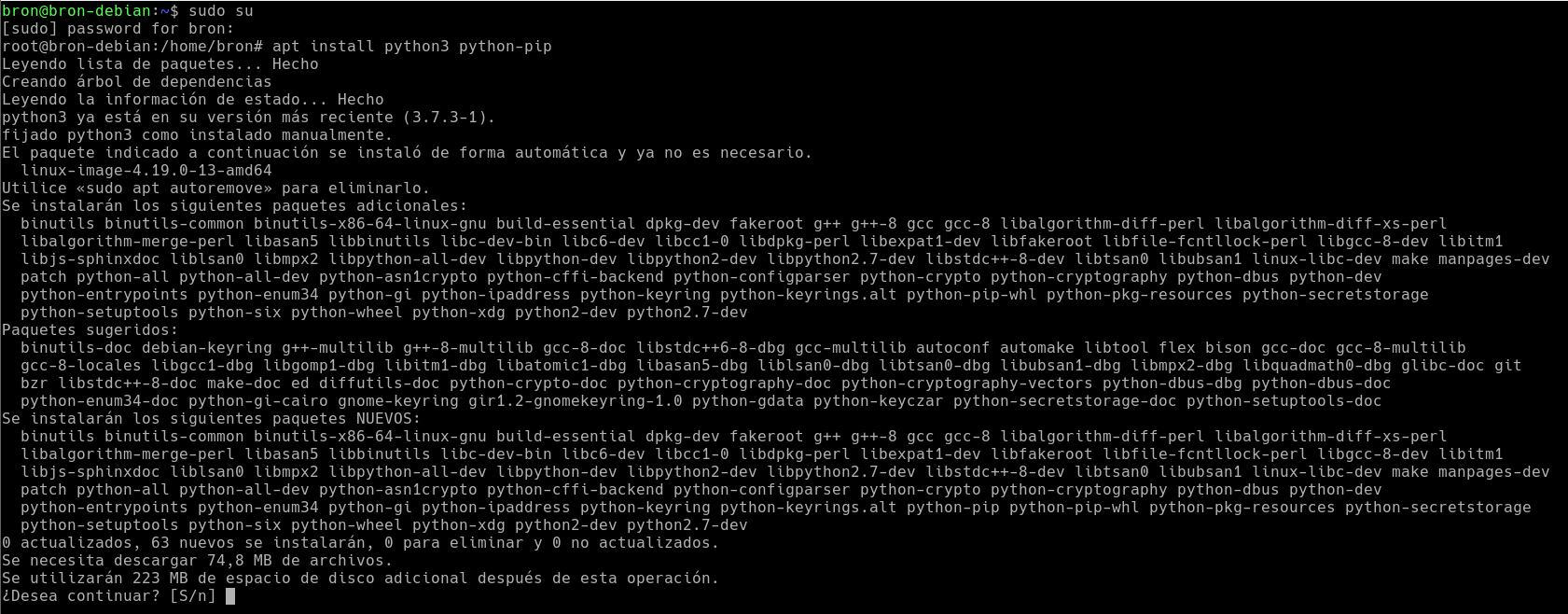

Als erstes müssen wir python3 und python-pip und alle ihre notwendigen Abhängigkeiten in unserem Betriebssystem installieren:

sudo apt install python3 python3-pip

Unten sehen Sie eine Zusammenfassung aller notwendigen Abhängigkeiten für ein Debian-Betriebssystem. Wenn wir „python-pip“ installieren, wird nur die pip2-Version installiert, wenn wir „python3-pip“ zur Installation verwenden, wird die Version installiert 3:

Sobald wir „Y“ angegeben haben, werden alle für den Betrieb dieses interessanten Tools notwendigen Pakete automatisch heruntergeladen und installiert.

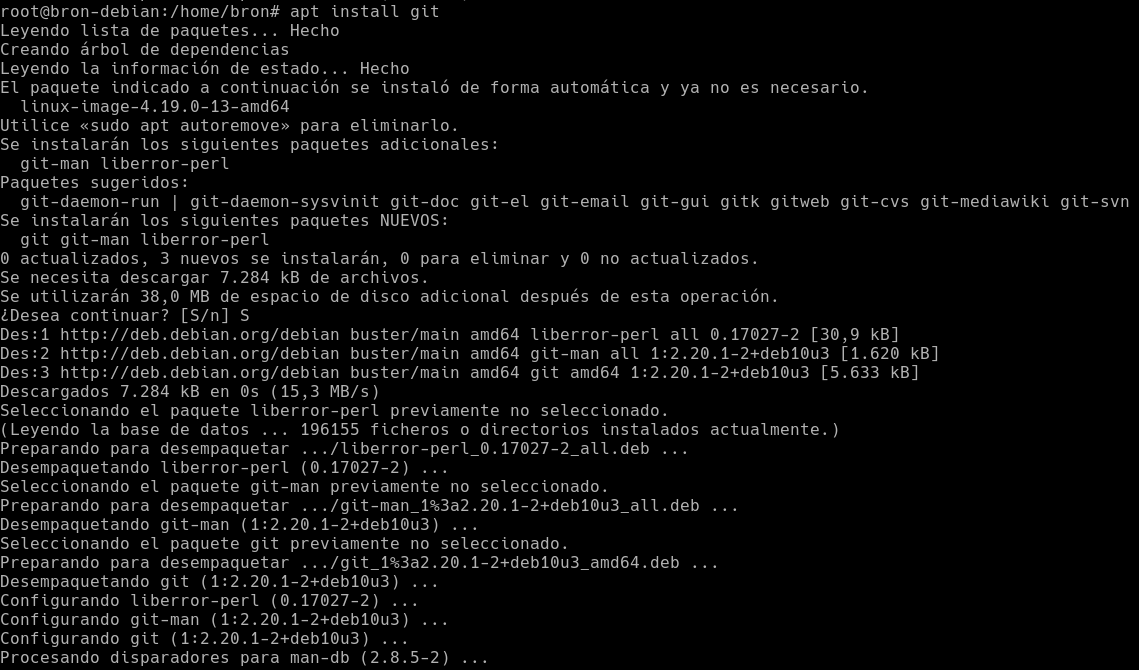

Nun müssen wir das HostHunter GitHub-Repository klonen, dazu müssen wir auf unserem Betriebssystem „git“ mit all seinen entsprechenden Abhängigkeiten installiert haben:

sudo apt install git

Nach der Installation gehen wir in ein Verzeichnis, in das wir dieses Programm herunterladen können, zum Beispiel in / home / user /, und müssen den folgenden Befehl ausführen, um das GitHub-Repository zu klonen:

git clone https://github.com/SpiderLabs/HostHunter/

Sobald das gesamte Repository geklont wurde, müssen wir es mit dem folgenden Befehl eingeben:

cd HostHunter

Jetzt werden wir alle notwendigen Pakete installieren, um HostHunter korrekt verwenden zu können, dafür müssen wir bestimmte zusätzliche Pakete mit apt und mit pip3 installieren. Wir müssen sicherstellen, dass wir die python3-pip (pip3)-Version haben, sonst erhalten wir einen Fehler.

Wir installieren das Curl-Programm, um es später zu verwenden.

sudo apt install curl

Wir laden herunter und installieren Rust um die notwendigen Pakete im Programm verwenden zu können.

curl https://sh.rustup.rs -sSf | sh pip3 install rust pip3 install cryptography

Jetzt laden wir alle notwendigen Voraussetzungen herunter und installieren sie, um richtig zu funktionieren.

pip3 install -r requirements.txt

Durch die Installation all dieser oben genannten Pakete sollten Sie nun das HostHunter-Tool erfolgreich ausführen können, aber bevor Sie dies vollständig tun können, müssen Sie etwas anderes installieren, um die Screenshot-Funktion zu erhalten. Um diese Funktion nutzen zu können, müssen wir die neueste Version von Google herunterladen Chrome und installieren Sie es.

wget https://dl.google.com/linux/direct/google-chrome-stable_current_amd64.deb

dpkg -i ./google-chrome-stable_current_amd64.deb

Und laden Sie die neueste Version von ChromeDriver für unser Betriebssystem herunter:

wget -O /tmp/chromedriver.zip https://chromedriver.storage.googleapis.com/74.0.3729.6/chromedriver_linux64.zip && sudo unzip /tmp/chromedriver.zip chromedriver -d /usr/local/bin/;

Funktion

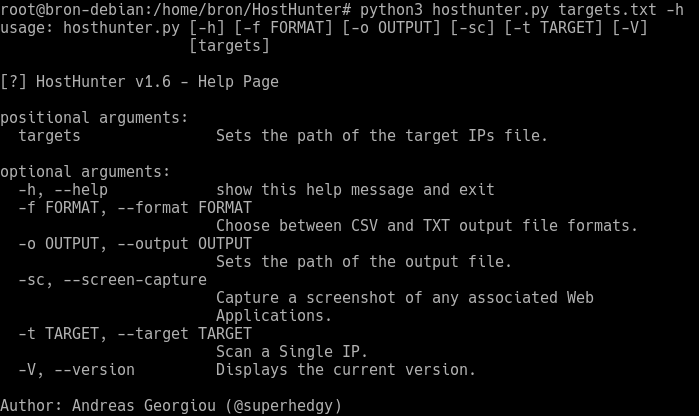

Sobald wir alles installiert haben, können wir neu starten, um sicherzustellen, dass alles korrekt installiert ist und keine Fehler zurückgeben. Die Syntax, die wir verwenden müssen, um dieses Programm auszuführen, ist sehr einfach, wir müssen nur Folgendes tun:

python3 hosthunter.py targets.txt -h

In der Textdatei target.txt sollten wir die Liste aller IP-Adressen haben, die wir überprüfen möchten. Wir haben eine öffentliche IP-Adresse angegeben, die zu unseren Websites gehört, daher sollten wir eine Domain sehen, wir haben auch eine Google-IP-Adresse angegeben, um uns den Hostnamen anzuzeigen oder wenn eine Webanwendung diese hinzugefügte öffentliche IP verwendet.

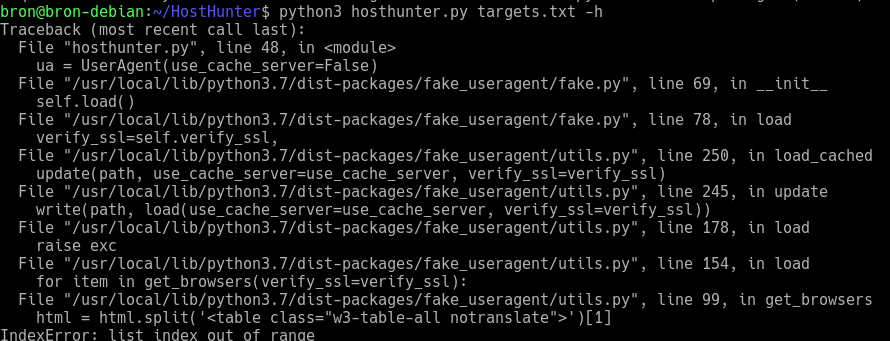

Wenn wir beim Ausführen des vorherigen Befehls diesen Fehler im Modul fake_useragent erhalten:

python3 hosthunter.py targets.txt -h

Traceback (most recent call last):

File "hosthunter.py", line 48, in <module>

ua = UserAgent(use_cache_server=False)

File "/usr/local/lib/python3.7/dist-packages/fake_useragent/fake.py", line 69, in __init__

self.load()

File "/usr/local/lib/python3.7/dist-packages/fake_useragent/fake.py", line 78, in load

verify_ssl=self.verify_ssl,

File "/usr/local/lib/python3.7/dist-packages/fake_useragent/utils.py", line 250, in load_cached

update(path, use_cache_server=use_cache_server, verify_ssl=verify_ssl)

File "/usr/local/lib/python3.7/dist-packages/fake_useragent/utils.py", line 245, in update

write(path, load(use_cache_server=use_cache_server, verify_ssl=verify_ssl))

File "/usr/local/lib/python3.7/dist-packages/fake_useragent/utils.py", line 178, in load

raise exc

File "/usr/local/lib/python3.7/dist-packages/fake_useragent/utils.py", line 154, in load

for item in get_browsers(verify_ssl=verify_ssl):

File "/usr/local/lib/python3.7/dist-packages/fake_useragent/utils.py", line 99, in get_browsers

html = html.split('<table class="w3-table-all notranslate">')[1]

IndexError: list index out of range

Im folgenden Screenshot sieht man es:

Wir müssen die Datei /usr/local/lib/python3.7/dist-packages/fake_useragent/utils.py mit nano oder Vim bearbeiten, gehen zu Zeile 99 und ändern das „w3“ in „ws“ genau hier:

Sobald dies erledigt ist, speichern wir die Änderungen und können den HostHunter-Befehl erneut ausführen und er wird perfekt funktionieren.

python3 hosthunter.py targets.txt -h

Wenn wir die Informationen in eine Text- oder CSV-Datei exportieren möchten, müssen wir jeweils die folgenden Befehle eingeben:

python3 hosthunter.py targets.txt -f txt -o hosts.txt python3 hosthunter.py targets.txt -f csv -o hosts.csv

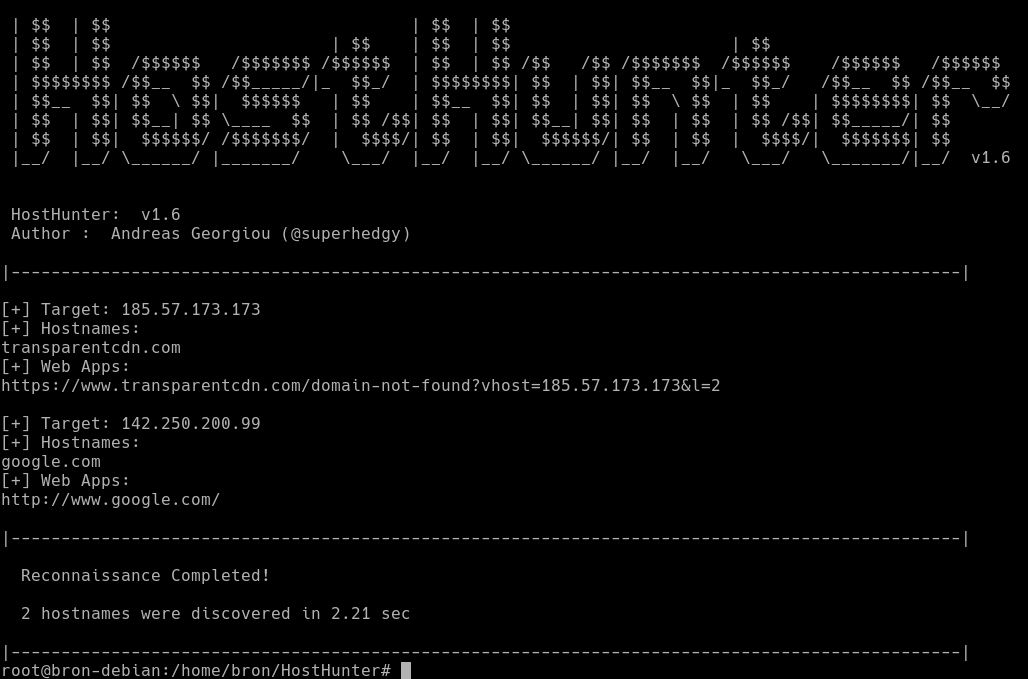

In der folgenden Abbildung sehen Sie einen Teil der Informationen, die sie für jede von uns weitergegebene IP-Adresse erhalten kann:

Wir empfehlen Ihnen den Zugriff auf die offizielles HostHunter-Projekt auf GitHub Dort finden Sie alle Details zu diesem interessanten Tool.