Heute weiß jeder, was das Internet ist und wie er Websites durchsuchen kann. Was viele Benutzer nicht wissen, ist, dass, wenn wir eine Webadresse eingeben, DNS Server sind dafür verantwortlich, diesen Domainnamen in die IP-Adresse zu übersetzen. Wir haben mehrere Artikel über seine Funktionsweise sehr interessant, aber heute möchten wir über einen der häufigsten Angriffe sprechen, der als DNS-Hijacking bekannt ist.

Heute weiß jeder, was das Internet ist und wie er Websites durchsuchen kann. Was viele Benutzer nicht wissen, ist, dass, wenn wir eine Webadresse eingeben, DNS Server sind dafür verantwortlich, diesen Domainnamen in die IP-Adresse zu übersetzen. Wir haben mehrere Artikel über seine Funktionsweise sehr interessant, aber heute möchten wir über einen der häufigsten Angriffe sprechen, der als DNS-Hijacking bekannt ist.

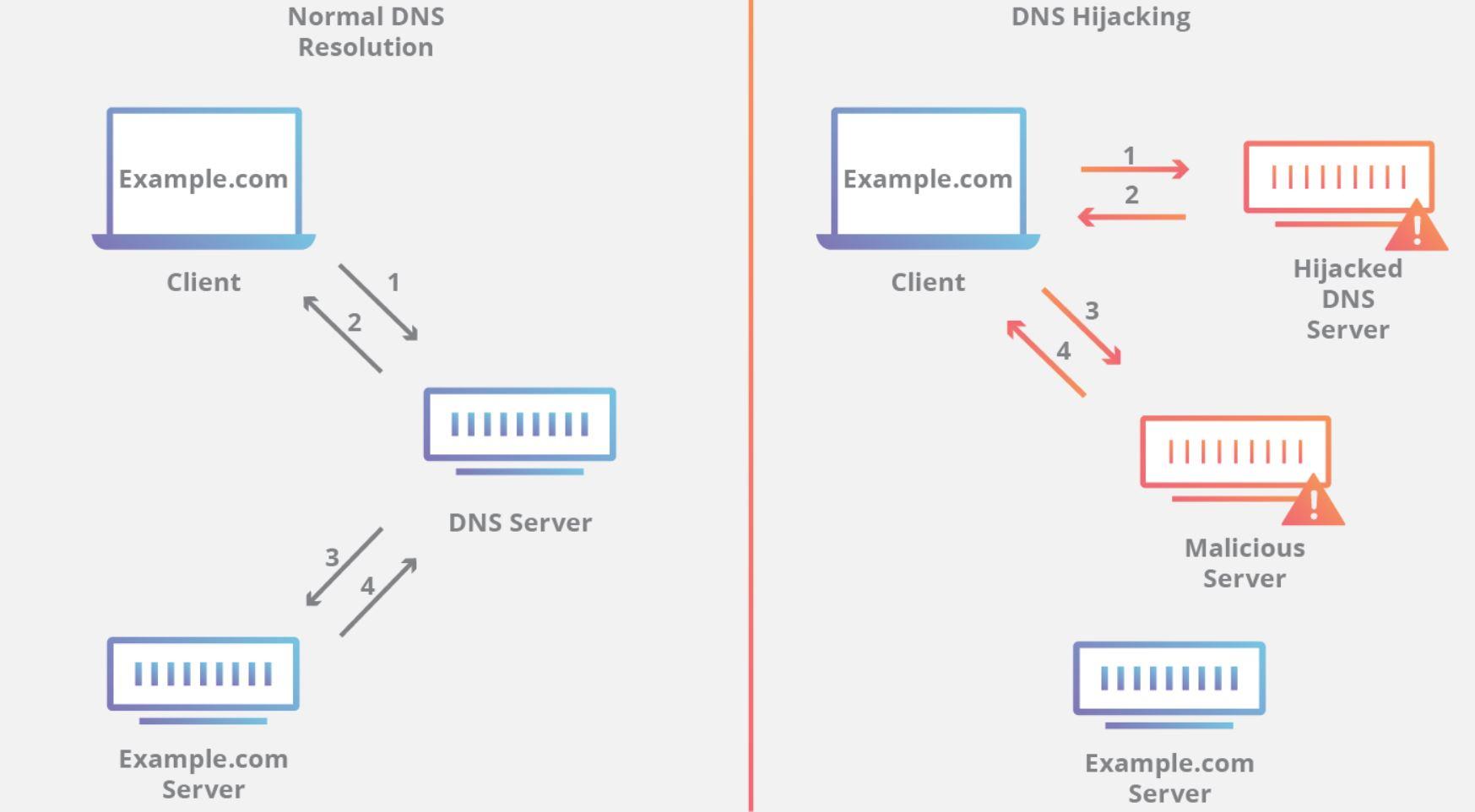

Wie wir in mehreren Artikeln kommentiert haben, übersetzt das DNS-System (Domain Name System) DNS-Namen in IP-Adressen. Das heißt, der Benutzer gibt die Adresse der Website ein, auf die er zugreifen möchte, und der DNS-Server ist für die Konvertierung in die IP-Adresse verantwortlich.

Wenn wir eine Webseite öffnen und in die Adressleiste die Website eingeben, auf die wir zugreifen möchten, geben wir einen Domainnamen in den Browser ein. Der Browser weiß nicht, wie die IP-Adresse der angeforderten Website lautet, und sendet dann eine Informationsanforderung an die DNS-Server, es sei denn, Sie haben sie im Cache, weil Sie zuvor auf diese Website zugegriffen haben.

Dies ist der Zeitpunkt, an dem das Hijacking von DNS in Betrieb genommen wird, dh, die Auflösung der Informationsanforderung unseres Browsers wird von einem DNS-Server gelöst, der von Cyberkriminellen kontrolliert wird. Dieser Angriff wird normalerweise in Verbindung mit dem beliebten ARP-Spoofing ausgeführt, um den gesamten Datenverkehr auf den Computer des Angreifers umzuleiten und alle darin enthaltenen Informationen zu „lauschen“ und zu manipulieren.

Wir müssen uns über den kritischsten Moment im Klaren sein. In diesem Moment geben wir eine Webadresse in die Adressleiste unseres bevorzugten Browsers ein, da diese dann Informationen von den DNS-Servern anfordert. Diese DNS-Anfrage wird zu keinem Zeitpunkt verschlüsselt und kann sofort abgefangen und geändert werden, um unsere Webanfrage an die gewünschte IP-Adresse weiterzuleiten.

Aus diesem Grund wurden Protokolle entwickelt, die die Sicherheit von DNS-Anforderungen und deren Antworten gewährleisten, z. B. DNS über TLS und DNS über HTTPS. In RedesZone haben wir eine vollständige Liste der beste DoT- und DoH-DNS-Server dass wir auf unseren Computern konfigurieren können.

Router-Hijacking

Das Problem endet jedoch nicht hier, da eine andere Methode, die ebenfalls verwendet wird, darin besteht, unseren Router zu entführen. Denken Sie daran, dass unser Webbrowser bei der Suche nach Informationen über die Anforderung der Website zuerst den Cache durchsucht, dann die Hosts-Datei durchsucht und schließlich die Abfrage an die vom Benutzer oder Router im DHCP-Modus angegebenen DNS-Server weiterleitet Dies geschieht auf Routern, auf denen Benutzer die Standardzugangsdaten belassen, oder auf ISP-Routern.

Sobald ein Cyberkrimineller Zugang zu unserem Router erhalten hat, müssen Sie lediglich die Konfiguration der DNS-Server in der Routerkonfiguration ändern. Dies wirkt sich auf alle Computer aus, die über das DHCP-Protokoll eine Verbindung zum Router herstellen.

Sobald dies geschehen ist, wird jede Websuche auf einem Computer in unserem Netzwerk, der den DHCP-Server des Routers verwendet, zu DNS-Servern umgeleitet, die von Cyberkriminellen kontrolliert werden.

Entführung unseres Netzwerks

Wenn Sie der Meinung sind, dass sie Sie mit DNS-Servern nicht mehr täuschen könnten, besteht eine weitere sehr häufige Art von Angriff darin, den Computer des Benutzers zu entführen. Dies besteht darin, dass die Geräte des Benutzers infiziert werden, indem bestimmte Trojaner injiziert werden, die auf die DNS-Konfiguration des Geräts zugreifen und dessen Konfiguration ändern. Dadurch werden alle Browseranforderungen an die von Cyberkriminellen gewünschten Stellen weitergeleitet.

Die Erkennung wäre sehr einfach, da es ausreichen würde, die zu betreten Windows Netzwerkkonfiguration (Sie können eingeben, indem Sie den Befehl ncpa.cpl in der Startschaltfläche des Startmenüs ausführen) und sehen, welche DNS-Server wir haben.

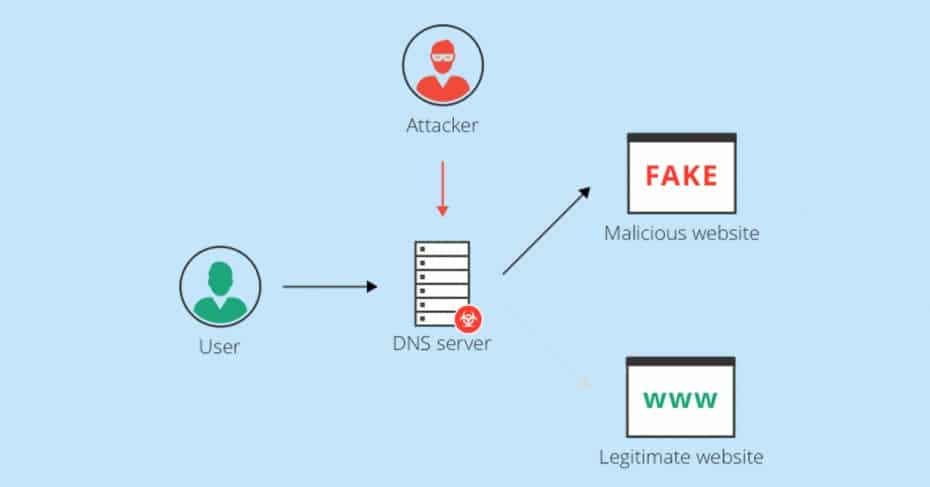

Rogue-DNS-Hijack

Eine andere kompliziertere Art von Angriff ist der Rogue Hijack DNS. In diesem Fall greift dieser Angriff den Benutzer niemals direkt an, sondern der Hacker greift den DNS-Server direkt an und überfällt ihn. Dies ist wirklich sehr gefährlich, da jeder Benutzer, der den infizierten DNS-Server verwendet, in Gefahr ist, und das Schlimmste ist, dass er es in keiner Weise wissen kann.

Zum Glück sucht der Cyberkriminelle in diesem Fall nach sehr spezifischen Anfragen, die den DNS-Server erreichen. Wir müssen auch bedenken, dass es sehr kompliziert ist, einen DNS-Server wie Google oder Cloudflare anzugreifen und zu entführen, um erfolgreich zu sein, da diese sehr hohe Sicherheitsstandards und Protokolle erfüllen.

Im schlimmsten Fall wären Millionen von Benutzern in Gefahr, wenn es einem Cyberkriminellen gelingt, die Kontrolle über einen DNS-Server zu erlangen.

Die Gefahren von infiziertem DNS

Nachdem Sie alle Möglichkeiten zur Infektion eines DNS-Systems kennengelernt haben, sprechen Sie über die Gefahren, die dies mit sich bringen kann. Ein sehr einfaches Beispiel wäre, dass die IP-Adresse, an die der Cyberkriminelle uns weiterleitet, uns zu einer Website führt, die unseren Computer mit einem Virus, einem bösartigen Code oder einem Trojaner infiziert.

In der Realität werden diese Arten von Angriffen jedoch nicht mehr verwendet, sondern verwenden Phishing oder Pharming, damit Sie viel ruhiger sind. Dies bedeutet jedoch nicht, dass es nicht sehr wichtig ist, dass Sie wissen, wie sie funktionieren und wie sie sich auf Sie auswirken können, falls diese Art von Angriffen eines Tages bei Hackern wieder in Mode kommt.

- Phishing : Wir müssen wissen, dass Phishing eine exakte Kopie der Website ist, auf die wir zugreifen möchten, und normalerweise handelt es sich um Websites wie Banken. Was Kriminelle interessiert, ist, dass wir die Zugangsdaten eingeben, um sie zu stehlen. Dies geschieht auf jeder Website, auf der Anmeldeinformationen abgefragt werden. Wir müssen wissen, dass der Täter nach Eingabe der Anmeldeinformationen diese automatisch erhält und die Website uns dann zu der authentischen Website weiterleitet, auf der wir nach den Anmeldeinformationen gefragt werden, und der Benutzer denkt, dass dies ein Fehler ist Die Website und kehren zurück, um die Anmeldeinformationen einzugeben, und greifen problemlos zu, ohne dass der Benutzer den Verdacht hat, Opfer eines Phishing-Angriffs geworden zu sein.

Wir müssen wissen, dass ein Phishing-Angriff auftreten kann, ohne dass DNS infiziert werden muss. Dies geschieht normalerweise, insbesondere durch Klicken auf Fälschung E-Mail Links. Eine einfache Möglichkeit, dies zu erkennen, besteht darin, in der Adressleiste nachzuschauen, auf welcher Website wir uns wirklich befinden. Wenn sie jedoch die Domain, auf die wir zugreifen möchten, wirklich entführt haben, ist es fast unmöglich, sie zu erkennen.

- Pharming : Wir müssen wissen, dass Pharming die Anfrage des Nutzers auf eine Website voller Anzeigen umleiten soll. Dies wirkt sich direkt nicht sehr auf den Benutzer aus, kann jedoch sehr ärgerlich sein. Auf der anderen Seite ist es für den Täter ideal, weil er dank dieser Anzeigen für jeden Besuch Geld verdient und auf sehr einfache Weise viel Geld verdient, indem er DNS-Anfragen auf die Website mit vielen Anzeigen umleitet .

Wie wir sehen können, ist diese letzte Methode für den Benutzer am ungefährlichsten, da das einzige, was ihn betrifft, ist, dass er viele Anzeigen sieht, aber zum Glück werden sie keine Daten stehlen.

Eine andere Art von DNS-Hacking, die in Betracht gezogen werden könnte, wäre die, die bestimmte Regierungen bestimmter Länder ihren Bürgern machen und den Zugang zu Websites blockieren, die die Regierung selbst nicht für geeignet hält, von ihren Bürgern besucht zu werden. In diesem Fall wird ein Bürger, der versucht, auf eine zensierte Website zuzugreifen, in der Regel über die Sperrung informiert, sodass es Benutzer gibt, die dies nicht als „DNS-Hijacking“ betrachten.

ISP

Eine andere Art von DNS-Hijacking tritt auf, wenn ein Benutzer versucht, auf eine Website zuzugreifen, diese jedoch nicht geladen wird und eine Fehlermeldung anzeigt. Dies geschieht normalerweise in Ländern, in denen Piraterie betrieben wird, und diese Art von Websites werden normalerweise durch Gerichtsbeschlüsse blockiert.

Der Hinweis, der normalerweise ausgegeben wird, ist der gleiche wie beim Versuch, auf eine Website zuzugreifen, und wir machen einen Fehler in der Webadresse, und das Web lädt uns nicht. Um dies zu vermeiden, gibt es Methoden zum Überspringen von DNS-Sperren, z. B. die Verwendung von a VPN oder einfach die von uns verwendeten DNS-Adressen ändern. In diesem Artikel erklären wir die beste DNS ohne Aufzeichnungen Politik die Sie verwenden können.

Wie können wir uns schützen?

Sicherlich fragen Sie sich an dieser Stelle, wie Sie sich vor dieser Art von DNS-Hijacking-Angriffen schützen können. Da die Methoden zur Behandlung von DNS-Anfragen so unterschiedlich sind, müssen wir eine Reihe von Vorsichtsmaßnahmen treffen, die wir als nächstes sehen werden, um die verschiedenen Angriffe so weit wie möglich abzuschwächen

- Ändern Sie die Zugangsdaten zum Router: Zuerst müssen Sie sowohl den Benutzer als auch das Zugangspasswort zu unserem Router ändern. Wenn der Router uns nicht erlaubt, den Benutzer zu ändern, und er muss "admin" sein, ändern Sie nur den Passwort. Vor allem müssen wir starke Passwörter verwenden.

- Aktualisieren der Router-Firmware: Es ist nutzlos, die Zugangsdaten zum Router zu ändern, wenn sich herausstellt, dass der Router nicht aktualisiert wurde und daher keine anderen Sicherheitsprobleme behoben wurden, die mit dem Firmware-Update des Routers behoben wurden.

- Ein gutes Antivirenprogramm: Für unsere Computerausrüstung ist es sehr wichtig, geschützt zu sein, und daher ist es sehr wichtig, ein gutes Antivirenprogramm auf unserem Computer zu installieren, das die Dateien und unsere Aktivitäten im Internet und in unserem Netzwerk analysiert.

- Eine Firewall: Ein weiterer sehr wichtiger Punkt ist die Installation und Aktivierung einer Firewall auf unserem Computer, die die eingehenden und ausgehenden Verbindungen unseres Computers überwacht.

- Verwenden Sie sichere DNS-Protokolle wie DNS über TLS oder DNS über HTTPS, bei denen alle Anforderungen und Antworten Punkt für Punkt verschlüsselt gesendet werden.

- Verwenden Sie ein VPN: Wenn Sie mehr Sicherheit wünschen, empfehlen wir Ihnen, ein VPN für Ihre Verbindungen zu verwenden, damit der gesamte Datenverkehr von der Quelle (uns) zu dem VPN-Server verschlüsselt wird, mit dem wir verbunden sind. Dies ist besonders wichtig, wenn Sie von öffentlichen Orten wie Flughäfen, Cafés, Restaurants usw. aus eine Verbindung zum Internet herstellen. Dank dieses Systems werden Angriffe von Man in the Middle hauptsächlich vermieden.

Nachdem wir die verschiedenen Möglichkeiten zur Hijacking des DNS kennengelernt und mögliche Lösungen zum Schutz von uns gefunden haben, können wir nur raten, dass Sie sich am besten schützen, indem Sie nicht auf fremde Links klicken und vor allem wissen, welche Websites wir verwenden eingeben. Versuchen Sie schließlich immer, Websites zu durchsuchen, die das HTTPS-Protokoll verwenden, da alle Verbindungen von Punkt zu Punkt verschlüsselt werden.