ไม่นานนักที่จะยืนยันว่า ransomware เป็นหนึ่งใน“ การโจมตี” ของอาชญากรรมไซเบอร์ มันโดดเด่นด้วยการมีประสิทธิภาพสูงและเป็นเครื่องเงินจริง ในกรณีเดียวมันสามารถระดมเงินหลายพันล้านยูโรจากเหยื่อผู้บริสุทธิ์ได้ คนเหล่านี้คิดว่าโดยการจ่ายเงิน ไถ่พวกเขา จะมีไฟล์ของพวกเขากลับมา น่าเสียดายที่นี่ไม่ใช่กรณีในกรณีส่วนใหญ่ ในบทความนี้เราจะแบ่งปันทุกสิ่งที่คุณจำเป็นต้องรู้เกี่ยวกับวิวัฒนาการของการโจมตีครั้งนี้

ก่อนที่เราจะอธิบายประวัติและวิวัฒนาการของแรนซัมแวร์เราจะเตือนคุณเกี่ยวกับสิ่งที่ประกอบด้วย

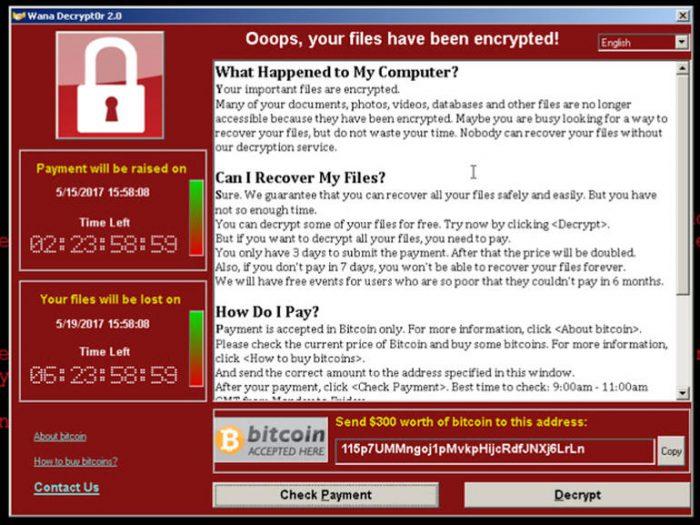

เป็นการโจมตีที่ทำให้เกิดการเข้ารหัสหรือการเข้ารหัสไฟล์บางส่วนหรือทั้งหมดของคุณที่พบในคอมพิวเตอร์ของคุณ สัญญาณหลักที่ทำให้เราเข้าใจว่าเราตกเป็นเหยื่อของการโจมตีนี้คือหน้าต่างป๊อปอัปเช่นนี้ปรากฏขึ้น:

เนื้อหาทั้งหมดในหน้าต่างป๊อปอัปนี้ได้รับการออกแบบและสร้างขึ้นเพื่อทำให้เหยื่อหมดหวัง ภาพหน้าจอที่เราเห็นเป็นตัวอย่างสอดคล้องกับหนึ่งในการโจมตี ransomware ที่ใหญ่ที่สุดในประวัติศาสตร์: วอนนาคริปต์/WannaCry . มีข้อมูลเช่นสิ่งที่เกิดขึ้นกับคอมพิวเตอร์ของคุณไม่ว่าจะเป็นไปได้ที่จะกู้คืนไฟล์ที่เข้ารหัสและแม้แต่วิธีการชำระเงิน

ในบางกรณีเช่นนี้คุณสามารถดูเวลาที่เหยื่อต้องชำระเงินก่อนที่ไฟล์จะหายไปอย่างถาวร อีกทั้งใช้เวลานานแค่ไหนก่อนที่เงิน "ค่าไถ่" จะเพิ่มขึ้น รายละเอียดที่สำคัญมากและเราจะไม่เบื่อที่จะทำซ้ำคือ คุณไม่ควรจ่าย เพื่อช่วยชีวิตไฟล์ของคุณ แม้ว่าพวกเขาจะให้ "หลักฐานการใช้ชีวิต" แก่ไฟล์ของคุณคุณก็ไม่ควรทำ สิ่งที่คุณทำได้คือทำให้พวกเขาตกเป็นเหยื่ออีกครั้ง

ประวัติ Ransomware

ในตอนท้ายของยุค 80 โดยเฉพาะ 1989 เห็นสิ่งที่ถือเป็นแรนซัมแวร์แรก มันเป็นโปรแกรมที่มีลักษณะดั้งเดิมค่อนข้างที่มีการแจกจ่ายโดยมีเจตนาร้ายผ่านทางเก่า ฟลอปปี้ดิสก์ . การปรากฏตัวครั้งแรกส่งผลให้เกิดภัยคุกคามจากการกรรโชกกรรโชกในช่วงต้นยุค 2000 อย่างไรก็ตามมันไม่ได้รับความสนใจจากสาธารณชนทั่วไปจนกระทั่ง CryptoLocker ปรากฏตัวในปี 2013

Ransomware นั้นทำกำไรได้มากจนกลายเป็นธุรกิจที่มีการเติบโตและมีการเติบโตในโลกของอาชญากรรมไซเบอร์ เรียกค่าไถ่ ransomware อื่นที่เป็นอันตรายและอันตรายอย่างยิ่ง โซดิโนะคิบิ . อันตรายและไหวพริบเป็นไปได้ไม่กี่เดือนที่ผ่านมาได้รับการปรับปรุงที่ทำให้ตรวจจับได้ยาก: การชำระเงินผ่าน cryptocurrencies ที่ไม่เหลือร่องรอยการทำธุรกรรมของคุณ

Bitcoin เป็น cryptocurrency ที่ ransomware ใช้ในการยอมรับ อย่างไรก็ตาม Sodinokibi ได้ตัดสินใจที่จะผ่าน Monero หลังไม่อนุญาตให้ติดตามธุรกรรมใด ๆ ที่ดำเนินการ ดังนั้นจึงไม่มีประโยชน์ที่จะพยายามติดตามการจ่ายเงินค่าไถ่

โทรจันบนเว็บและการเข้ารหัสไฟล์

ระหว่างปี 2012-2013 บรรพบุรุษของแรนซัมแวร์อยู่ในการเที่ยวเดินด้อม ๆ มองๆ มันประกอบด้วยไวรัสโทรจันซึ่งบล็อกเบราว์เซอร์ของคุณและแม้แต่เต็มหน้าจอคอมพิวเตอร์ของคุณ สิ่งที่เกิดขึ้นคือคุณเห็นข้อความที่มีรูปแบบที่เหมาะสมเพื่อรับความสนใจของคุณ ข้อความที่สามารถอ่านได้คือข้อกล่าวหาในข้อหาอาชญากรรมเช่นการละเมิดลิขสิทธิ์สื่อลามกอนาจารเด็กและการกระทำผิดกฎหมายอื่น ๆ

หากผู้ที่อาจตกเป็นเหยื่อเชื่อข้อความให้อ่านคำแนะนำด้านล่างเกี่ยวกับวิธีการชำระเงินเพื่อแลกเปลี่ยนกับการไม่แจ้งตำรวจและถูกนำตัวขึ้นศาล ในเวลานั้นวิธีการชำระเงินเป็นบริการฝากเงินด้วยบัตรต่างๆ

ผู้เขียนโทรจันนี้สามารถระดมเงินหลายล้านดอลลาร์ได้โดยต้องขอบคุณผู้ที่ตกเป็นเหยื่อหลายพันรายที่ตกลงมาทุกวัน อย่างไรก็ตามมันง่ายพอที่จะลบ จำเป็นต้องให้คุณกู้คืนระบบปฏิบัติการของคุณไปยังจุดก่อนหน้าก่อนการติดเชื้อหรือคืนค่าเว็บเบราว์เซอร์ของคุณ

จากปี 2013 การเข้ารหัสไฟล์เริ่มมีชื่อเสียง CryptoLocker เป็นหนึ่งในผู้บุกเบิกใน ransomware และปรากฏเฉพาะในเดือนกันยายนของปีนั้น ไฟล์ถูกเข้ารหัสภายใต้อัลกอริธึมการเข้ารหัส RSA 2048 บิตที่มีประสิทธิภาพ คู่คีย์สาธารณะ - ส่วนตัว ไม่สามารถเข้าถึงได้จริงเนื่องจากถูกเก็บไว้ใน คำสั่งและการควบคุม เซิร์ฟเวอร์ที่จัดการ ransomware เอง ผู้ที่ตกเป็นเหยื่อมีกำหนดเวลาสามวันที่ถูกกล่าวหาว่าจ่ายค่าไถ่ด้วย Bitcoin หรือบริการเติมเงินบัตรเติมเงิน

หลักฐานที่แสดงว่าพวกเขาสามารถทำกำไรได้นั้นต้องมีการชำระเงินระหว่าง $ 100 ถึง $ 600 ไม่ว่าจะใช้วิธีการชำระเงินแบบใด ransomware ที่เป็นที่นิยมนี้มีต้นกำเนิดมาจาก botnet ที่เรียกว่า เกมโอเวอร์ ZeuS ซึ่งเริ่มปรากฏตัวครั้งแรกในปี 2011 โดยมีวัตถุประสงค์เดิมคือเพื่อรับรองการเข้าถึงบัญชีธนาคารที่เหมาะสม ความสำเร็จของการโจมตีประเภทนี้นำไปสู่การปรากฏตัวของผู้สืบทอดหลายคนที่ประสบความสำเร็จเหมือนต้นฉบับ บางส่วนเป็น PClock, CryptoLocker 2.0 และ TorrentLocker

RaaS: Ransomware-as-a-Service

ยุค 2000 นั้นมีลักษณะที่แตกต่างกันไปตามสถานการณ์และข้อเท็จจริงที่แปลกประหลาดซึ่งหนึ่งในนั้นก็คือบริการทุกอย่างที่เป็นบริการ Software-as-a-Service, Infrastructure-as-a-Service เป็นเพียงตัวอย่างเล็ก ๆ น้อย ๆ ที่ทุกอย่างสามารถกำหนดค่าให้กลายเป็นบริการที่ทำกำไรได้ ข้อเสียคือสิ่งนี้แทบจะไม่มีใครรู้ว่าพรมแดนและ ransomware มาอยู่ในบริเวณนี้ในปี 2015

raas ประกอบด้วยแบบจำลองที่อาชญากรไซเบอร์กลุ่มต่าง ๆ แจกจ่าย ransomware บางอย่าง ต่อจากนั้นมีการกระจายผลกำไรในกลุ่มเดียวกันเหล่านั้นและผู้แต่ง ransomware พวกเขายังรวบรวมแผงพร้อมรายละเอียดสถิติที่อนุญาตให้ติดตามสถานะของผู้ที่ตกเป็นเหยื่อ และหากจำเป็นก็สามารถปรับแต่งรหัสและแจกจ่าย ransomware ที่เป็นอันตรายได้

เมื่อเราเริ่มบทความนี้เราได้กล่าวถึง WannaCry . แม่นยำนี่เป็นหนึ่งในค่าไถ่ ransomware ที่ปรากฏระหว่าง 2015 และ 2018 ที่ได้รับชื่อเสียง RaaS จนถึงทุกวันนี้มันถูกจดจำว่าเป็นหนึ่งในการโจมตีที่ทำลายล้างและสร้างความเสียหายทางการเงินมากที่สุดต่อผู้เสียหายหลายพันล้านคน ข้อเท็จจริงที่น่าสนใจคือว่า ransomware นี้รวมถึงอีกหนึ่งที่นิยมมากเรียกว่า NotPetya ประสบความสำเร็จอย่างมากเนื่องจากการดำเนินการหาประโยชน์ที่ระบุโดย United States National Security แต่ไม่ได้รับการเผยแพร่อย่างเป็นทางการสำหรับการแก้ไข ดังนั้นจึงแทบไม่มีใครสามารถป้องกันการโจมตีนี้ได้ดังนั้นในอีกไม่กี่วันก็สามารถสร้างความหายนะได้ กล่าวกันว่าทั้ง WannaCry และ NotPetya ถูกสร้างขึ้นโดยอาชญากรไซเบอร์ที่มีเงินทุนและการสนับสนุนจากหน่วยงานของรัฐ

ความเป็นจริงของการโจมตีครั้งนี้มีเอกลักษณ์เฉพาะด้วยกลยุทธ์ที่ได้รับการปรับปรุงใหม่อย่างสมบูรณ์ เป้าหมายไม่ได้มุ่งเน้นไปที่กลุ่มผู้ใช้แต่ละกลุ่มอีกต่อไป แต่จะเน้นกลุ่มผู้ใช้เครือข่ายที่พบในองค์กร ทำไม? เพราะในช่วงหลายปีที่ผ่านมาปัจจัยต่างๆเช่นแนวปฏิบัติที่ดีที่สุดด้านความปลอดภัยและราคา Bitcoin ที่สูงมากเป็นสาเหตุให้ ransomware ลดลงอย่างที่เรารู้กันทั่วไป

วันนี้มุ่งเน้นคือการใช้ประโยชน์ ของช่องโหว่เครือข่าย เพื่อเข้าถึงพวกเขาและสร้างแบ็คดอร์เพื่อควบคุมเครือข่ายที่ตกเป็นเหยื่อ รายละเอียดที่ต้องพิจารณาอีกประการหนึ่งคือการโจมตีเพียงองค์กรที่มีความสามารถและชื่อเสียงสามารถสร้างความเสียหายหลายพันดอลลาร์ได้อย่างง่ายดายซึ่งทำให้เกิดผลกำไรต่ออาชญากรไซเบอร์

และตอนนี้เราต้องทำอะไรเพื่อปกป้องตัวเอง

ไม่มีข่าวเกี่ยวข้องกับเรื่องนั้น เราจะต้องปฏิบัติตามแนวทางปฏิบัติเช่นเดิมเสมอ ในความหมายนั้นมีความลับไม่มาก อย่างไรก็ตามผู้เชี่ยวชาญด้าน IT และความปลอดภัยของข้อมูลต้องมีการเตรียมความรู้และความสนใจเพียงพอกับแนวโน้มของการโจมตีประเภทนี้ เป็นสิ่งสำคัญอย่างยิ่งที่องค์กรให้ความสำคัญอย่างยิ่งต่อความปลอดภัยของระบบเครือข่าย หากกรณีดังกล่าวไม่เกิดขึ้นอาจมีกรณีของการโจรกรรมข้อมูลหรือแย่กว่านั้นการละเมิดข้อมูลที่อาจนำไปสู่การโจมตีอื่น ๆ อีกมากมาย