เมื่อเราเชื่อมต่ออินเทอร์เน็ต แอปพลิเคชันทั้งหมดเปลี่ยนเส้นทางการรับส่งข้อมูลผ่านพอร์ตบางพอร์ต แม้ว่าพอร์ตบางพอร์ตจะเปิดตามค่าเริ่มต้น (เช่น 80 สำหรับการท่องอินเทอร์เน็ต) ส่วนใหญ่ พอร์ตยังคงปิด . ตัดสินโดยรายงานความปลอดภัยฉบับใหม่ อย่างน้อย 14 ในนั้นควรเป็นแบบนั้น

พบช่องโหว่ด้านความปลอดภัยเกี่ยวกับพอร์ต 14 พอร์ตของเราเตอร์ของคุณผ่าน a การทดสอบการเจาะ (pentest) ซึ่งเป็นรูปแบบหนึ่งของการแฮ็กอย่างมีจริยธรรมที่ประกอบด้วยการดำเนินการจำลองการโจมตีการรักษาความปลอดภัยทางไซเบอร์ที่ได้รับอนุญาตบนเว็บไซต์ แอปพลิเคชั่นมือถือ เครือข่าย และระบบเพื่อค้นหาช่องโหว่โดยใช้กลยุทธ์และเครื่องมือความปลอดภัยทางไซเบอร์

ทำไมจึงต้องเปิดพอร์ต

ในหลายกรณี จำเป็นต้องเปิดพอร์ตเราเตอร์เพื่อให้การเชื่อมต่อของเราทำงานได้อย่างถูกต้อง โดยเฉพาะอย่างยิ่งเมื่อเราจะใช้เครื่องมือหรือโปรแกรมบางอย่าง อาจจำเป็นต้องเปิดพอร์ตบางพอร์ตเพื่อให้มันทำงานได้ดีที่สุด

ภัยคุกคามด้านความปลอดภัย

เครื่องมือเหล่านี้รวมถึงเกมออนไลน์ เครื่องมือส่งข้อความหรือสื่อสาร โปรแกรมดาวน์โหลดและทอร์เรนต์ หรือการตั้งค่าเซิร์ฟเวอร์ โปรโตคอลเครือข่ายสองประเภทที่พบบ่อยที่สุดคือ Transmission Control Protocol (TCP) และ User Datagram Protocol (UDP)

พอร์ตที่ควรปิดอยู่

โปรดทราบว่าพอร์ตที่เปิดอยู่บางพอร์ตไม่มีช่องโหว่ แม้ว่าพอร์ตที่ปิดจะเป็นช่องโหว่เล็กน้อยเมื่อเปรียบเทียบ เรามาดูกันว่าพอร์ตใดที่ถือว่าติดผลต่ำในการทดสอบการเจาะ นั่นคือช่องโหว่ที่ง่ายต่อการใช้ประโยชน์

พอร์ต FTP (20, 21)

FTP ย่อมาจาก File Transfer Protocol พอร์ต 20 และ 21 เป็นพอร์ตเฉพาะ TCP ที่ใช้เพื่อให้ผู้ใช้ส่งและรับไฟล์จากเซิร์ฟเวอร์ไปยังคอมพิวเตอร์ส่วนบุคคลได้

พอร์ต FTP ไม่ปลอดภัยและล้าสมัยและสามารถใช้ประโยชน์ได้ผ่าน การตรวจสอบที่ไม่ระบุตัวตน , การเขียนสคริปต์ข้ามไซต์, การใช้รหัสผ่านแบบดุดัน หรือการโจมตีแบบข้ามไดเรกทอรี

เอสเอสเอช (22)

SSH ย่อมาจาก Secure Shell เป็นพอร์ต TCP ที่ใช้เพื่อให้แน่ใจว่าสามารถเข้าถึงเซิร์ฟเวอร์ระยะไกลได้อย่างปลอดภัย การหาประโยชน์สามารถทำได้โดยการบังคับข้อมูลประจำตัว SSH หรือใช้คีย์ส่วนตัวเพื่อ เข้าถึงระบบเป้าหมาย .

ธุรกิจขนาดเล็ก(139, 137, 445)

SMB ย่อมาจาก Server Message Block เป็นโปรโตคอลการสื่อสารที่สร้างขึ้นโดย ไมโครซอฟท์ เพื่อให้การเข้าถึงไฟล์และเครื่องพิมพ์ร่วมกันผ่านเครือข่าย มันสามารถใช้ประโยชน์ได้ผ่าน ช่องโหว่ EternalBlue การบังคับใช้ข้อมูลรับรองการเข้าสู่ระบบ SMB ที่ดุร้าย การใช้ประโยชน์จากพอร์ต SMB โดยใช้ NTLM Capture และการเชื่อมต่อกับ SMB โดยใช้ PSexec

ดีเอ็นเอส (53)

DNS ย่อมาจากระบบชื่อโดเมน เป็นพอร์ต TCP และ UDP ที่ใช้สำหรับการถ่ายโอนและการสืบค้นตามลำดับ ช่องโหว่ทั่วไปบนพอร์ต DNS คือการโจมตีแบบ Distributed Denial of Service (DDoS)

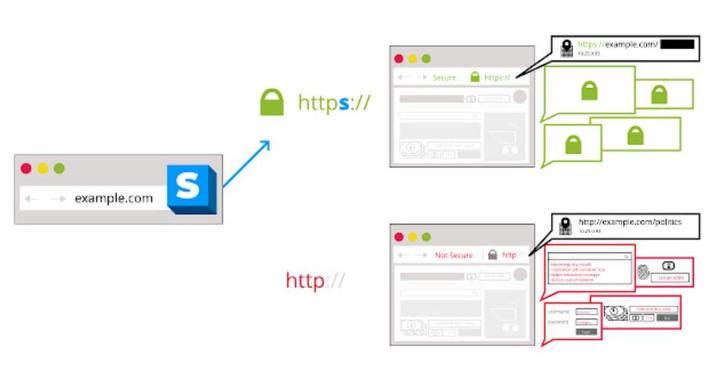

HTTP / HTTPS (443, 80, 8080, 8443)

HTTP ย่อมาจาก Hypertext Transfer Protocol ในขณะที่ HTTPS ย่อมาจาก Hypertext Transfer Protocol Secure ซึ่งเป็นโปรโตคอลทั่วไปสองอย่างในการท่องอินเทอร์เน็ต

พวกเขามีความเสี่ยงที่จะถูกฉีด SQL, การเขียนสคริปต์ข้ามไซต์, การปลอมแปลงคำขอข้ามไซต์ ฯลฯ

โฟนเน็ต (23)

โปรโตคอล Telnet เป็นโปรโตคอล TCP ที่อนุญาตให้ผู้ใช้เชื่อมต่อกับคอมพิวเตอร์ระยะไกลผ่านทางอินเทอร์เน็ต โดยทั่วไปจะถูกแทนที่โดย SSH แต่บางเว็บไซต์ยังคงใช้อยู่ในปัจจุบัน มันล้าสมัย ไม่ปลอดภัยและเสี่ยงต่อมัลแวร์ , ฟิชชิง, การตรวจจับข้อมูลรับรอง และ credential brute force

เอสเอ็มทีพี (25)

SMTP ย่อมาจาก Simple Mail Transfer Protocol เป็นพอร์ต TCP ที่ใช้ในการส่งและรับเมล คุณสามารถอ่อนแอต่อ สแปม และฟิชชิ่งหากคุณไม่ได้รับการปกป้องอย่างดี

ทีเอฟทีพี (69)

TFTP หรือ Trivial File Transfer Protocol ซึ่งเป็นเวอร์ชันที่เรียบง่ายของ File Transfer Protocol (FTP) เป็นพอร์ต UDP ที่ใช้ในการส่งและรับไฟล์ระหว่างผู้ใช้และเซิร์ฟเวอร์ผ่านเครือข่าย จึงสามารถบุกรุกได้ผ่านการพ่นรหัสผ่านและการเข้าถึงโดยไม่ได้รับอนุญาต และ การโจมตีแบบปฏิเสธบริการ (DoS) ) .