Différents types de logiciels malveillants sont toujours à l'affût pour pénétrer dans nos ordinateurs et les infecter. Par exemple, un nouveau type de virus a été récemment découvert qui se déguisait en Google translate ou d'autres programmes pour télécharger de la musique MP3, qui s'est essentiellement installé sur les ordinateurs afin de extraire les crypto-monnaies des PC infectés.

Et c'est que le monde numérique a à la fois de bonnes et de mauvaises choses. L'un d'eux est les diverses fausses applications qui sont distribuées via divers magasins de logiciels gratuits légitimes jusqu'à ce qu'ils hébergent des logiciels malveillants et soient supprimés. Pour cette raison, nous devrons toujours faire très attention à ce que nous installons finalement sur nos ordinateurs.

Le programme qui cache le malware

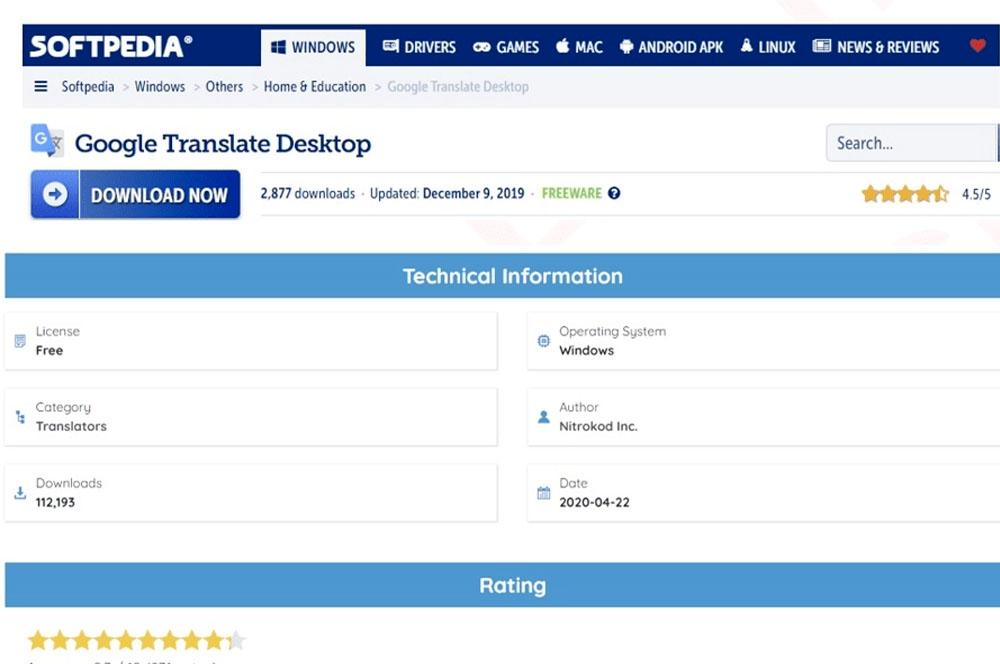

Ce virus particulier a été récemment découvert par Check Point Research . Dans leurs recherches, ils ont clairement expliqué le fonctionnement de ce malware particulier. Fondamentalement, selon leur rapport, le virus a été créé par un développeur appelé ' Nitrocode '. Au début, le programme qu'il installe sur l'ordinateur semble être exempt de logiciels malveillants et nous permet de l'utiliser avec la fonction qu'il nous a promise.

Cependant, le problème commence à apparaître un mois après l'installation du programme sur l'ordinateur. Plus que tout, car le logiciel a pour objectif de retarder délibérément l'installation des différents composants malveillants jusqu'à un mois plus tard afin d'éviter d'être détecté par les différents antivirus que les utilisateurs peuvent avoir. A cette époque, le virus réussissait à miner des crypto-monnaies sans que la victime ne s'en rende compte.

Au total, il a atteint plus de 111,000 XNUMX victimes dans jusqu'à 11 pays depuis 2019 : Royaume-Uni, États-Unis, Sri Lanka, Grèce, Israël, Allemagne, Turquie, Chypre, Australie, Mongolie et Pologne. De plus, ce type de malware a trouvé son chemin sur des sites populaires tels que Softpedia et Uptodown . Les programmes utilisés pour tromper les utilisateurs étaient des services qui n'ont pas d'application de bureau pour PC : Yandex Translate, Microsoft Traduire, YouTube Musique, gestionnaire de téléchargement MP3 et arrêt automatique du PC.

Comment fonctionne ce virus ?

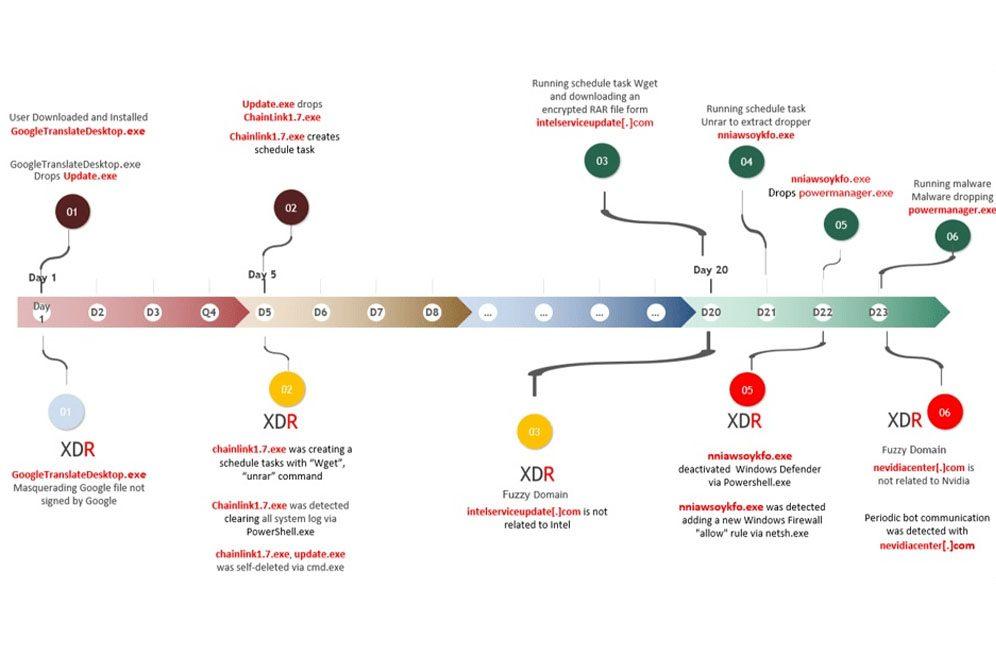

Et c'est que, quel que soit le programme qui avait été téléchargé (avec la signature de ce développeur), l'utilisateur qui voulait l'installer, a reçu un fichier .rar protégé par mot de passe dans lequel il a trouvé un exécutable avec le nom de l'application . Une fois exécuté sur l'ordinateur, un compte à rebours en quatre étapes a été lancé dans lequel les composants nécessaires ont été installés pour que le logiciel malveillant soit complètement installé.

Ceci a été réalisé par le fait qu'après l'exécution, le logiciel a déclenché un compte-gouttes d'un autre fichier .rar crypté obtenu via Wget le cinquième jour de l'infection. Enfin, une fois le virus terminé, une connexion a été établie avec un serveur de commande et de contrôle à distance (C2) où un fichier de configuration a été récupéré pour démarrer extraire des crypto-monnaies sur le PC infecté .

Par conséquent, la seule façon de se protéger de ce type de malware est d'éviter de télécharger différents logiciels que le développeur d'origine n'a pas officiellement publiés, comme cela a été le cas avec Google Translate. De cette façon, on peut éviter de tomber dans le piège de ce type de développeur.