Wenn wir die Verbindung zwischen a Linux Server und mehreren Clients überprüfen, ob die Kommunikation korrekt aufgebaut ist. Dieses Programm wird häufig verwendet, um zu überprüfen, ob Firewalls und auf Netzwerkebene unser Ziel erreichen können. Es gibt jedoch eine sehr einfach zu bedienende und viel intuitivere Alternative namens Rustcat. Wenn Sie eine Alternative zum beliebten Netcat suchen, dann ist Rustcat genau das Richtige für Sie. Heute werden wir in diesem Artikel erklären, wie Sie es auf Ihren Computern installieren und verwenden, um die Verbindungen zu überprüfen.

Merkmale

Rustcat ist ein Programm, das es uns ermöglicht, einen Socket auf unserem Computer zu öffnen, um eingehende Verbindungen anzunehmen und zu überprüfen, ob eine Kommunikation mit einem anderen Computer besteht, der als Client fungiert. Dies kann zu verschiedenen Zwecken erfolgen, zum Beispiel um zu überprüfen, ob auf Netzwerkebene alles in Ordnung ist, ob die konfigurierte Routing-Tabelle korrekt ist und selbst wenn wir eine Firewall Zulassen oder Verweigern der verschiedenen TCP- und UDP-Verbindungen zu unserem Gerät. Es ist wichtig, ein Tool wie Netcat oder Rustcat zu haben, wenn wir einen Server konfigurieren. Dank dieses Tools können wir überprüfen, ob eine Punkt-zu-Punkt-Konnektivität besteht, indem wir einfach einen bestimmten Port in der Firewall öffnen.

Wenn wir keine Tools wie Netcat oder Rustcat hätten, müssten wir auf verschiedenen Ports auf einen Web- oder FTP-Server lauschen, um zu überprüfen, ob sie richtig geöffnet sind und lauschen. Bei diesen Servern müssten wir jedoch die Konfigurationsdatei ändern. Versuchen Sie es mit einem Web-Client oder FTP-Client und überprüfen Sie später, ob die Verbindung erfolgreich ist oder nicht. Programme wie Rustcat erleichtern diese Aufgabe, zu überprüfen, ob ein bestimmter Port geöffnet oder geschlossen ist, erheblich, indem sie einfach einen Befehl auf dem Server ausführen, der ein bestimmtes TCP- oder UDP-Protokoll überwacht, und einen weiteren Befehl auf dem Client oder den Clients, die eine Verbindung herstellen werden , um zu prüfen, ob eine Punkt-zu-Punkt-Kommunikation besteht.

Dieses Rustcat-Tool hat sehr interessante Funktionen, wie eine vollständige Historie der ausgeführten Befehle, es ist sehr einfach zu bedienen, mehr als das beliebte Netcat, das wir alle kennen, außerdem unterstützt es auch das UDP-Protokoll (zusätzlich zur Unterstützung von TCP). und ist in der Lage, Farben zu verwenden, um es visuell wirklich intuitiv verständlich zu machen. Dieses Programm ist mit allen Linux-Distributionen kompatibel, wie Debian, Ubuntu und Arch Linux unter vielen anderen. Wenn Ihr Betriebssystem jedoch nicht kompatibel ist, können Sie den Quellcode immer herunterladen und direkt auf Ihrem Computer kompilieren, auf diese Weise sollte es für Sie problemlos funktionieren. Schließlich können Sie mit diesem Programm eine Reverse-Shell erstellen. Auf diese Weise können wir Befehle auf dem Computer, der sich mit unserem Server verbindet, aus der Ferne ausführen.

Installation und Inbetriebnahme

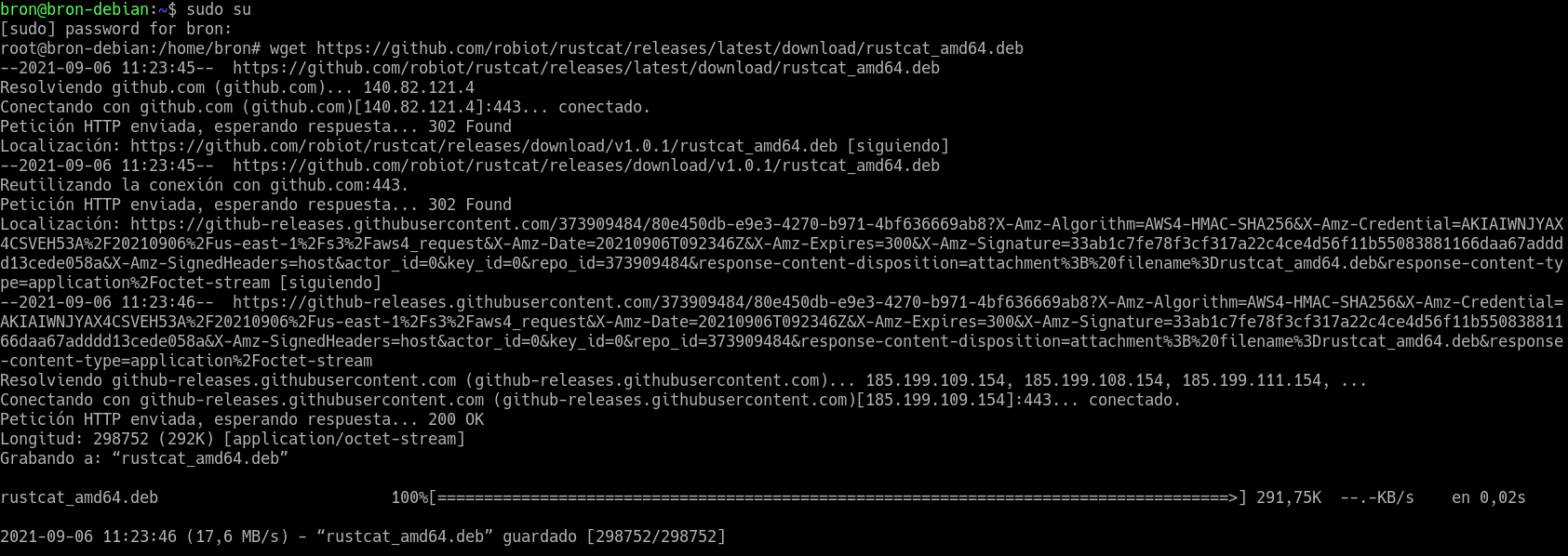

In unserem Fall haben wir für den Download und die Installation dieses Programms ein Betriebssystem verwendet, das auf der neuesten Debian-Version basiert, daher werden andere auf Debian basierende Distributionen wie Ubuntu oder Kali Linux unter vielen anderen einwandfrei und problemlos funktionieren. Als erstes müssen wir die .deb-Datei in unserem Betriebssystem wie folgt herunterladen:

wget https://github.com/robiot/rustcat/releases/latest/download/rustcat_amd64.deb

Wie Sie sehen, wurde dieses Programm direkt von GitHub heruntergeladen, um die neueste verfügbare Version des Programms herunterzuladen, die v1.0.1 ist, wie Sie später sehen werden.

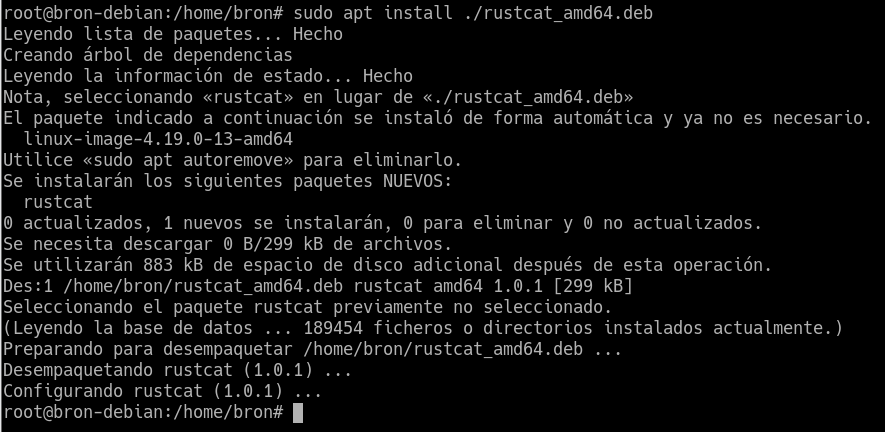

Nach dem Download müssen wir es installieren, indem wir den folgenden Befehl ausführen:

sudo apt install ./rustcat_amd64.deb

Wir könnten es auch mit dem beliebten dpkg-Befehl installieren, aber wir denken, dass eine „apt-Installation“ einfacher ist, da sie von allen Systemadministratoren häufig verwendet wird, um Programme aus Repositorys zu installieren.

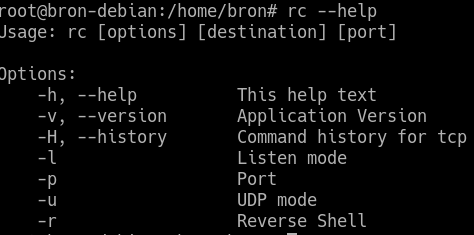

Sobald es installiert ist, können wir mit der Arbeit beginnen, indem wir den Befehl „rc“ gefolgt von den verschiedenen Befehlen ausführen. Um zu überprüfen, ob es richtig funktioniert, können Sie die Hilfe des Programms mit dem folgenden Befehl ausführen:

rc --help

Sobald wir es ausgeführt haben, sehen wir alle verfügbaren Aufträge:

Sobald wir überprüft haben, dass die Installation erfolgreich war, sehen wir alle verfügbaren Konfigurationsoptionen.

So funktioniert Rustcat

Die Bedienung von Ruscat ist sehr einfach, es ist nur notwendig, den Befehl „rc“ auszuführen, gefolgt von den verschiedenen Optionen und Parametern, insbesondere die folgende Syntax: rc [Optionen] [Ziel] [Port] . Was die verfügbaren Optionen betrifft, haben wir die folgenden:

- -ho –help zeigt Hilfe zur Liste der verfügbaren Optionen an

- -vo –version zeigt die Version des Programms an, in unserem Fall ist die neueste Version Rustcat v1.0.1.

- -H oder -history zeigt den gesamten TCP-Verlauf

- -l aktiviert den Listening-Modus für den Server

- -p ermöglicht die Auswahl des Ports

- -u ermöglicht die Konfiguration des UDP-Modus anstelle des TCP-Protokolls

- -r Reverse-Shell-Modus aktivieren

Nachdem wir die Syntax und alle verfügbaren Optionen kennengelernt haben, geben wir Ihnen einige grundlegende Beispiele und andere fortgeschrittene Beispiele.

Wenn wir Rustcat auf unserem Computer (localhost) und auf Port 33333 mit TDP ausführen möchten, können wir dies wie folgt tun:

rc -l -p 33333

![]()

Es könnte auch wie folgt formuliert werden:

rc -lp 33333

Wenn wir Rustcat auf unserem Computer (localhost) und auf Port 33333 mit UDP ausführen möchten, können wir dies wie folgt tun:

rc -l -p -u 33333

Es könnte auch wie folgt formuliert werden:

rc -lpu 33333

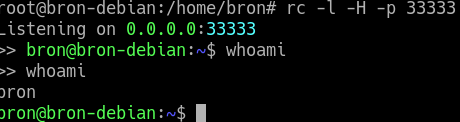

Wenn wir Rustcat auf unserem Computer (localhost) und auf Port 33333 mit TDP ausführen möchten, aber eine Historie der ausgeführten Befehle haben, können wir dies wie folgt tun:

rc -l -H -p 33333

Es könnte auch wie folgt formuliert werden:

rc -lHp 33333

Wenn wir eine bestimmte IP-Adresse und nicht alle abhören möchten (0.0.0.0 bedeutet alle Schnittstellen), müssen wir dies wie folgt angeben:

rc -l 192.168.1.2 33333

Wie Sie sehen, können wir dank der Reverse-Shell verschiedene Befehle in der Bash einfach und schnell ausführen. Rustcat ist eine sehr interessante Alternative zum beliebten Netcat, obwohl es nicht standardmäßig installiert ist. Dank dieses sehr interessanten Tools können wir überprüfen, ob unsere Firewall die Kommunikation innerhalb des lokalen Netzwerks oder von außen filtert, um verschiedene Ports zu testen und zu sehen, ob sowohl TCP als auch UDP geöffnet oder geschlossen sind.

Wir empfehlen Ihnen, die zu besuchen Rustcat-Projekt auf GitHub Dort finden Sie den Quellcode und alle Details zu diesem großartigen kostenlosen Tool für unsere Linux-Server.