Wenn wir im Internet surfen, können wir Opfer vieler Arten von Angriffen werden. Es gibt viele Bedrohungen, die das ordnungsgemäße Funktionieren unserer Systeme und unsere Privatsphäre gefährden können. Dies erhöht sich, wenn wir eine Verbindung zu einem öffentlichen Wi-Fi-Netzwerk herstellen. Jedoch, Durchsuchen von HTTPS-verschlüsselten Seiten verringert das Risiko, dass unsere Daten und Informationen auslaufen. Inwieweit ist dies jedoch wirklich der Fall und sind wir in Sicherheit? In diesem Artikel werden wir versuchen, darüber zu sprechen.

Sind wir in einem Wi-Fi-Netzwerk sicher, wenn wir nur HTTPS durchsuchen?

Beim Stöbern öffentliche drahtlose Netzwerke, Das Risiko, dass unsere Daten gefiltert werden, muss berücksichtigt werden. Wir wissen nicht wirklich, wer hinter diesem Wi-Fi-Netzwerk steckt und welche Interessen es haben könnte. Möglicherweise stoßen wir auf einen Hacker, der darauf wartet, Daten von Benutzern zu stehlen, die eine Verbindung herstellen.

Das Problem ist, dass Benutzer manchmal glauben, dass das Surfen auf HTTPS-verschlüsselten Seiten das Surfen bereits sicher macht. Es ist wahr, dass es sehr wichtig ist, dass wir bei der Eingabe von Daten und persönlichen Informationen auf den verschiedenen Seiten, die wir verwenden, dies auf Seiten dieses Typs tun.

Das Hauptproblem ist das Durchsuchen HTTPS-Seiten und durch öffentliche Netzwerke kann auch ein Problem sein. Jeder Angreifer kann bestimmte Daten sammeln, obwohl wir verschlüsselte Seiten durchsuchen. Diese Daten können beispielsweise den Domainnamen oder die Größe der von uns heruntergeladenen Dateien enthalten. Kurz gesagt, selbst wenn die Seite verschlüsselt ist, können sie auf bestimmte Metadaten zugreifen.

Es ist richtig, dass der Benutzername, die Passwörter, die von uns ausgefüllten Formulare oder die von uns gesendeten Nachrichten geschützt sind, da die HTTPS-Kommunikation uns die Vertraulichkeit, Authentizität und Integrität der Verbindung zum Webserver garantiert. Es gibt jedoch Methoden, um dieses HTTPS unter bestimmten Umständen zu „überspringen“.

Die Bedeutung des HSTS-Protokolls

In Bezug auf das letzte, was wir erwähnt haben, das HSTS Protokoll ist von großer Bedeutung. Es handelt sich um einen Sicherheitsmechanismus, mit dem HTTPS-Verbindungen jederzeit gesichert werden können. Reduziert SSLstrip-Angriffe, mit denen Sie die HTTPS-Verbindung „aufheben“ können und die möglicherweise Cyberkriminelle dazu veranlassen, auf die von uns gesendeten Informationen und Daten zuzugreifen.

Dies liegt in der Verantwortung der für das Web verantwortlichen Person. Es ist Teil der Sicherheit des Servers und letztendlich einer Domain und ihrer Subdomains. Es muss aktiviert sein, damit diese Seite wirklich sicher ist. Dies bedeutet, dass selbst wenn wir HTTPS-Webseiten aufrufen, diese Sicherheitsbarriere aufgehoben werden könnte, wenn die Seite keine hat HSTS aktiviert , und solange wir diese Seite zuvor beim Speichern eines Cookies aufgerufen haben oder der Browser für eine betreffende Domain vorkonfiguriert ist.

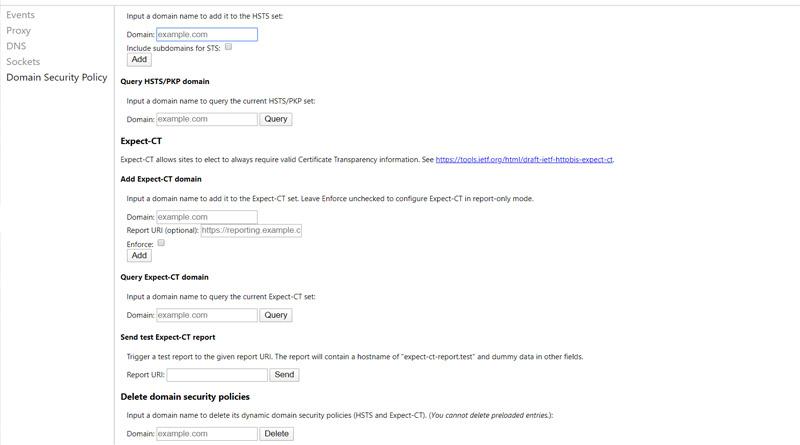

Im Fall von Google Chrome, der heute beliebteste und am häufigsten verwendete Browser, müssten wir chrome: // net-internals / # hsts eingeben. Sobald wir hier sind, können wir Domains manuell hinzufügen sowie die von uns gespeicherten Domains löschen.

Zusätzlich müssen wir den Domainnamen in den Bereich Query HSTS / PKP domain eintragen und auf Query klicken. Die Antwort sollte nicht gefunden werden. Damit haben wir den HSTS-Cache in unserem Browser geleert, es ist jedoch aus Sicherheitsgründen nicht ratsam, dies zu tun. Wenn der Browser zu einem bestimmten Zeitpunkt einen Fehler beim Herstellen der Verbindung zurückgibt, ist das Site-Zertifikat möglicherweise abgelaufen oder es wird ein MitM-Angriff ausgeführt.

Anwendungen zum Entschlüsseln des HTTPS-Verkehrs

Daher können wir sagen, dass ein Hacker mit den erforderlichen Kenntnissen den HTTPS-Verkehr entschlüsseln kann, wenn er sich mit einem öffentlichen Wi-Fi-Netzwerk verbindet. Ein Beispiel ist das SSLstrip-Anwendung . Grundsätzlich ermöglicht es die Ausführung eines Man in The Middle-Angriffs und täuscht den Client, indem das zu besuchende Web von HTTPS in HTTP konvertiert wird. Auf diese Weise können Sie auf die Informationen zugreifen.

Der Fall von SSLsTrip ist jedoch nicht eindeutig, da es andere Tools mit einem ähnlichen Zweck gibt. Ein anderes Beispiel ist Verletzung Ein Skript, das eine Technik verwendet, mit der Informationen abgerufen werden können, die HTTPS-Pakete enthalten. Kurz gesagt, auch wenn wir eine HTTPS-Seite auf einer durchsuchen öffentliches Wi-Fi-Netzwerk, Unsere Informationen sind möglicherweise in Gefahr. Es gibt Methoden, mit denen Hacker die Barriere aufheben und diese Verbindungen nicht so sicher herstellen können, wie wir es uns wünschen.

Wir empfehlen, die Eingabe persönlicher Informationen, Passwörter und vertraulicher Informationen zu vermeiden, wenn wir in möglicherweise unsicheren drahtlosen Netzwerken surfen. Es ist auch bequem, a zu verwenden VPN.